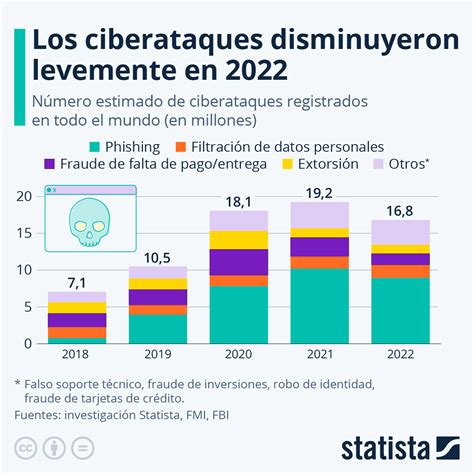

Los sistemas de cámaras de seguridad están cada vez más conectados a Internet, impulsados en gran parte por la demanda de los clientes de tener acceso al vídeo a distancia. Con la aceleración de los ciberataques, los integradores de seguridad física y el personal de apoyo interno deben mantenerse al día sobre los vectores de ataque a la ciberseguridad que pueden afectar a los sistemas de gestión de vídeo por cámara que venden y/o dan soporte. Paralelamente, los ciberataques siguen aumentando. Leer sobre millones de violaciones en los titulares de las noticias se está convirtiendo en algo habitual.

Este documento se centra en las mejores prácticas para los sistemas de cámaras de seguridad conectados a Internet, destacando la importancia crítica de la ciberseguridad para los sistemas de circuito cerrado de televisión (CCTV) en el entorno empresarial actual.

Comprendiendo los Riesgos de Ciberseguridad en Sistemas de Videovigilancia

Los sistemas de CCTV, especialmente aquellos conectados a Internet para monitoreo y control remotos, son objetivos atractivos para los atacantes cibernéticos. Si se ven comprometidos, estos sistemas pueden tener graves consecuencias, incluidas violaciones de datos, violaciones de privacidad e interrupciones operativas. La ciberseguridad para los sistemas de CCTV no se trata simplemente de proteger las imágenes de video; se trata de salvaguardar la integridad y confidencialidad de los datos en toda su red.

En Imagar, como consultora informática, sabemos que algunos ciberataques pueden infectar a las cámaras de seguridad conectadas a la red. Los fabricantes de sistemas de videovigilancia se afanan en crear sistemas fuertes frente a vulnerabilidades para proteger cualquier dispositivo conectado a la red de posibles ataques cibernéticos.

Por Qué la Ciberseguridad para CCTV es Vital

- Privacidad e integridad de los datos: Las grabaciones de CCTV a menudo contienen información sensible. Una brecha podría exponer datos personales de empleados y clientes, lo que llevaría a posibles violaciones de privacidad y repercusiones legales.

- Vulnerabilidad de la red: Un sistema de CCTV desprotegido puede servir como puerta de entrada para que los ciberdelincuentes se infiltren en la red de su negocio, lo que lleva a robo de datos, ataques de ransomware y otras brechas de seguridad.

- Continuidad operativa: Los ciberataques a los sistemas de CCTV pueden interrumpir los procesos de monitoreo y operativos, lo que podría generar pérdidas financieras significativas y dañar la reputación de su negocio.

- Cumplimiento normativo: Muchos sectores tienen regulaciones específicas que rigen la seguridad de los sistemas de vigilancia. El incumplimiento puede resultar en multas y daños a la credibilidad de su negocio.

Vulnerabilidades Históricas que Persisten en 2025

A pesar de los avances tecnológicos, más del 60 % de los sistemas de vigilancia con cámaras IP siguen operando con firmware sin parchear, exponiéndolos a fallas críticas descubiertas hace años, que hoy aún permiten ataques remotos, espionaje o caídas totales del sistema. Informes recientes de NIST y CISA muestran que modelos activos de marcas como Edimax, Ubiquiti, Dahua, Diviotec, ACTi o Hikvision siguen siendo explotables en 2025.

Las entrevistas con operadores de CCTV en la industria revelan que los equipos suelen permanecer varios años en servicio sin mantenimiento del firmware. Un informe de CISA de marzo de 2025 confirma que la Edimax IC‑7100 sufrió una inyección de comandos con acceso público (CVE‑2025‑1316), con parches opcionales, pero muchas unidades siguen vulnerables.

Por otro lado, vulnerabilidades de años previos -como CVE‑2022‑30563 en Dahua y exploits en sistemas Bosch o Hikvision (XSS, CSRF)- han sido confirmadas activas en redes analizadas durante auditorías de 2024‑2025. El problema es que muchas cámaras IP conectadas a Internet nunca reciben mantenimiento, carecen de alertas automáticas ni gestión centralizada, haciendo que vulnerabilidades descubiertas desde 2017 aún representen amenazas reales.

Las 10 Vulnerabilidades Históricas más Explotables en 2025

| Vulnerabilidad | CVE o causa | Años | Riesgo actual |

|---|---|---|---|

| Edimax IC‑7100 | CVE‑2025‑1316 · RCE por inyección comando | 2025 | Alta |

| Dahua IPC | CVE‑2022‑30563 · MitM en ONVIF | 2022 | Media‑alta |

| Ubiquiti UniFi Protect | CVE‑2025‑23123 · RCE por overflow | 2025 | Crítico |

| Diviotec | CVE‑2025‑5113 · Inyección CGI | 2025 | Alta |

| Beward N100 | CVE‑2025‑34042 · Exec remota | 2025 | Alta |

| ACTi | CVE‑2017‑3184/3186 · Acceso no autenticado | 2017 | Alta |

| Hikvision | CVE‑2021‑36260 · RCE sin auth | 2021 | Crítico |

| Hikvision | CVE‑2023‑48121 · Bypass autenticación | 2023 | Alta |

| DoS LED | Ataque físico‑digital | 2025 | Media |

| ONVIF expuesto | Config. insegura | 2018-2025 | Alta |

Ejemplos Reales de Ataques Confirmados

- Abril 2025: empresa en Europa con cámaras Edimax vulneradas por CVE‑2025‑1316.

- Hospital en EE. UU. reemplazó 120 Dahua por sniffing de ONVIF.

- Hikvision sigue siendo objetivo de HiatusRAT según FBI.

- ACTi detectó accesos no autorizados por firmware de 2017.

- Uniview expone credenciales ONVIF por configuración insegura.

Vulnerabilidad de ACTi y CVE‑2017‑3184

En 2017, se descubrió que múltiples modelos de cámaras ACTi (series D, B, I y E) contenían una vulnerabilidad crítica en su interfaz de firmware (versión A1D-500-V6.11.31-AC). Esta permitía a un atacante remoto acceder sin autenticación al archivo setup_maintain_firmware-default.html, restaurar la cámara a configuración de fábrica y tomar control del dispositivo usando credenciales por defecto (admin/123456).

Según el aviso original de CERT/CC (VU#355151), esta falla no tenía parche al momento de publicación y ACTi no confirmó oficialmente una solución. Al día de hoy, no hay evidencia pública de que esta vulnerabilidad haya sido corregida, lo que deja a cualquier cámara sin actualizar en un estado crítico de exposición.

Condiciones que Mantienen las Vulnerabilidades Activas en 2025

- Firmware no actualizado desde 2017.

- Acceso HTTP expuesto a redes públicas o mal segmentadas.

- Uso de credenciales por defecto no modificadas.

En estas condiciones, el riesgo sigue siendo alto. Un escaneo masivo en Shodan o Censys puede revelar cámaras con estos vectores vulnerables aún activos.

¿Qué es una Inyección SQL? | Explicación

Mejores Prácticas para Fortalecer la Ciberseguridad de CCTV

Aunque los riesgos y las amenazas son reales, existen recomendaciones que permiten reducir de forma sustancial la exposición al ataque y fortalecer la seguridad informática del entorno, protegiendo a las cámaras frente a posibles amenazas en Internet.

1. Gestión de Contraseñas Fuertes y Seguras

Es evidente el peligro que entraña el ciberespionaje y la posibilidad de sufrir grandes y complejos ataques de hackers informáticos que logren encontrar un agujero de seguridad. Muchas cámaras de seguridad, incluyendo las del mercado libre, se venden con contraseñas por defecto ("admin" o "12345"). Sin embargo, un artículo de Network World de noviembre de 2014, citaba que 73.011 ubicaciones con cámaras IP de 256 países estaban expuestas en un sitio web.

- La mejor práctica ideal es asignar una contraseña única y larga no obvia para cada cámara.

- Cambie las contraseñas de su sistema de vigilancia según un calendario.

- Imponga la calidad de la seguridad con el mismo rigor que la norma de su empresa.

- Una contraseña segura debe ser suficientemente larga, de al menos 12 caracteres. Ha de ser compleja, con caracteres en mayúsculas y minúsculas, números y símbolos.

- No debe tener ninguna relación con el usuario (nombre de la persona, fecha de nacimiento) ni ser una palabra del diccionario.

- Para recordar contraseñas complejas, se pueden usar reglas mnemotécnicas o un gestor de contraseñas.

- Los verdaderos sistemas en la nube no tienen contraseñas separadas para el acceso al sistema operativo, eliminando este riesgo.

2. Segmentación y Aislamiento de Red

Limitar el acceso a la red es el primer paso para proteger las cámaras. Lo más eficaz y habitual es ubicar los grabadores y las cámaras en una red aislada de la red corporativa, de modo físico o virtual. Esto se puede lograr con una LAN virtual (VLAN).

- Lo ideal es NO conectar su servidor desprotegido a Internet.

- Si expone su sistema a Internet, "reenvíe" el menor número de puertos posible y utilice un cortafuegos de última generación que analice el protocolo y bloquee los protocolos incorrectos enviados por el puerto equivocado.

- Los sistemas más seguros basados en la nube no tienen reenvío de puertos, por lo que no existe ninguna vulnerabilidad y no se requiere ninguna acción de protección incremental.

- Sólo se deben habilitar los puertos y servicios necesarios para su entorno.

- Aislar las cámaras en VLANs dedicadas y sin acceso a Internet es una estrategia clave.

3. Actualizaciones y Parches Regulares

Su VMS, DVR, NVR o sistema de grabación local tendrá un sistema operativo. Las vulnerabilidades del sistema operativo Windows están tan bien aceptadas que los equipos de TI las controlan regularmente. En teoría, el fabricante de su sistema debe tener un equipo de seguridad de alta calidad que sea receptivo a la hora de proporcionarle actualizaciones de seguridad.

- Si se trata de un sistema basado en Windows, hay muchas vulnerabilidades y muchas actualizaciones que aplicar.

- Confirme si el proveedor de la nube enviará automáticamente parches/actualizaciones de seguridad a través de la nube a cualquier dispositivo local.

- El software de gestión de vídeo utiliza muchos componentes más allá del sistema operativo, como las aplicaciones de bases de datos de Microsoft (ej. Microsoft Access o bibliotecas). Pregunte a su proveedor de VMS sobre su política para mantener actualizados y seguros los componentes que utiliza.

- Mantenga el firmware de su cámara de vigilancia y dispositivo de alarma actualizado.

- Planificar actualización por lotes con herramientas del fabricante.

- Revisar y actualizar firmware desde el portal oficial del fabricante. En caso de versiones antiguas, contactar con soporte técnico.

4. Encriptación de Datos y Conexiones Seguras

Este riesgo sería idéntico al de entrar en un banco o hacer compras online sin HTTPS. Pregunte a su proveedor cómo lo hace. Muchos proveedores de la nube proporcionan encriptación de la conexión, pero es variable.

- Al seleccionar tipos de cámaras de seguridad, se debe priorizar aquellas que ofrezcan encriptación de extremo a extremo (E2EE).

- El almacenamiento en un NVR (Grabador de Video en Red) o DVR (Grabador de Video Digital) encriptado le da el control total sobre la evidencia.

- El acceso remoto a su sistema de alarma para casa a través de la aplicación móvil debe ser de alta seguridad con conexión cifrada.

- Usar HTTPS/TLS para todas las comunicaciones.

5. Control de Acceso y Gestión de Usuarios

Es muy útil contar con un gestor de permisos con diferentes niveles de acceso o grupos de usuarios (roles) para que cada uno tenga acceso a la información indispensable para acometer su labor. Separar a los usuarios minimiza las posibilidades de “inicio de sesión” de ciberdelincuentes. De este modo los operadores tendrán permisos para conectarse al Sistema de Gestión de Video y el Administrador tendrá una sesión que permita actualizar el firmware.

- Establezca políticas y procedimientos para cambiar las contraseñas regularmente.

- Registrar el usuario y la IP de quien se conecta permite llevar un control de usuarios para conocer quién se conecta al sistema.

- Limita el número de personas que tienen acceso a la aplicación móvil y al panel de la alarma.

- Revise el registro de acceso de su kit cámara de seguridad o cámara de seguridad de mercado libre regularmente.

6. Monitoreo y Auditorías de Seguridad

Es aconsejable monitorizar eventos con notificación inmediata. Si alguna cámara deja de funcionar o tiene un comportamiento anormal, es recomendable usar herramientas que permitan monitorizar los eventos notificando cualquier incidente para verificarlo en tiempo real.

- Contar con herramientas de ciberseguridad que limiten el número de intentos de inicios de sesión del usuario y bloqueen los accesos indebidos durante determinado periodo de tiempo.

- Contar con un registro de operaciones realizadas con las cámaras permite realizar búsquedas.

- Realizar auditorías de seguridad profesionales de su sistema de CCTV para identificar y mitigar posibles vulnerabilidades.

- Inventario + monitoreo: usar herramientas tipo Shodan o scripts locales para detectar modelos y firmwares.

- Integración SIEM/VMS: correlacionar accesos con logs de BMS y sistemas de alerta.

7. Seguridad Física de los Dispositivos

Mantenga seguros: sus armarios; los cables; y la sala donde se encuentran los DVR/NVR/VMS, los conmutadores y los servidores de almacenamiento de vídeo. Proporcionar un control de acceso seguro a la sala, incluida la seguridad por vídeo para vigilarla. Aunque el mismo principio se aplica claramente a un sistema basado en la nube, hay mucho menos equipo in situ que proteger.

8. Plan de Respuesta a Incidentes

Es fundamental tener un plan claro para responder a incidentes de ciberseguridad, incluyendo pasos inmediatos para contener y evaluar la brecha, y estrategias para la recuperación y comunicación. Si una cámara ya fue comprometida, es crucial aislarla, reinstalar el firmware, analizar los logs y planificar un posible reemplazo.

Tendencias en Ciberseguridad de Videovigilancia para 2025

- AI forensics: Detección de manipulación de video y accesos anómalos.

- Zero trust IoT: Validación mTLS, autenticación fuerte en cada punto.

- Firmware firmado: Arranque seguro en nuevas generaciones.

- Defensa física digital: Filtros, ubicación de cámaras, monitoreo activo.

¿Qué es una Inyección SQL? | Explicación

En Imagar, insistimos en que la seguridad y protección de tus grabaciones es tan vital como la detección de un intruso. Si quieres un sistema de cámaras de seguridad que te ofrezca la más alta privacidad digital, con encriptación de extremo a extremo y gestión segura, necesitas la experiencia de profesionales. El equipo de especialistas de Clickhouse está disponible para ofrecerte una consultoría experta y gratuita, ayudándote a seleccionar un kit cámara de seguridad con el firmware más seguro y a configurar las contraseñas y la red.

tags: #vulnerabilidad #de #seguridad #en #videovigilancia #ppt