Los términos "hacker ético", "sombrero negro" y "sombrero blanco" son fundamentales en el ámbito de la seguridad de la información y el pirateo de sistemas informáticos. Aunque a primera vista puedan parecer ajenos a la piratería, estos conceptos definen las diferentes motivaciones y métodos de quienes operan en el ciberespacio.

¿Qué es la Piratería Informática?

Originalmente, el término "hackear" se refería a la habilidad de comprender, mejorar y modificar sistemas existentes, a menudo de forma creativa y relacionada con la tecnología. Sin embargo, desde la década de 1980, su connotación se ha desplazado hacia el ámbito de la seguridad informática, y en el lenguaje cotidiano, se aplica a quienes penetran en los sistemas informáticos de otros.

Es importante diferenciar este uso del término de otros contextos, como los "life hacks" que buscan facilitar la vida cotidiana de manera ingeniosa.

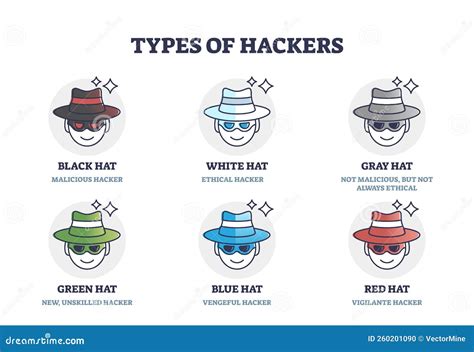

Sombrero Negro, Sombrero Blanco y Hacker Ético: Definiciones y Diferencias

La distinción entre hackers de sombrero negro y sombrero blanco tiene su origen en las antiguas películas del Oeste, donde los personajes buenos vestían sombreros blancos y los malvados, sombreros negros. Esta analogía se traslada al mundo del hacking, centrándose principalmente en dos factores: la motivación y la legitimidad de sus acciones.

Hackers de Sombrero Negro

Los hackers de sombrero negro son ciberdelincuentes que operan con intenciones maliciosas. Su motivación principal suele ser el beneficio económico, pero también pueden actuar por ciberespionaje, protestas o pura emoción. Su objetivo es robar, encriptar o destruir datos personales, información financiera o datos de acceso, causando daño a quienes atacan.

Las actividades de los hackers de sombrero negro incluyen:

- Robo de datos, identidades online o dinero.

- Distribución de malware y virus.

- Espionaje a personas, empresas o países para obtener datos confidenciales.

- Realización de ataques de phishing y suplantación de identidad.

- Causar daños a sistemas e infraestructuras.

Estos hackers son considerados los más peligrosos y suelen esforzarse por ocultar su identidad, ya que sus acciones son ilegales.

Hackers de Sombrero Blanco (Hackers Éticos)

Los hackers de sombrero blanco, también conocidos como hackers éticos, utilizan sus habilidades para mejorar la seguridad de los sistemas. A diferencia de los de sombrero negro, no actúan ilegalmente. Trabajan para empresas u organizaciones como especialistas en TI, ayudando a descubrir y cerrar brechas de seguridad mediante la piratería informática con fines defensivos.

Su motivación es mejorar y asegurar los sistemas técnicos. Cada vez más empresas recurren a estos profesionales para prevenir ciberataques malintencionados.

Las actividades comunes de los hackers de sombrero blanco incluyen:

- Pruebas de penetración: Simulan ataques cibernéticos para identificar debilidades en sistemas informáticos.

- Análisis de vulnerabilidades: Buscan y evalúan las debilidades existentes en software y hardware.

- Investigación de amenazas: Se mantienen actualizados sobre las últimas amenazas cibernéticas y desarrollan técnicas para combatirlas.

- Desarrollo de herramientas de seguridad: Crean herramientas para mejorar la seguridad de los sistemas informáticos.

- Formación y concienciación sobre seguridad informática: Ofrecen formación para ayudar a prevenir futuros incidentes.

Los hackers éticos deben cumplir requisitos como una gran destreza técnica, la capacidad de ponerse en la piel de los atacantes y la comprensión del valor de los datos y sistemas que deben proteger.

Hackers de Sombrero Gris

Los hackers de sombrero gris se sitúan en una zona ética ambigua entre los sombreros blancos y negros. Detectan vulnerabilidades de seguridad sin el consentimiento ni el conocimiento de los propietarios del sistema, pero luego informan de los problemas a los afectados.

A menudo, piden una recompensa económica por su trabajo o dan a las empresas un plazo para solucionar los problemas antes de hacer públicas las vulnerabilidades. No persiguen sus objetivos con mala intención, sino que su motivación es concienciar sobre el problema y disfrutar del propio hackeo. Este tipo de hackeo se encuentra en el límite de la ilegalidad, ya que trabajan sin el permiso de los propietarios del sistema y a menudo obtienen información sobre datos sensibles.

El Papel del Hacker Ético y la "Revelación Responsable"

Los hackers de sombrero blanco y gris también se conocen como "hackers éticos", término que describe un enfoque responsable de las propias habilidades y resultados como hacker. Existen cursos, conferencias y certificados para quienes desean ofrecer su trabajo de forma oficial.

Un ejemplo destacado de hacking ético es el caso de Lilith Wittmann, quien en mayo de 2021 descubrió vulnerabilidades de seguridad en la aplicación de la campaña electoral de la CDU. Tras informar al partido y a las autoridades competentes, y una vez que la aplicación estuvo fuera de línea, publicó su trabajo. Este enfoque se denomina "revelación responsable".

Este caso también ilustra la complejidad legal y la dificultad de evaluar este tipo de acciones, ya que la CDU presentó una denuncia penal contra Wittmann, aunque posteriormente se archivó.

CIBERSEGURIDAD - ¿Qué es el hacking ético?

Otras Categorías de Hackers

Además de los sombreros blanco, negro y gris, existen otras categorizaciones de hackers, a menudo basadas en sus métodos o motivaciones:

- Script Kiddies: Utilizan herramientas y scripts desarrollados por otros para realizar "travesuras digitales", a menudo en comunidades de videojuegos online. Carecen de habilidades técnicas profundas.

- Hacktivistas (o Sombrero Rojo): Realizan hackeos para transmitir un mensaje político, ideológico, social o religioso, o para exponer información confidencial en pro de causas específicas (ej. WikiLeaks, Anonymous).

- Sombrero Verde: Hackers en formación que se centran en aprender y desarrollar sus habilidades, a menudo inspirados por los hackers de sombrero negro.

- Whistleblower / Hackers Internos Maliciosos: Empleados dentro de una organización que exponen actividades ilegales o poco éticas, motivados por venganza personal o por un sentido de justicia.

- Hackers de Élite: Grupos de hackers con gran experiencia y notoriedad (ej. Lapsus$, Anonymous), cuyas acciones pueden tener fines tanto maliciosos como de ciberactivismo.

- Criptojackers: Explotan debilidades de red para secuestrar recursos informáticos y extraer criptomonedas, utilizando la potencia de procesamiento de otros dispositivos.

- Hackers de Videojuegos: Roban datos de tarjetas de crédito de jugadores o lanzan ataques DDoS para interrumpir partidas.

- Botnets: Crean redes de dispositivos infectados (zombis) para lanzar ataques a gran escala, como campañas de spam, malware o ataques DDoS.

- Hackers Patrocinados por un Estado: Trabajan para gobiernos para realizar ciberespionaje o ataques contra otros países.

- Hackers de Sombrero Azul: Hackers de sombrero blanco contratados por una organización para probar la seguridad de sus productos antes de su distribución.

- Hackers de Sombrero Morado: Utilizan técnicas de sombrero negro para interrumpir ataques de hackers maliciosos o tomar represalias contra ellos.

- Hackers de Sombrero Verde: Novatos que buscan desarrollar habilidades técnicas, a menudo aprendiendo de hackers más experimentados.

- Hackers de Juegos: Se enfocan en obtener credenciales de inicio de sesión de jugadores en línea, detalles de pago y otra información de cuentas de juegos.

- Criptohackers: Roban criptomonedas manipulando bolsas de criptomonedas o DAO.

- Ciberterroristas: Utilizan el hackeo para perturbar la infraestructura de un país con fines ideológicos.

- Hackers de Juegos: Buscan credenciales de inicio de sesión de jugadores en línea, detalles de pago y otra información de cuentas de juegos.

- Insiders Maliciosos: Actúan desde dentro de una organización con motivación personal, a menudo por venganza.

Métodos de Infiltración

Los hackers emplean diversos métodos para infiltrarse en sistemas digitales:

- Infiltración inalámbrica: Acceso a redes Wi-Fi para hackear routers, dispositivos y software.

- Manipulación física: Acceso físico a dispositivos o servidores para introducirse en la infraestructura digital.

- Ingeniería social: Engañar a las personas para que faciliten información, siendo el phishing un ejemplo común, donde un atacante se hace pasar por una entidad de confianza.

Protección contra Hackers

Para protegerse de los hackers, se recomienda:

- Descargar archivos únicamente de fuentes fiables.

- Utilizar software antivirus actualizado.

- Instalar una VPN para cifrar la conexión a Internet y ocultar la dirección IP.

- Evitar redes Wi-Fi públicas no seguras.

- Instalar actualizaciones de software de forma regular.

- Realizar copias de seguridad de todos los archivos importantes.

Herramientas como AVG AntiVirus FREE o Avast Free Antivirus ofrecen protección contra malware y detección de amenazas emergentes.

El Mundo de la Blockchain y las Criptomonedas

En el ámbito de la blockchain y las criptomonedas, las líneas entre hackers maliciosos y éticos a menudo se difuminan. Las plataformas de criptomonedas son objetivos prioritarios para los hackers de sombrero negro, quienes explotan debilidades para robar activos. Los hackers de sombrero blanco desempeñan un papel vital en la protección de estos proyectos mediante auditorías y pruebas de penetración.

Los hackers de sombrero gris operan en un terreno ambiguo, buscando vulnerabilidades sin permiso y, en ocasiones, exigiendo pago por su revelación. La seguridad en este sector requiere educación, conciencia y mecanismos de defensa proactivos, incluyendo el uso de herramientas de seguridad robustas como los monederos físicos para proteger activos digitales.

Hackers Famosos y su Impacto

Algunos hackers han alcanzado notoriedad por sus actividades:

- Kevin Mitnick: Conocido por hackear el NORAD y redes de grandes corporaciones, se convirtió posteriormente en hacker de sombrero blanco.

- Kevin Poulsen: Ganó un Porsche hackeando líneas telefónicas y luego se dedicó al periodismo, desarrollando software para comunicaciones seguras.

- Jude Mihon: Fundadora del grupo de hackeo Cypherpunks, defensora de la privacidad y los derechos de las mujeres.

En España, destacan figuras como Jesús Antón (PatatasFritas), Nicolás Castellano y Yaiza Rubio, la primera mujer hacker española en asistir a encuentros internacionales de seguridad informática.

Desde la ficción, películas como "Wargames" y "Hackers", y series como "Black Mirror", han popularizado la figura del hacker, a menudo idealizándola o presentándola como una amenaza.

Aunque las actividades delictivas son lo que a menudo se asocia con los hackers, la cultura hacker también está intrínsecamente ligada a la innovación y la creatividad. Muchos hackers exploran las limitaciones del software, buscan soluciones de protección avanzadas y defienden la libertad en Internet.

tags: #vulnerabilidad #blanco #y #negro