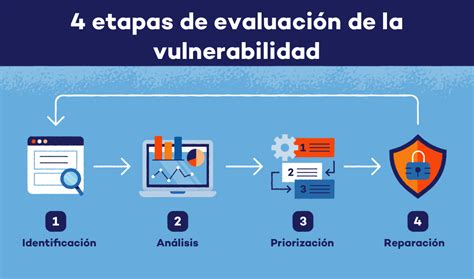

Las vulnerabilidades en ciberseguridad representan debilidades en sistemas y aplicaciones que pueden ser explotadas por atacantes malintencionados para comprometer la seguridad y acceder a información confidencial. Los expertos en ciberseguridad dedican sus esfuerzos a la detección y mitigación de estas fallas antes de que sean explotadas. Para ello, emplean herramientas y técnicas avanzadas, colaborando estrechamente con equipos de TI y desarrolladores de software.

Los atacantes, por su parte, pueden descubrir estas vulnerabilidades mediante la explotación de los sistemas. Una vez identificada una debilidad, la utilizan para comprometer la seguridad y obtener acceso a datos sensibles. La precisión en la identificación de vulnerabilidades es el primer paso para diseñar defensas eficaces y reducir la superficie de ataque.

Tipos Comunes de Vulnerabilidades

Las vulnerabilidades en ciberseguridad adoptan múltiples formas, pero algunas destacan por su frecuencia, impacto y facilidad de explotación. A continuación, se detallan algunas de las categorías más relevantes:

1. Mala Gestión de Recursos

Esta categoría abarca situaciones donde una aplicación o sistema no controla adecuadamente el uso de memoria, CPU, almacenamiento o procesos concurrentes. Uno de los escenarios más comunes es el agotamiento de recursos provocado por peticiones maliciosas que carecen de límites o validación. Por ejemplo, una API sin límites de uso (rate limiting) puede ser invocada repetidamente hasta colapsar el servidor. También puede manifestarse en procesos internos que no liberan memoria adecuadamente (memory leaks), o en hilos y conexiones que permanecen abiertos sin cerrar (resource exhaustion). Los sistemas que procesan archivos grandes, entradas ilimitadas o ejecuciones asincrónicas sin control son especialmente vulnerables.

2. Errores de Configuración

Los errores de configuración son una de las causas más frecuentes de exposición involuntaria. Surgen cuando sistemas, servidores o aplicaciones se despliegan con parámetros inseguros, credenciales por defecto, servicios innecesarios activos o sin aplicar restricciones de acceso adecuadas. Un caso típico es dejar habilitado el acceso público a paneles de administración como `/admin` o `/phpmyadmin`, o a interfaces cloud, sin autenticación reforzada o control de origen. En entornos cloud, errores como dejar buckets S3 de Amazon en modo público o no aplicar roles mínimos en IAM (Identity and Access Management) han resultado en fugas masivas de datos. Una configuración errónea transforma una infraestructura segura en una puerta abierta.

3. Factor Humano

El factor humano sigue siendo uno de los vectores de ataque más explotados. Entre los fallos más comunes se encuentran el uso de contraseñas débiles o repetidas, el reenvío de credenciales por correo electrónico, la falta de revocación de accesos tras una baja de personal, y la descarga de archivos desde fuentes no verificadas. Desde la perspectiva del atacante, explotar al usuario a menudo resulta más simple y rentable que vulnerar un sistema cifrado. La tecnología puede ofrecer protección, pero solo la capacitación constante del factor humano reduce su exposición como eslabón débil en la cadena de seguridad.

4. Validación de Entrada Inadecuada

La validación de entrada es uno de los controles más críticos en ciberseguridad. Consiste en verificar que todos los datos recibidos desde fuentes externas (formularios, cabeceras, parámetros de URL, APIs, etc.) cumplan con las expectativas definidas en formato, tipo, longitud y contenido. Una validación robusta transforma los datos externos en insumos controlados.

Ejemplos de Vulnerabilidades Relacionadas con la Validación de Entrada

a) Salto de Directorio (Directory Traversal)

Esta vulnerabilidad permite a un atacante acceder a archivos y directorios fuera del entorno previsto por la aplicación, manipulando rutas relativas en las peticiones. Por ejemplo, una aplicación que permite descargar ficheros mediante una URL como `/descargar?archivo=report.pdf` puede ser vulnerada si el atacante modifica el parámetro a `/descargar?archivo=../../../../etc/shadow`. El salto de directorio es una de las técnicas más antiguas pero sigue vigente en sistemas mal protegidos.

b) Inyección de Código

Una de las vulnerabilidades más peligrosas es la inyección de código, como la inyección SQL o la de comandos del sistema. Se produce cuando los datos del usuario se insertan directamente en instrucciones ejecutables sin filtrado ni escape. Un ejemplo es la vulnerabilidad CVE-2024-45325 en dispositivos FortiDDoS-F, que permite la ejecución de comandos no autorizados a través de la interfaz de línea de comandos (CLI) debido a una neutralización inadecuada de elementos especiales en los comandos del sistema.

Otro caso es la vulnerabilidad en Rockwell Automation Arena Simulation Software, que podría permitir a un usuario malintencionado insertar código no autorizado en el software al escribir más allá del área de memoria designada, provocando una infracción de acceso. Esto afecta la confidencialidad, integridad y disponibilidad del producto.

En el contexto de Kubernetes, se ha identificado una vulnerabilidad crítica (relacionada con CVE-2023-3676) que permite la ejecución remota de código con privilegios del SISTEMA en nodos de Windows. Esto ocurre a través de la evaluación de subrutas en archivos YAML, permitiendo a un atacante ejecutar comandos de PowerShell arbitrarios. La explotación de esta vulnerabilidad requiere pocos privilegios y puede ser mitigada aplicando parches y deshabilitando el uso de `Volume.Subpath`.

La vulnerabilidad CVE-2022-1471 en el constructor de SnakeYAML, un analizador de archivos YAML, permitía la creación de objetos no seguros, lo que podía derivar en la ejecución de código en aplicaciones vulnerables.

En Cisco, se han reportado vulnerabilidades (como la relacionada con la ejecución remota de comandos) que permiten a un atacante ejecutar comandos arbitrarios con permisos elevados en sistemas afectados. La causa raíz suele ser la inyección de comandos del sistema operativo (OS Command Injection, CWE-78) debido a una neutralización inadecuada de elementos especiales en los comandos.

5. Gestión Inadecuada de Permisos y Privilegios

Una gestión inadecuada de permisos y privilegios permite a los usuarios realizar acciones que no les corresponden. Por ejemplo, en una aplicación de gestión escolar, un estudiante podría acceder a las calificaciones de otros compañeros al modificar su ID de usuario en la URL. Una política de permisos mal diseñada no solo compromete la confidencialidad, sino que expone funciones críticas al usuario equivocado.

En el kernel de Linux, se ha resuelto un problema de use-after-free en `drm/amdgpu` que podría haber sido explotado para obtener privilegios. De manera similar, en `RGXCreateZSBufferKM` y `RGXCreateHWRTData_aux`, se han identificado vulnerabilidades de ejecución de código arbitrario debido a use-after-free.

Otras vulnerabilidades que implican escalada de privilegios locales sin necesidad de permisos de ejecución adicionales incluyen:

- Validación incorrecta de entrada en `createSessionInternal` de `PackageInstallerService.java` que permite ejecución como cualquier aplicación.

- Lectura fuera de límites en `smp_proc_sec_req` de `smp_act.cc` debido a validación incorrecta.

- Escalada de privilegios locales en `UserManagerService.java` por falta de persistencia o aplicación de restricciones de usuario.

- Inicio de actividad en segundo plano en `sendIntentSender` de `ActivityManagerService.java` debido a un error lógico.

- Posible concesión de escucha de notificaciones a una aplicación en el perfil de trabajo debido a un error lógico en el código.

- Omisión de la restricción `DISALLOW_ADD_WIFI_CONFIG` en `onCreate` de `WifiDialogActivity.java` por falta de verificación de permiso.

- Omisión de permisos de datos de salud debido a validación incorrecta de entrada.

- Omisión de permisos debido a validación incorrecta de entrada.

- Falla al mostrar un mensaje de brindis cuando se accede a un mensaje del portapapeles en `NotificationManagerService.java`.

- Escalada de privilegios locales debido a un desbordamiento de búfer de almacenamiento dinámico en varias ubicaciones.

- Escalada de privilegios locales debido a un error lógico en el código.

- Escalada local de privilegios debido a una validación de entrada incorrecta en `migrarNotificationFilter` de `NotificationManagerService.java`.

- Omisión de permisos debido a un agente confundido en varias ubicaciones.

- Ejecución de código arbitrario en `RGXFWChangeOSidPriority` de `rgxfwutils.c` por falta de verificación de límites.

- Ejecución de código arbitrario en `DevmemXIntUnreserveRange` de `devicemem_server.c` debido a un error lógico.

- Escalada local de privilegios debido a validación incorrecta de entrada en Autocompletar.

- Fuga de información debido a falta de verificación de permiso en varias ubicaciones.

- Escalada local de privilegios debido a una verificación de límites incorrecta en `availableToWriteBytes` de `MessageQueueBase.h`.

- Escalada local de privilegios debido a validación incorrecta de entrada en `onResult` de `AccountManagerService.java`.

- Escalada local de privilegios debido a una validación de entrada insegura.

- Escalada local de privilegios debido a la falta de verificación de permiso en `CompanionDeviceManagerService.java`.

- Escalada local de privilegios debido a un diputado confundido en `updateNotificationChannelFromPrivilegedListener` de `NotificationManagerService.java`.

6. Inseguridad en el Diseño y Gestión Deficiente de Sesiones

La inseguridad en el diseño ocurre cuando las aplicaciones no incorporan controles de seguridad desde la fase de arquitectura. También es habitual la gestión deficiente de sesiones, que puede llevar a la exposición de información sensible.

7. Fugas de Información (Information Disclosure)

Las fugas de información exponen datos sensibles en mensajes de error, cabeceras, rutas, logs o respuestas HTTP. Un ejemplo es la Exposición de Información (CWE-200) en Rockwell Automation Arena Simulation Software.

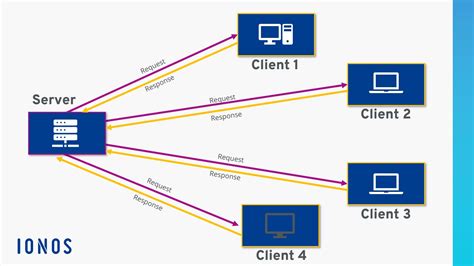

8. APIs Expuestas sin Autenticación o Mal Documentadas

Las APIs expuestas sin autenticación o mal documentadas suponen una entrada directa al núcleo de las aplicaciones, facilitando el acceso no autorizado.

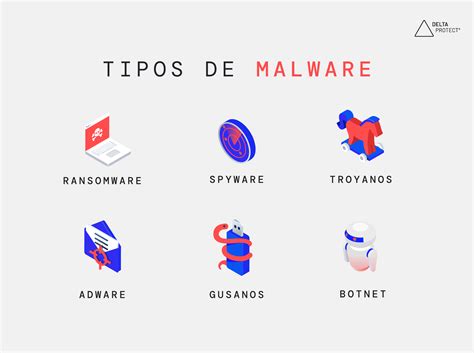

9. Vulnerabilidades Específicas en Software y Componentes

Se han identificado numerosas vulnerabilidades en software y componentes específicos, muchas de las cuales permiten la ejecución remota de código (RCE) o la escalada de privilegios.

Ejemplos de Vulnerabilidades Específicas:

- CVE-2025-55182 y CVE-2025-66478 (React y Next.js): Permiten a atacantes no autenticados ejecutar código arbitrario en el servidor a través de la deserialización insegura de solicitudes HTTP maliciosas. La complejidad del ataque es baja y está presente en configuraciones predeterminadas. El fallo reside en el paquete `react-server` y su implementación del protocolo RSC Flight, fallando en la validación de la estructura de los datos de una solicitud HTTP especialmente diseñada.

- Vulnerabilidades en GStreamer: Se han reportado múltiples vulnerabilidades de ejecución remota de código (RCE) relacionadas con el análisis de archivos FLAC, PGS, SRT, RealMedia y MXF. Estas fallas, a menudo desbordamientos de enteros o de búfer de almacenamiento dinámico, permiten a un atacante ejecutar código en el contexto del proceso actual.

- Vulnerabilidades en Rockwell Automation Arena Simulation Software: Incluyen USO DE MEMORIA PREVIAMENTE LIBERADA (CWE-416), EXPOSICIÓN DE INFORMACIÓN (CWE-200), ejecución de código arbitrario no autorizado mediante desbordamiento de búfer de memoria, y ejecución de código arbitrario no autorizado al sobrepasar límites de memoria. También se han identificado vulnerabilidades de lectura de memoria más allá de los límites previstos, lo que puede llevar a la fuga de información o a una denegación de servicio.

- IBM Cognos Analytics Mobile Server (versiones 11.1.7, 11.2.4 y 12.0.0): Vulnerable a denegación de servicio debido a una limitación de velocidad débil o ausente, permitiendo a un solo usuario agotar los recursos del servidor.

- Unbound 1.18.0: Una condición no marcada en el código que recorta registros EDE puede repetirse indefinidamente, llevando a un bucle infinito bajo ciertas condiciones.

- Vulnerabilidades en el Kernel de Linux: Problemas como use-after-free en `drm/amdgpu`, ejecuciones de código arbitrario en `RGXCreateZSBufferKM`, `RGXCreateHWRTData_aux`, `RGXFWChangeOSidPriority`, y `DevmemXIntUnreserveRange`.

- Vulnerabilidades en Cisco: Diversos productos de Cisco han presentado vulnerabilidades que permiten la ejecución remota de comandos con privilegios elevados, a menudo debido a inyección de comandos del sistema operativo (OS Command Injection, CWE-78).

- Vulnerabilidades en Kubernetes: Incluyen la ejecución remota de código con privilegios del SISTEMA en nodos de Windows a través de la evaluación de subrutas en archivos YAML (CVE-2023-3676), y vulnerabilidades en el constructor de SnakeYAML (CVE-2022-1471).

- Adobe Experience Manager (versiones 6.5.21 y anteriores): Afectado por una vulnerabilidad que permite la ejecución de comandos arbitrarios con permisos de root en el sistema operativo subyacente.

- Vulnerabilidades en el Navegador Web: Múltiples vulnerabilidades que permiten la ejecución de código arbitrario en el contexto del navegador de la víctima, como desbordamientos de búfer y vulnerabilidades de corrupción de memoria.

- KSwapDoor: Un backdoor de Linux que implementa una sofisticada red de malla P2P, utiliza cifrado AES-256-CFB, e incluye código de sniffer de paquetes pasivo. Se renombra a sí mismo como `[kswapd1]` para imitar un demonio legítimo del kernel.

- Auto-color: Un backdoor de Linux previamente no visto.

- SNOWLIGHT: Un dropper de malware sigiloso utilizado en la actividad de CL-STA-1015 para infiltrarse en sistemas Linux y descargar malware adicional.

Aprende a DETECTAR y Explotar VULNERABILIDADES en Menos de 10 Minutos | CIBERSEGURIDAD 🥷

Actores Maliciosos y Tácticas

Diversos grupos y actores maliciosos emplean estas vulnerabilidades. El grupo The Shadow Brokers se dio a conocer por publicar herramientas de hacking supuestamente pertenecientes a la NSA. Unit 42 ha identificado actividad relacionada con herramientas de Corea del Norte como Contagious Interview y el uso de EtherRAT y la técnica EtherHiding por parte del actor malicioso UNC5342 para distribuir malware y robar criptomonedas.

La actividad observada tras la explotación de CVE-2025-55182 indica múltiples vectores de ataque, incluyendo el uso de `wget` y `curl` para descargar y ejecutar scripts maliciosos como `sex.sh` y un dropper de Linux diseñado para persistencia. También se ha observado actividad consistente con un clúster de actividad rastreado como CL-STA-1015, un broker de acceso inicial (IAB) con presuntos vínculos con el Ministerio de Seguridad del Estado de la RPC.

Los atacantes proceden con actividades de instalación, aprovechando herramientas como `wget` y `curl` para descargar y ejecutar scripts maliciosos. El reconocimiento del atacante se ha observado en forma de envío de comandos codificados en Base64 para obtener conocimiento situacional inmediato después de comprometer un sistema. En una instancia, los atacantes pasaron una secuencia de ataque de descarga y ejecución usando `wget` para recuperar un script malicioso (llamado `sex.sh`) desde un servidor C2 controlado por el atacante.

El actor inició la secuencia terminando preventivamente los procesos de nodo existentes para eliminar conflictos de puertos, seguido de una validación de ejecución para confirmar la ejecución de código arbitrario. El script prepara una carga útil de webshell Node.js en el directorio `/tmp`.

Unit 42 ha observado múltiples instancias de un Backdoor Auto-color previamente no visto a través de múltiples entornos. En la red de una empresa química con sede en EE. UU., se observó actividad de amenazas de post-explotación consistente con el clúster CL-STA-1015. Los atacantes ejecutaron un comando para recuperar y ejecutar inmediatamente una carga útil de script de shell malicioso etiquetado como `slt` desde un servidor remoto C2.

SNOWLIGHT es un dropper de malware sigiloso visto en la actividad de CL-STA-1015. Su función principal es infiltrar un sistema Linux comprometido para luego descargar y ejecutar malware adicional y más poderoso, notablemente el RAT VShell.

Tras un análisis más detallado, Unit 42 ha descubierto que BPFDoor es en realidad un backdoor de Linux nunca antes visto dirigido a servidores, al que han llamado KSwapDoor. KSwapDoor implementa una sofisticada red de malla (mesh) P2P, utiliza cifrado AES-256-CFB con intercambio de claves Diffie-Hellman para las comunicaciones C2, e incluye código de sniffer de paquetes pasivo y latente para una potencial evasión de firewalls.

La explotación inmediata y expansiva de vulnerabilidades como CVE-2025-55182 resalta la velocidad a la que los actores de amenazas se mueven para aprovechar oportunidades. La naturaleza de este fallo como un fallo lógico determinista en el protocolo Flight, en lugar de un error probabilístico, lo convierte en una evasión confiable para los atacantes.

Mitigación y Protección

La protección contra estas vulnerabilidades requiere un enfoque multifacético:

- Actualizaciones de Software: Mantener el software, sistemas operativos y aplicaciones actualizados con los últimos parches de seguridad es fundamental.

- Configuración Segura: Implementar configuraciones seguras, eliminar credenciales por defecto, deshabilitar servicios innecesarios y aplicar restricciones de acceso adecuadas.

- Validación Rigurosa de Entradas: Implementar controles estrictos para validar todos los datos recibidos de fuentes externas.

- Gestión de Permisos y Privilegios: Aplicar el principio de mínimo privilegio, asegurando que los usuarios y procesos solo tengan los permisos estrictamente necesarios.

- Capacitación del Personal: Educar continuamente al factor humano sobre las mejores prácticas de seguridad, como el uso de contraseñas seguras y la identificación de intentos de phishing.

- Monitoreo y Detección: Utilizar herramientas de monitoreo de seguridad y sistemas de detección de intrusiones para identificar actividades sospechosas.

- Pruebas de Penetración y Auditorías de Seguridad: Realizar pruebas de penetración periódicas y auditorías de seguridad para identificar y corregir vulnerabilidades antes de que sean explotadas.

- Uso de Herramientas de Seguridad: Emplear soluciones como Cortex XDR, Cortex Xpanse y Prisma Cloud para identificar y mitigar vulnerabilidades, así como para obtener visibilidad del panorama de aplicaciones y el inventario de software.

- Políticas de Seguridad: Implementar políticas de seguridad claras y efectivas, como el uso de Open Policy Agent (OPA) para bloquear la implementación de configuraciones inseguras en entornos como Kubernetes.

Los clientes de Palo Alto Networks están mejor protegidos mediante productos como Cortex Xpanse, diseñado para identificar dispositivos y aplicaciones expuestos en la internet pública, y Cortex Cloud, que proporciona capacidades integrales de ASPM para identificar el alcance de vulnerabilidades a través de su panorama de aplicaciones. Prisma Cloud detecta la presencia de vulnerabilidades críticas dentro de la base de código, registros y entornos de ejecución, permitiendo configurar reglas de cumplimiento para bloquear activamente builds y despliegues.

tags: #vulnerabilidad #aplicativa #de #poder #ejecutar #comandos