En un entorno digital cada vez más complejo, las organizaciones enfrentan amenazas constantes que pueden comprometer sus activos más valiosos. Por ello, realizar una evaluación de vulnerabilidades se ha convertido en una práctica esencial dentro de cualquier estrategia de ciberseguridad. A diferencia de otras pruebas, la evaluación de vulnerabilidades no se centra en atacar, sino en prevenir. Es una medida proactiva que ayuda a reforzar la seguridad desde sus cimientos y a establecer un plan de acción claro con base en evidencias técnicas.

La evaluación de vulnerabilidades es un proceso sistemático que tiene como objetivo identificar, clasificar y priorizar las debilidades de seguridad presentes en una infraestructura tecnológica. A diferencia de un Penetration Test, que busca explotar fallas específicas, esta evaluación es más amplia y busca mapear todos los puntos débiles potenciales.

Entender por qué es importante la evaluación de vulnerabilidades implica reconocer el valor de anticiparse a los incidentes. La importancia de la evaluación de vulnerabilidades también radica en el cumplimiento de regulaciones. Muchas normas internacionales exigen evaluaciones periódicas para garantizar la integridad de los datos y la protección de la información confidencial.

La Naturaleza de las Vulnerabilidades y su Evaluación

La vulnerabilidad es como los agujeros en una valla: el malware se aprovecha de ellos y utiliza estos "agujeros" para entrar en la organización de forma desapercibida. Todas las empresas tienen vulnerabilidades en sus entornos informáticos. Las empresas utilizan una amplia gama de soluciones de software, y estos programas pueden tener errores que pueden ser explotados por un atacante.

Una evaluación de la vulnerabilidad ofrece a una organización la oportunidad de encontrar estas vulnerabilidades antes de que lo haga un atacante. Con una evaluación de la vulnerabilidad, el mayor reto es asegurarse de que la evaluación satisface las necesidades de una organización.

La evaluación de vulnerabilidades es un término general para la práctica de buscar debilidades en los sistemas informáticos. El proceso generalmente implica evaluar hardware y software, y áreas donde el error humano podría crear riesgos de seguridad. El objetivo final es proporcionar información sobre la seguridad de una empresa para que pueda abordar y reparar cualquier vulnerabilidad que encuentre.

Importancia Crucial de las Evaluaciones de Vulnerabilidades

Si tu seguridad tiene una debilidad, querrás poder identificarla y abordarla lo más rápido posible. Las evaluaciones de vulnerabilidades te ayudan a identificar debilidades para que puedan ser corregidas antes de que los atacantes puedan explotarlas.

Las evaluaciones de vulnerabilidad permiten a las organizaciones buscar proactivamente la seguridad, encontrando y cerrando debilidades mucho antes de un ciberataque. Esto les ayuda a evitar riesgos y atacantes, manteniendo así la continuidad del negocio, protegiendo datos sensibles, cumpliendo con los requisitos de cumplimiento de seguridad y manteniendo la confianza de los usuarios.

Lo último que cualquiera quiere es que una vulnerabilidad de seguridad pase desapercibida hasta que un hacker la encuentre y la use. La proliferación de dispositivos y sistemas interconectados amplía la superficie de ataque, lo que da lugar a un aumento de las vulnerabilidades. De hecho, cada 17 minutos se publican nuevas vulnerabilidades y la mitad de ellas se clasifican como de gravedad alta o crítica. Con un ritmo de descubrimiento tan acelerado, la realización de evaluaciones periódicas de vulnerabilidades debe formar parte del protocolo de ciberseguridad continuo de su organización.

Beneficios Clave de las Evaluaciones de Vulnerabilidades

- Rápida corrección de vulnerabilidades: Los actores maliciosos explotan un alto porcentaje de vulnerabilidades en muy poco tiempo, mientras que las organizaciones tardan considerablemente más en corregirlas. Las pruebas periódicas de vulnerabilidad protegerán a su organización de posibles ataques y brechas.

- Priorización de riesgos: Dado que no todas las vulnerabilidades tienen el mismo impacto, es necesario priorizar las de alto riesgo, especialmente cuando los recursos para la corrección son limitados.

- Protección de datos confidenciales y limitación de implicaciones financieras: Las vulnerabilidades pueden derivar en brechas de datos que exponen información sensible, generando costos significativos. Las evaluaciones ayudan a identificar y mitigar estos riesgos.

- Mejora del tiempo de respuesta ante incidentes: Comprender las vulnerabilidades de su sistema permite crear planes de respuesta ante incidentes más efectivos, minimizando la exposición de datos y optimizando la recuperación tras un ataque.

- Cumplimiento normativo: Sectores regulados deben cumplir normativas específicas. Las pruebas de vulnerabilidad periódicas ayudan a mantener una infraestructura segura y actualizada, evitando multas y sanciones por incumplimiento.

Tipos de Evaluaciones de Vulnerabilidad

Las evaluaciones de vulnerabilidad se pueden clasificar en varios tipos, cada uno enfocado en un segmento específico de su infraestructura de TI:

Evaluaciones Basadas en la Red

Analizan la infraestructura de red de una organización en busca de vulnerabilidades. Esto incluye configuraciones de red, patrones de tráfico, enrutadores, conmutadores y cortafuegos, para un examen exhaustivo de una red y su seguridad. Se centran en encontrar puntos débiles en los dispositivos conectados a la red, como puertos abiertos, protocolos inseguros y endpoints expuestos.

Evaluaciones Basadas en Host

Se centran en dispositivos y sistemas individuales, como servidores, estaciones de trabajo y dispositivos móviles. Verifican software, configuraciones, sistemas operativos y más en busca de posibles debilidades, incluyendo software obsoleto, parches faltantes y ajustes de configuración incorrectos.

Evaluaciones de Redes Inalámbricas

Revisan la infraestructura inalámbrica de una organización en busca de vulnerabilidades. Esto incluye protocolos de seguridad inalámbrica, controles de acceso y prácticas de cifrado, identificando riesgos asociados con puntos de acceso no autorizados y configuración de cifrado débil.

Evaluaciones de Aplicaciones

Examinan aplicaciones de software, web y móviles para identificar vulnerabilidades, como mecanismos de autenticación inseguros, inyecciones SQL o scripts entre sitios (XSS). Se analizan complementos, aplicaciones descargables y sistemas de gestión de contenidos, así como el ciclo de desarrollo de la aplicación.

Evaluaciones de Bases de Datos

Evalúan la seguridad de los sistemas de bases de datos, que a menudo contienen información sensible. Analizan las configuraciones, los controles de acceso y la encriptación de datos, buscando vulnerabilidades como errores de configuración, políticas de contraseñas débiles o una gestión incorrecta de privilegios.

Adicionalmente, existen otras evaluaciones como las basadas en la nube, en API (interfaz de programación de aplicaciones) y de ingeniería social (ataques simulados como phishing para probar la concienciación de los empleados).

Proceso de Evaluación de Vulnerabilidades: Etapas y Técnicas

La evaluación de vulnerabilidades cibernéticas es vital para garantizar que los dispositivos, datos y redes de una organización se mantengan seguros. El proceso se puede desglosar en algunos pasos clave:

1. Preparación

Identificar qué sistemas, dispositivos y redes se evaluarán, establecer metas y expectativas, y asegurar la alineación de todos los equipos. También se deben seleccionar las herramientas de evaluación adecuadas.

2. Escaneo

Utilizar herramientas de escaneo automatizadas para buscar vulnerabilidades en todos los sistemas, redes y dispositivos relevantes.

3. Análisis y Priorización

Categorizar y priorizar las vulnerabilidades descubiertas, identificando la causa raíz y realizando una evaluación de riesgos para determinar cuáles deben abordarse primero. Se utilizan marcos como el Sistema Común de Puntuación de Vulnerabilidades (CVSS) para asignar gravedad.

4. Remediación

Desarrollar e implementar soluciones para corregir las vulnerabilidades, comenzando por las más críticas. Esto puede incluir la aplicación de parches, actualizaciones de configuración, implementación de nuevas herramientas de seguridad o procedimientos.

5. Validación

Verificar que las vulnerabilidades han sido mitigadas correctamente mediante la ejecución de pruebas nuevamente y, si es necesario, volver al paso de remediación.

Aprende a DETECTAR y Explotar VULNERABILIDADES en Menos de 10 Minutos | CIBERSEGURIDAD 🥷

Herramientas y Técnicas Clave

Para realizar evaluaciones de vulnerabilidad efectivas, se utilizan diversas herramientas y técnicas:

- Herramientas de escaneo automatizado: Incluyen escáneres de aplicaciones web, escáneres de protocolos y escáneres de red que buscan automáticamente amenazas.

- Pruebas manuales: Realizadas por evaluadores que pueden detectar vulnerabilidades que las herramientas automatizadas podrían pasar por alto y validar hallazgos.

- Pruebas de autenticación de credenciales: Evalúan vulnerabilidades como contraseñas débiles o inseguras.

- Evaluación de riesgos: Determina qué vulnerabilidades representan el mayor riesgo y probabilidad de ser explotadas.

- Pruebas de penetración: Hackers de sombrero blanco intentan explotar las vulnerabilidades para evaluar la efectividad de la seguridad.

Existen numerosas herramientas de código abierto y comerciales disponibles, como Nmap, Masscan, Nikto, sqlmap, Nessus, OpenVAS, entre otras, que ayudan en la detección y análisis de vulnerabilidades.

Evaluación de Vulnerabilidades vs. Pruebas de Penetración

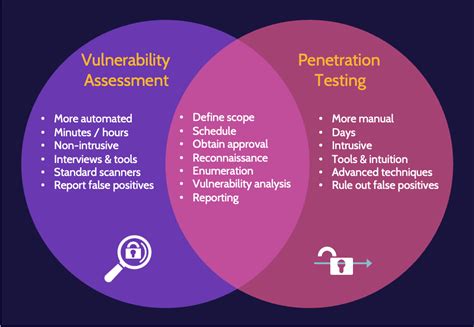

Tanto las evaluaciones de vulnerabilidad como las pruebas de penetración están diseñadas para identificar debilidades en los sistemas de una organización, pero funcionan de maneras muy diferentes:

- Alcance: Las evaluaciones de vulnerabilidad son más amplias y buscan identificar todas las vulnerabilidades potenciales en sistemas operativos, aplicaciones, etc. Las pruebas de penetración son más específicas y simulan un ataque real para explotar vulnerabilidades concretas.

- Automatización vs. Manual: Las evaluaciones de vulnerabilidad suelen utilizar herramientas automatizadas, mientras que las pruebas de penetración implican un esfuerzo manual más profundo.

- Explotación: Las evaluaciones de vulnerabilidad generalmente no implican la explotación de las vulnerabilidades descubiertas, lo que puede llevar a falsos positivos. Las pruebas de penetración buscan activamente explotar las debilidades.

En la práctica, las organizaciones a menudo utilizan ambos enfoques como parte de un programa integral de ciberseguridad.

Gestión de Vulnerabilidades y Herramientas Especializadas

La gestión de vulnerabilidades es un componente crucial de una estrategia de ciberseguridad corporativa. Herramientas como Check Point Endpoint Security, en integración con Ivanti, o Splashtop Autonomous Endpoint Management (AEM), ofrecen capacidades avanzadas para la gestión de la postura de seguridad de los endpoints, incluyendo el escaneo automatizado y la remediación de vulnerabilidades.

Splashtop AEM, por ejemplo, permite la supervisión de todos los endpoints, el despliegue automático de parches y actualizaciones, y proporciona alertas proactivas y remediación en tiempo real. Esto facilita la protección continua de los endpoints y la rápida resolución de debilidades.

Plataformas como Wiz ofrecen capacidades avanzadas para la evaluación de vulnerabilidades en la nube, aprovechando catálogos de vulnerabilidades y fuentes de inteligencia de amenazas para descubrir y priorizar vulnerabilidades basadas en el impacto comercial. Estas herramientas ayudan a reducir la fatiga de alertas al centrarse en problemas críticos y proporcionan guías de corrección detalladas.

Conclusión

Las evaluaciones de vulnerabilidades son clave para detectar debilidades de seguridad y mitigar amenazas cibernéticas. A medida que nuestro mundo se vuelve cada vez más conectado y dependiente de los canales digitales, los riesgos continúan creciendo, haciendo aún más importante identificar y corregir vulnerabilidades de manera proactiva y continua.

tags: #que #es #una #vulnerability #assessment