El análisis de vulnerabilidades es un proceso sistemático diseñado para identificar, clasificar y priorizar las debilidades de seguridad en los sistemas, redes y aplicaciones de una organización. Este método de evaluación permite a las organizaciones revisar sus sistemas para detectar posibles flaquezas que podrían ser explotadas.

Para empresas, como las chilenas, que operan bajo un marco de ciberseguridad en evolución (como la Ley 21.663) y requisitos de protección de datos (Ley 21.719), el análisis de vulnerabilidades proporciona la base para una gestión proactiva de la seguridad.

La Importancia del Análisis de Vulnerabilidades en un Entorno Digital

La economía digital de Chile, con sectores como finanzas, minería, telecomunicaciones y servicios gubernamentales, depende en gran medida de sistemas interconectados. Cada sistema conectado representa un punto de entrada potencial para los atacantes si no se parchea o configura correctamente. El CSIRT de Chile publica regularmente avisos sobre vulnerabilidades recién descubiertas, y la velocidad de explotación continúa acelerándose.

Tipos de Análisis de Vulnerabilidades

- Escaneo basado en host: Identifica posibles vulnerabilidades en hosts que se conectan a la red de una organización, como servidores y estaciones de trabajo críticas.

- Infraestructura de red: Examina servidores, estaciones de trabajo, firewalls, routers y switches en busca de vulnerabilidades conocidas, configuraciones erróneas y software desactualizado.

- Aplicaciones web: Realiza una evaluación automatizada para detectar vulnerabilidades comunes como inyección SQL, scripts entre sitios, autenticación insegura y cabeceras de seguridad mal configuradas.

- Entornos en la nube: Evalúa configuraciones erróneas, permisos excesivos, buckets de almacenamiento expuestos y violaciones de cumplimiento.

- Contenedores e infraestructura como código (IaC): Evalúa aplicaciones contenerizadas y plantillas de infraestructura en busca de vulnerabilidades y configuraciones erróneas antes de la implementación.

El Proceso de Evaluación de Vulnerabilidades

Es importante recordar que una evaluación de vulnerabilidades no es una actividad única. Un programa de análisis de vulnerabilidades efectivo va más allá de simplemente ejecutar escaneos.

Pasos clave en el proceso:

- Identificación de vulnerabilidades: El primer paso es crear una lista completa de vulnerabilidades en las aplicaciones, servidores y sistemas de una organización. Esto se hace escaneándolos utilizando herramientas específicas de evaluación de vulnerabilidades de Internet o probándolos manualmente. Este paso inicial ayuda a comprender todos los detalles.

- Descubrimiento de la fuente: El segundo paso tiene como objetivo descubrir la fuente y la causa inicial de las vulnerabilidades identificadas.

- Cierre de brechas de seguridad: El paso final es cerrar cualquier brecha de seguridad. Esto suele ser un esfuerzo conjunto entre el equipo de DevSecOps, que establece la forma más efectiva de mitigar o corregir cada vulnerabilidad descubierta.

- Inventario de activos: Es crucial mantener un inventario completo y actualizado de todos los activos de TI.

- Priorización: No todas las vulnerabilidades conllevan el mismo riesgo. La priorización efectiva considera la puntuación de severidad (CVSS), la existencia de un exploit público, la criticidad del activo afectado para el negocio, el nivel de exposición (orientado a Internet versus interno) y los controles compensatorios que pueden reducir el riesgo efectivo.

- Monitoreo continuo: Mientras que el análisis periódico proporciona instantáneas puntuales, el monitoreo continuo de vulnerabilidades ofrece visibilidad en tiempo real de los riesgos emergentes. La gestión moderna de vulnerabilidades combina análisis regulares programados con monitoreo continuo que alerta sobre vulnerabilidades recién descubiertas que afectan el stack tecnológico específico.

Una vez completado el proceso, también es vital que las organizaciones creen un informe de evaluación de vulnerabilidades. El informe debe incluir el nombre de las vulnerabilidades, la fecha en que se descubrieron y la puntuación atribuida en función de la base de datos de vulnerabilidades y exposiciones comunes (Common Vulnerabilities and Exposures, CVE).

Oficinas de Análisis de Vulnerabilidades Regionales y Sociales

El concepto de análisis de vulnerabilidades se extiende más allá de la ciberseguridad para incluir la vulnerabilidad social y territorial. Este enfoque es fundamental para el diseño y la implementación de políticas públicas efectivas.

El Ministerio de Desarrollo Social y Familia de Chile, a través de la Subsecretaría de Evaluación Social, ha introducido herramientas para fortalecer el enfoque en el diseño, asignación, monitoreo y evaluación de programas sociales implementados por distintos servicios y organismos del Estado. La ministra Javiera Toro subrayó que esta nueva herramienta representa un cambio de paradigma, pasando de un foco centrado exclusivamente en el hogar como unidad de análisis a uno que contemple un enfoque multidimensional y perspectiva territorial en el Sistema de Apoyo a la Selección de Usuarios de Prestaciones Sociales.

La subsecretaria de Evaluación Social, Paula Poblete, destacó que uno de los compromisos del gobierno es contribuir a la cohesión social. El Sistema de Información de Vulnerabilidad Territorial (SIVUST) permite identificar desigualdades, barreras estructurales y oportunidades de desarrollo para promover la movilidad y la integración social. Hasta ahora, la asignación de beneficios sociales se basaba principalmente en la Calificación Socioeconómica (CSE) del Registro Social de Hogares, con una lógica centrada en los hogares y sus características socioeconómicas. El SIVUST complementa esa mirada al clasificar a los territorios según siete dimensiones: Ingresos, Trabajo y Pensiones, Salud y Dependencia, Educación, Vivienda, Accesibilidad y Seguridad.

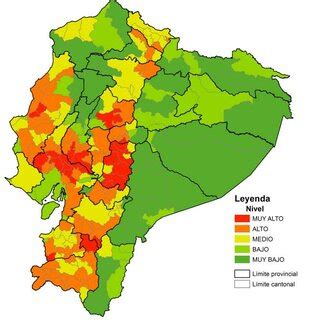

En un contexto similar, la Secretaría de Gestión de Riesgos (SGR) junto con el Programa de las Naciones Unidas para el Desarrollo (PNUD), en el marco de los Planes de Acción DIPECHO, han ejecutado proyectos referidos a la vulnerabilidad, con el objeto de reducir la vulnerabilidad de los territorios locales y avanzar hacia el diseño de acciones efectivas de reducción de riesgo de desastres. Estos estudios buscan compilar y analizar las diferentes herramientas y metodologías que se han elaborado en Ecuador, referidas a la temática de vulnerabilidad frente a amenazas de origen natural y cambio climático.

El análisis de vulnerabilidades es una práctica de seguridad fundamental que toda empresa chilena debe implementar como parte de su programa de ciberseguridad, y, de forma más amplia, una herramienta esencial para el desarrollo social y la gestión de riesgos en los territorios.

tags: #oficina #de #analisis #de #vulnerabilidades #regional