Todos estamos acostumbrados a que, el segundo martes de cada mes, nuestro sistema operativo Windows reciba una serie de actualizaciones de seguridad. Estas buscan corregir todas las nuevas vulnerabilidades detectadas en las últimas semanas y permitir así a los usuarios hacer uso de sus sistemas operativos de la forma más segura posible. Sin embargo, lo que quizás no sepamos es que Microsoft no actúa por igual con todas las vulnerabilidades, e incluso no todos los fallos que le llegan a la compañía se solucionan mediante parches mensuales.

La ciberseguridad es un factor clave para mantener la seguridad del sistema, prevenir ataques y mantenerse a salvo frente a amenazas en evolución. Por lo tanto, es importante entender la remediación de vulnerabilidades, sus mejores prácticas y cómo la remediación automatizada puede ayudar a las empresas a mantenerse seguras. Una vulnerabilidad informática es cualquier fallo o error en el software o en el hardware que hace posible a un atacante o hacker comprometer la integridad y confidencialidad de los datos que procesa un sistema.

El Enfoque de Microsoft ante las Vulnerabilidades

Microsoft ha publicado un documento que nos permite entender cómo actúa la compañía respecto a las vulnerabilidades encontradas en su sistema operativo. Para que Windows pueda ser seguro y los usuarios no tengan problemas, el sistema operativo cuenta con muchas características de seguridad que protegen tanto al sistema y sus datos como la integridad de Windows.

Criterios para la Publicación de Actualizaciones de Seguridad

Microsoft analiza la gravedad de la vulnerabilidad detectada. Si la gravedad es crítica o grave, y además supera un límite de seguridad o afecta a una característica de seguridad, entonces la compañía lanzará una actualización para corregirla. Si por el contrario no se cumplen estas dos condiciones, Microsoft no lanza una actualización de seguridad, sino que espera a la siguiente actualización de Windows para corregir la vulnerabilidad.

Windows tiene algunas características de seguridad diseñadas para proteger el ordenador y todos los datos guardados en él, funciones como Windows Hello, Secure Boot y Bitlocker. Estas funciones de seguridad tienen un nivel de seguridad “estricto” y, por lo tanto, cualquier fallo detectado en ellas debe ser solucionado rápidamente.

Por el contrario, hay otras funciones de seguridad en el sistema, como Controlled Folder Access, Windows Defender, AppLocker y User Account Control (UAC), que no son tan críticas para la seguridad del sistema. Aunque Microsoft solucionará sus fallos de seguridad, no lo hará hasta la siguiente versión.

Vulnerabilidades del Canal Lateral de Ejecución Especulativa (L1TF y MDS)

Microsoft es conocedor de nuevas variantes de la clase de ataque conocido como vulnerabilidades del canal lateral de ejecución especulativa. Estas variantes se denominan L1 Terminal Fault (L1TF) y Muestreo de datos de microarquitectura (MDS). Microsoft ha publicado actualizaciones para ayudar a mitigar estas vulnerabilidades.

Las vulnerabilidades de L1TF y MDS presentan un riesgo que implica que la confidencialidad de las máquinas virtuales de Hyper-V y los secretos que mantiene la seguridad basada en virtualización (VBS) de Microsoft puedan verse comprometidos mediante un ataque de canal lateral. El programador de núcleos de Hyper-V (disponible a partir de Windows Server 2016 y Windows 10, versión 1607) mitiga los vectores de ataque L1TF y MDS contra las máquinas virtuales de Hyper-V y, al mismo tiempo, permite que la tecnología Hyper-Threading permanezca habilitada.

Mitigaciones y Consideraciones

- De manera predeterminada, las protecciones del sistema operativo están habilitadas en algunas ediciones de SO de Windows Server y en todas las ediciones de SO de cliente Windows.

- Las cargas de trabajo del servidor como servicios de escritorio remoto (RDS) de Windows Server y roles de trabajo más dedicados, como los controladores de dominio de Active Directory, también están en riesgo.

- Es posible que algunos clientes tengan que deshabilitar la tecnología Hyper-Threading (también conocida como subprocesamiento múltiple simultáneo o SMT) para abordar por completo el riesgo de L1TF y MDS. Tenga en cuenta que si deshabilita la tecnología Hyper-Threading, puede haber una degradación de rendimiento.

- Además de las actualizaciones de software y microcódigo, también pueden ser necesarios cambios de configuración manuales para habilitar ciertas protecciones.

- Se recomienda obtener y aplicar la actualización de microcódigo más reciente según corresponda para el dispositivo desde el OEM del dispositivo.

- Si usa la virtualización anidada, debe exponer las nuevas optimizaciones de microcódigo a la máquina virtual invitada.

El programador de núcleos Hyper-V no mitiga los vectores de ataque L1TF o MDS contra las características de seguridad protegidas con VBS. A pesar de que las vulnerabilidades de L1TF y MDS presentan un riesgo por el que la confidencialidad de los secretos de VBS podrían verse comprometidos mediante un ataque de canal lateral cuando la tecnología Hyper-Threading (HT) está habilitada, VBS aún proporciona importantes ventajas de seguridad y mitiga una variedad de ataques con HT habilitado. Por lo tanto, se recomienda que se siga usando VBS en sistemas con HT habilitado.

Los clientes que quieran eliminar el riesgo que presentan las vulnerabilidades de L1TF y MDS deben considerar la decisión y pensar en deshabilitar HT para mitigar el riesgo. Los pasos necesarios para deshabilitar HT difieren en función del OEM. Microsoft también incluye la posibilidad de deshabilitar la tecnología Hyper-Threading a través de una configuración de software si es difícil o imposible deshabilitar HT en la BIOS.

Hardware y Software 💻: qué son y diferencias (explicación fácil y rápida)

Tipos de Vulnerabilidades Informáticas y su Remediación

Las vulnerabilidades pueden deberse a fallos de diseño, errores en la configuración o a procedimientos mal elaborados. Son una de las principales razones por las que una empresa puede sufrir un ataque informático a sus sistemas. Es aquí donde entra la ciberseguridad.

Diferencia entre Vulnerabilidad y Riesgo

Aunque los riesgos de seguridad cibernética en ocasiones se consideren vulnerabilidades, no deberían confundirse. Las vulnerabilidades son un error o debilidad de un sistema de información que pone en peligro la seguridad del mismo. Mientras que el riesgo o amenaza informática es cualquier acción que desencadena una vulnerabilidad informática, tomando provecho para atacar o invadir un sistema informático (ej. virus, troyanos, ransomware).

Principales Tipos de Vulnerabilidades Informáticas

Los principales tipos de vulnerabilidades informáticas son los siguientes:

- Sanitización Incorrecta de Datos de Entrada del Usuario: La elaboración de cadenas utiliza datos de usuarios no confiables. Esto hace que los atacantes o hackers puedan escribir cadenas en el lenguaje de procesamiento de datos y causar diferentes problemas, como obtener datos confidenciales o dañar el sistema.

- Buffer Overflow o Desbordamiento de Buffer: Es un problema de seguridad de la memoria donde el software no comprueba sus límites de almacenamiento. Si la memoria del programa recibe una cantidad de datos mayor a la que es capaz de procesar, puede generar problemas de funcionamiento del programa, detenerse inesperadamente y exponer vulnerabilidades.

- Cross-Site Scripting (XSS): Permite a los ciberdelincuentes instalar scripts en páginas web para que, cuando el usuario introduzca datos como contraseñas o cookies, estos vayan directamente a la base de datos del atacante, facilitando ataques como la suplantación de identidad.

- Inyección de SQL: En este tipo de ciberataques, el hacker inserta un código propio en un sitio web con el fin de quebrantar las medidas de seguridad y acceder a información confidencial de la base de datos SQL.

Remediación de Vulnerabilidades en el Entorno Empresarial

La remediación de vulnerabilidades es el proceso de encontrar, abordar y resolver vulnerabilidades de seguridad en el entorno de TI o red de una empresa. Es un factor clave en la ciberseguridad, ya que ayuda a las empresas a asegurar que su seguridad esté actualizada y cierra cualquier debilidad potencial que los hackers podrían aprovechar.

A veces, la remediación de vulnerabilidades es tan simple como instalar un parche de seguridad. Otras veces es un proceso largo y complejo que requiere actualizaciones y capacitación. Sin embargo, el objetivo final es el mismo: ciberseguridad optimizada.

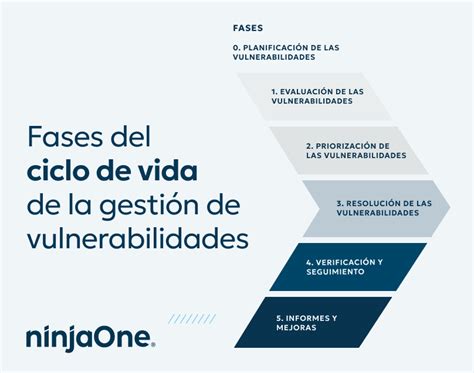

Ciclo de Vida de la Remediación de Vulnerabilidades

Las mejores prácticas de remediación de vulnerabilidades se pueden desglosar en cuatro pasos:

- Encontrar: Identificar vulnerabilidades de seguridad en el software, sistemas o redes. Se recomienda usar múltiples métodos como el escaneo de vulnerabilidades, pruebas de penetración o incluso contratar hackers de sombrero blanco.

- Priorizar: Determinar qué vulnerabilidades deben abordarse primero. Se recomienda priorizar según su gravedad, la facilidad con la que pueden ser explotadas y el impacto potencial.

- Arreglar: Desarrollar y ejecutar un plan para solucionar las vulnerabilidades, ya sea a través de parches de seguridad, nuevas políticas de seguridad o capacitación. Es crucial que los equipos de TI, seguridad y operaciones estén alineados.

- Monitorear: Verificar que las correcciones funcionen y monitorear los sistemas para observar nuevas vulnerabilidades. Esto requiere mantener los sistemas de seguridad actualizados y estar al tanto de las amenazas emergentes.

Desafíos Clave en la Remediación de Vulnerabilidades

La remediación de vulnerabilidades puede ser un proceso largo y complejo. Algunos desafíos incluyen:

- Recursos de TI limitados: La remediación puede requerir tiempo y recursos que el departamento de TI podría no tener.

- Informes inexactos o incompletos: Algunos escáneres pueden estar desactualizados o no cubrir un entorno completo, lo que lleva a resultados incompletos.

- Falta de orientación: Las pruebas de vulnerabilidad pueden revelar debilidades, pero no necesariamente cómo solucionarlas, requiriendo la colaboración de analistas y desarrolladores.

- Prioridades poco claras: Es difícil determinar cuáles vulnerabilidades son las más urgentes cuando hay multitud de problemas potenciales.

Mejores Prácticas para la Remediación de Vulnerabilidades

Para identificar y abordar cualquier vulnerabilidad en la seguridad de TI, se recomienda:

- Usar Soluciones de Evaluación/Gestión de Vulnerabilidades: Optimizan cada paso y pueden identificar causas y daños potenciales.

- Rastrear sus Métricas y KPIs: Ayudan a indicar el éxito del proceso y a identificar áreas de mejora.

- Utilizar Herramientas de Reporte: Crean listas detalladas del progreso de la remediación, manteniendo a todas las partes informadas.

- Automatizar el Escaneo: Las herramientas automatizadas escanean y monitorean continuamente los sistemas en busca de vulnerabilidades, permitiendo una detección y abordaje rápidos.

- Priorizar: No solo qué vulnerabilidades son las más urgentes, sino también el proceso de remediación en sí para reducir el tiempo en que los sistemas permanecen vulnerables.

Cómo Crear un Plan de Remediación de Vulnerabilidades

Un plan es fundamental para un proceso eficiente:

- Identificar vulnerabilidades y sistemas afectados.

- Evaluar el impacto potencial y el daño que la vulnerabilidad podría causar.

- Recomendar soluciones para abordar la vulnerabilidad.

- Establecer prioridades y cronogramas.

- Asignar roles y responsabilidades.

Automatización de la Remediación de Vulnerabilidades

La automatización es uno de los mejores métodos para la detección y reparación rápida y eficiente de vulnerabilidades, haciendo el proceso menos largo y que consume menos tiempo. La remediación automatizada puede tomar varias formas:

- Gestión de parches: Implementa automáticamente parches de seguridad en todos los dispositivos.

- Herramientas de gestión de configuración: Automatizan la configuración y el endurecimiento de sistemas contra vulnerabilidades.

- Herramientas de gestión del flujo de trabajo de remediación: Proporcionan una plataforma centralizada para gestionar la remediación de vulnerabilidades.

- Herramientas de orquestación y automatización de seguridad: Ayudan a identificar y abordar vulnerabilidades.

Detección y Eliminación de Malware en Equipos Personales

En el entorno digital actual, los virus informáticos y otras formas de malware representan una amenaza constante. Desde una pérdida notable de rendimiento hasta el robo de datos personales o bancarios, una infección puede afectar tu productividad y privacidad. Detectar a tiempo una posible infección es clave para proteger tu información personal y evitar daños mayores.

¿Qué son los Virus y el Malware?

Un virus informático es un tipo de software malicioso diseñado para replicarse y propagarse entre dispositivos sin el conocimiento del usuario, integrándose en archivos o programas legítimos. El término malware engloba cualquier tipo de software con intenciones maliciosas, incluyendo:

- Spyware: Espía tu actividad en línea y recopila información personal.

- Ransomware: Bloquea tus archivos o sistema y exige un pago para liberarlos.

- Adware: Inunda tu pantalla con anuncios invasivos.

- Troyanos: Se camuflan como software confiable para obtener acceso sin ser detectados.

- Rootkits: Se ocultan en lo más profundo del sistema para permitir el control remoto.

Métodos de Infección por Malware

El malware puede infiltrarse a través de múltiples vías, a menudo apoyándose en la ingeniería social:

- Descargas engañosas: Programas que parecen útiles pero contienen malware.

- Correos electrónicos de fraude: Mensajes que simulan ser de confianza e incluyen enlaces o archivos adjuntos maliciosos.

- Sitios web comprometidos: Páginas legítimas hackeadas que pueden infectar tu sistema.

- Dispositivos USB infectados: Unidades extraíbles contaminadas que ejecutan software no deseado.

- Software pirata o crackeado: Programas descargados de fuentes no oficiales que suelen incluir malware oculto.

Cómo Detectar Virus en tu Equipo

Reconocer a tiempo los signos de una posible infección es esencial. El malware suele operar de forma silenciosa, pero deja pistas evidentes:

- Rendimiento anormalmente lento: El equipo tarda en iniciar o abrir programas.

- Comportamiento errático del sistema: Aplicaciones se abren o cierran solas, archivos desaparecen.

- Ventanas emergentes fuera de contexto: Anuncios pop-up no deseados.

- Cambios no autorizados en el navegador o sistema: Modificación de la página de inicio o barras de herramientas desconocidas.

- Uso excesivo de recursos del sistema: Procesos desconocidos consumen mucha memoria o CPU.

- Actividad de red sin justificación aparente: Tráfico de red elevado cuando no estás navegando.

- Herramientas de seguridad desactivadas: Antivirus o programas de protección dejan de funcionar repentinamente.

Pasos para Eliminar Malware del Equipo

Eliminar malware no siempre es sencillo. Algunos virus están diseñados para ocultarse y resistir la eliminación. Sigue este procedimiento paso a paso:

Hardware y Software 💻: qué son y diferencias (explicación fácil y rápida)

1. Activar el Modo Seguro

El modo seguro carga solo los servicios esenciales del sistema operativo, bloqueando la mayoría de los virus y facilitando su detección y eliminación. Para activar el modo seguro en Windows 10 u 11:

- Haz clic en el botón de Inicio.

- Mantén presionada la tecla Shift y selecciona "Reiniciar".

- En la pantalla azul, selecciona: Solucionar problemas > Opciones avanzadas > Configuración de inicio > Reiniciar.

- Después del reinicio, elige "Modo seguro" (Opción 4 o F4).

2. Desinstalar Aplicaciones Sospechosas

Una vez en modo seguro, revisa y elimina cualquier aplicación sospechosa:

- Abre el Panel de control.

- Ve a Programas > Programas y características.

- Examina la lista y presta atención a programas no recordados, con nombres genéricos o instalados justo antes de los problemas.

- Selecciona el programa sospechoso y haz clic en "Desinstalar". Evita "mantener configuraciones o datos".

3. Eliminar Archivos Temporales

Esto ayuda a liberar espacio y eliminar restos de malware:

- Manualmente: Abre el Explorador de archivos, selecciona y elimina todos los archivos temporales, luego vacía la Papelera de reciclaje.

- Con la herramienta de Windows: Escribe "Limpieza de disco" en el menú de inicio, selecciona la unidad principal, marca "archivos temporales" y "Archivos de sistema", y haz clic en "Eliminar archivos".

4. Ejecutar Análisis con Software Antivirus

Con el sistema más seguro, realiza un análisis profundo:

- Asegúrate de que tu antivirus esté actualizado.

- Ejecuta un análisis completo del sistema.

- Sigue las instrucciones del antivirus para eliminar o poner en cuarentena las amenazas.

- Si sospechas que tu antivirus fue afectado, considera usar una segunda herramienta confiable.

Métodos Avanzados para Limpiar Virus de una Laptop

Cuando una infección persiste, considera estas opciones más avanzadas:

Restablecimiento del Sistema

El restablecimiento de Windows es una de las formas más eficaces para eliminar malware resistente. Para hacerlo en Windows 10 o 11:

- Ve a Configuración > Actualización y seguridad > Recuperación.

- En la sección "Restablecer este PC", haz clic en "Comenzar".

- Elige una opción:

- Conservar mis archivos: Elimina apps y configuraciones, pero mantiene tus documentos personales.

- Quitar todo: Elimina completamente tus archivos, apps y ajustes.

Antes de continuar, realiza una copia de seguridad de tus archivos importantes y anota las aplicaciones y claves de licencia que necesitarás reinstalar.

Protección y Prevención de Futuras Infecciones

Eliminar un virus es solo el primer paso. Para evitar futuras infecciones, es esencial establecer medidas de protección permanentes y adoptar buenos hábitos digitales.

Instalar y Configurar Software Antivirus

Un antivirus confiable es la primera línea de defensa. Muchas soluciones ofrecen protección en tiempo real, análisis de comportamiento y escudo web.

- Elige una solución antivirus reconocida y mantenla siempre actualizada.

- Activa la protección en tiempo real y la detección de amenazas basada en la nube.

- Programa análisis automáticos de forma regular.

- Microsoft Defender, integrado en Windows 10 y 11, es una opción eficaz.

Mantener Actualizado el Sistema Operativo y el Navegador

Las actualizaciones corrigen vulnerabilidades de seguridad que pueden ser explotadas por ciberdelincuentes.

- Activa las actualizaciones automáticas en Windows.

- Asegúrate de mantener siempre actualizado tu navegador principal.

Usar Firewall y Control de Aplicaciones

El firewall actúa como una barrera que bloquea conexiones no autorizadas.

- Verifica que el firewall de Windows esté activado.

- Considera un firewall avanzado para mayor control.

- Revisa regularmente qué programas tienen acceso a internet.

Establecer Contraseñas Fuertes y Seguras

Una contraseña débil pone en riesgo todo tu sistema.

- Utiliza combinaciones de letras mayúsculas, minúsculas, números y símbolos.

- Evita contraseñas basadas en datos personales.

- Cambia tus contraseñas periódicamente y usa un gestor de contraseñas.

- Para accesos confidenciales, usa la autenticación multifactor.

Prevención General

Adoptar buenos hábitos digitales previene nuevas infecciones:

- Descargar aplicaciones solo de fuentes oficiales: Evita versiones modificadas o sitios de terceros.

- Precaución con correos electrónicos y descargas: No abras archivos adjuntos ni hagas clic en enlaces si no reconoces al remitente. Revisa el dominio y, si dudas, escanea el archivo o enlace con herramientas online.

- Uso de redes seguras: Evita redes Wi-Fi abiertas. Utiliza una VPN para cifrar tu tráfico y configura tu red doméstica con una contraseña robusta.

- Realizar análisis regulares con servicios online: Complementa tu software antivirus local con herramientas en la nube para analizar archivos, enlaces o procesos sospechosos.

tags: #como #arreglar #software #vulnerable #del #computador