Los routers de la marca Arris son ampliamente utilizados por diversos Proveedores de Servicios de Internet (ISP) a nivel mundial, lo que los convierte en un objetivo atractivo para atacantes y en un punto crítico para la seguridad de la red. A lo largo del tiempo, se han descubierto varias vulnerabilidades significativas que afectan a diferentes modelos y versiones de firmware de estos dispositivos, algunas de las cuales aún persisten.

CVE-2022-31793: Vulnerabilidad de Path Traversal

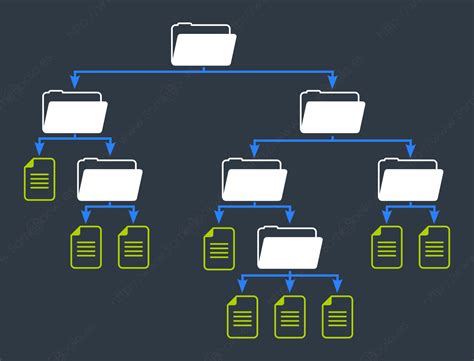

Una de las vulnerabilidades identificadas es la de Path Traversal (CVE-2022-31793). Esta falla de seguridad podría permitir a un atacante remoto no autentificado, o a cualquier usuario local, recorrer las rutas de directorios desde la raíz del sistema de archivos del router.

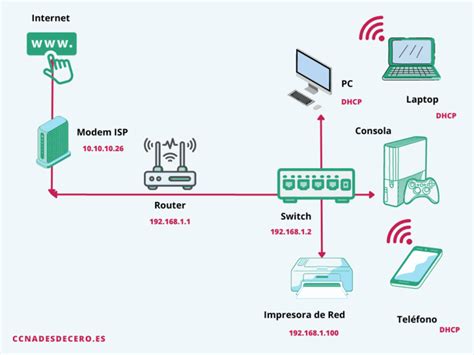

Para mitigar esta vulnerabilidad, se recomienda detener el servidor web del dispositivo, o bien, utilizar un cortafuegos para evitar el acceso a redes no confiables (como Internet o la red local externa). En el caso específico de los gateways basados en Arris que se encuentran afectados, es crucial desactivar la gestión remota o configurar un cortafuegos que bloquee los puertos de acceso remoto desde Internet.

CVE-2019-16651: Revelación de IP Pública en ARRIS TG2492

El equipo de seguridad Fidus ha revelado una vulnerabilidad en el modelo de rúter ARRIS TG2492, el cual es utilizado por varias compañías de Internet en el mundo, incluyendo Virgin Media en el Reino Unido y Telecable en el País Vasco. Aunque esta vulnerabilidad se ha verificado específicamente con este modelo de router, existe la posibilidad de que otros dispositivos del mismo fabricante también estén afectados.

La explotación de esta vulnerabilidad, identificada como CVE-2019-16651, es relativamente sencilla. Para ello, tan solo se requiere acceder vía HTTP al rúter y realizar una serie de peticiones que no requieren autenticación. A través de estas peticiones, es posible revelar la dirección IP pública del dispositivo. Si bien la IP obtenida se encuentra ofuscada, es fácil de revelar gracias a la información proporcionada por el propio rúter.

A día de hoy, esta vulnerabilidad sigue siendo explotable, ya que Virgin/Liberty Global no ha proporcionado una respuesta ni una solución desde octubre de 2019. El equipo de seguridad de Fidus ha intentado contactar con Virgin en hasta nueve ocasiones para solicitar una solución. El sitio web de Fidus ha publicado un vídeo demostrando la explotación, aunque aún no ha hecho pública la prueba de concepto.

✳reset ✳resetear router o modem arris a modo fabrica, abrir los puertos, configurar /2022 -2023-2024

CVE-2020-9476: Credenciales No Cifradas en Firmware 9.1.103DE2

Recientemente, se ha descubierto una vulnerabilidad de criticidad alta que afecta a los routers ARRIS que utilizan el firmware 9.1.103DE2. Este firmware es uno de los más utilizados en muchos países por los ISPs (Proveedores de servicios de internet).

La vulnerabilidad, identificada como CVE-2020-9476, se debe a que esta versión del firmware de ARRIS no cifra las credenciales de acceso; en su lugar, simplemente las codifica en base64. El base64 es un sistema numérico que se emplea para representar información binaria, pero no ofrece seguridad criptográfica. Esta debilidad permitiría a un atacante remoto, que se encuentre en la misma red, capturar las credenciales de acceso de los administradores durante el proceso de inicio de sesión, comprometiendo así la seguridad del dispositivo y la red conectada.

tags: #vulnerabilidad #de #routers #arris