Las instalaciones industriales se enfrentan a un panorama de crecientes vulnerabilidades, amenazas y riesgos que pueden acarrear consecuencias devastadoras, desde accidentes y daños materiales o medioambientales hasta, en el peor de los casos, pérdidas humanas. Comprender la naturaleza de estos peligros es el primer paso para implementar medidas de seguridad eficaces.

Definición de Vulnerabilidades, Amenazas y Riesgos

En el contexto de las instalaciones industriales, es fundamental distinguir entre:

- Vulnerabilidades: Son los puntos débiles intrínsecos de una instalación que pueden ser explotados por una amenaza para causar daño.

- Amenazas: Se refieren a eventos o acciones específicas que tienen el potencial de causar un perjuicio a la instalación industrial.

- Riesgos: Representan la probabilidad de que una amenaza se materialice y, consecuentemente, cause un daño.

La mitigación de estos riesgos exige la adopción de medidas de seguridad adecuadas por parte de las empresas, cuya responsabilidad en la seguridad de sus instalaciones es primordial.

El Entorno Industrial Moderno y la Digitalización

Las instalaciones industriales contemporáneas operan en un entorno cada vez más complejo y exigente, caracterizado por procesos intrincados, la necesidad de alta disponibilidad y una digitalización creciente. Esta digitalización, si bien ofrece beneficios, también introduce nuevas capas de vulnerabilidad.

Sistemas Heredados: Un Riesgo Persistente

Una de las vulnerabilidades más significativas que los ciberterroristas pueden explotar son los sistemas heredados. A pesar de la digitalización generalizada en la mayoría de los sectores, estos sistemas obsoletos siguen operativos en gran medida. La protección y seguridad de las infraestructuras críticas, que en parte son propiedad y están gestionadas por el sector privado, deben priorizar la seguridad física y cibernética por encima de la mera maximización de beneficios.

Adicionalmente, la subcontratación de funciones de seguridad por parte de muchos proveedores a entidades externas a sus competencias básicas puede generar vulnerabilidades adicionales. Es crucial asegurar la continuidad de las operaciones críticas diarias ante cualquier violación, ataque o incidente de seguridad.

Metodologías para la Identificación y Gestión de Riesgos

Para abordar de manera proactiva los riesgos inherentes a las instalaciones industriales, se han desarrollado metodologías específicas:

HAZOP (Hazard and Operability Study)

El HAZOP es una metodología estructurada diseñada para identificar sistemáticamente los riesgos asociados a los procesos antes de que puedan materializarse. Este estudio permite una evaluación profunda de los peligros y la operabilidad de los sistemas.

Ciber-HAZOP: Ampliando el Alcance a las Amenazas Cibernéticas

La digitalización exige ir más allá de los análisis tradicionales. El ciber-HAZOP complementa el HAZOP convencional al integrar las amenazas cibernéticas en el análisis de los sistemas de control industrial. Este enfoque se alinea con marcos reconocidos como la IEC 62443, garantizando una protección más integral.

La gestión reactiva de riesgos resulta costosa y peligrosa. La aplicación correcta de HAZOP y ciber-HAZOP requiere formación especializada y un criterio técnico sólido.

Gestión Continua de Vulnerabilidades en Redes Distribuidas

Las redes empresariales actuales son altamente distribuidas, y el descubrimiento constante de nuevas vulnerabilidades hace que la gestión manual o ad hoc sea prácticamente inviable. El Centro para la Seguridad de Internet (CIS) destaca la gestión continua de vulnerabilidades como uno de sus controles de seguridad críticos para defenderse de ciberataques comunes.

Dado que las nuevas vulnerabilidades pueden surgir en cualquier momento, los equipos de seguridad adoptan un enfoque de ciclo de vida continuo para la gestión de vulnerabilidades, en lugar de tratarla como un evento aislado.

El Ciclo de la Vida En 1 Minuto y Medio | Casi Creativo

El Flujo de Trabajo de Detección, Clasificación y Corrección

El proceso de gestión de vulnerabilidades típicamente sigue un flujo de trabajo estructurado:

- Detección: Se centra en la evaluación de vulnerabilidades, un proceso para escanear todos los activos de TI de una organización en busca de debilidades conocidas y potenciales. Esto se automatiza a menudo mediante software de análisis de vulnerabilidades, que puede realizar escaneos periódicos de la red o utilizar agentes en dispositivos individuales.

- Clasificación y Priorización: Una vez identificadas, las vulnerabilidades se clasifican por tipo (por ejemplo, configuraciones erróneas, problemas de cifrado, exposiciones de datos) y se priorizan según su criticidad. Se utilizan estándares como el Sistema de Puntuación de Vulnerabilidades Comunes (CVSS) para asignar una puntuación de 0 a 10.

- Corrección: Implica abordar completamente una vulnerabilidad para que no pueda ser explotada. Esto puede incluir la aplicación de parches de software, la corrección de configuraciones o la retirada de activos vulnerables. Las plataformas de gestión de vulnerabilidades suelen ofrecer herramientas para la gestión de parches y configuraciones.

- Mitigación: Consiste en hacer que una vulnerabilidad sea más difícil de explotar y disminuir su impacto sin eliminarla por completo. Un ejemplo es la segmentación de un dispositivo vulnerable del resto de la red, especialmente cuando una solución de corrección aún no está disponible.

- Aceptación: Implica la decisión de dejar una vulnerabilidad sin abordar, a menudo tras una evaluación de riesgos.

Las plataformas de gestión de vulnerabilidades proporcionan paneles de control para monitorizar métricas clave como el tiempo medio de detección (MTTD) y el tiempo medio de respuesta (MTTR), permitiendo evaluar el rendimiento del programa a lo largo del tiempo.

Gestión de Vulnerabilidades Basada en Riesgos (RBVM)

La Gestión de Vulnerabilidades Basada en Riesgos (RBVM) representa un enfoque más reciente y sofisticado. Mientras que las soluciones tradicionales se basan en generalidades como CVSS, la RBVM complementa estas puntuaciones con datos específicos del entorno de la organización. Esto incluye el número y criticidad de los activos afectados, sus interconexiones y el daño potencial de un exploit.

La RBVM utiliza el machine learning para generar puntuaciones de riesgo que reflejan con mayor precisión la amenaza real para una organización específica. Los análisis de vulnerabilidades se realizan con frecuencia en tiempo real, y la reevaluación puede automatizarse mediante un análisis continuo.

Relación con la Gestión de la Superficie de Ataque (ASM)

La gestión de vulnerabilidades está estrechamente ligada a la Gestión de la Superficie de Ataque (ASM). La ASM abarca la detección, análisis, corrección y monitorización continua de vulnerabilidades y vectores de ataque potenciales que conforman la superficie de ataque de una organización.

La principal diferencia radica en el alcance: las soluciones de ASM identifican y monitorizan todos los activos conectados a la red, incluyendo aquellos desconocidos o de terceros. La ASM también se extiende más allá de los activos de TI para abarcar las superficies de ataque de ingeniería física y social.

Con el auge de la RBVM, las líneas entre la gestión de vulnerabilidades y la ASM se han vuelto cada vez más difusas.

Diagnóstico y Asesoría de Vulnerabilidades en Instalaciones

El diagnóstico y asesoría de vulnerabilidades en instalaciones es un proceso exhaustivo y profesional cuyo objetivo es identificar las brechas de seguridad presentes. Este proceso implica una evaluación detallada de las instalaciones, los sistemas de seguridad existentes y las prácticas operativas.

Se consideran factores como accesos no controlados, puntos ciegos en la cobertura de cámaras, fallos en sistemas de alarma y prácticas inadecuadas del personal. El informe resultante no solo señala los problemas, sino que también ofrece recomendaciones prácticas y efectivas para mitigar los riesgos identificados, facilitando la toma de decisiones informadas.

Riesgos en el Entorno Intralogístico y Tendencias Seguras

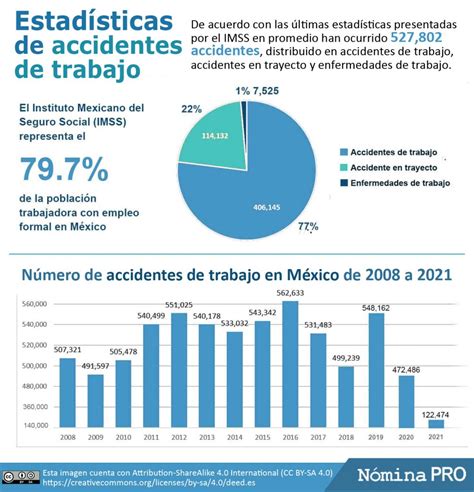

Los accidentes en el tráfico interno representan un factor de riesgo significativo para personas, mercancías e infraestructuras en almacenes. Lamentablemente, el sector tiende a invertir en seguridad solo después de sufrir un accidente, lo que genera costes evitables.

El riesgo de trabajar en entornos industriales y logísticos, conviviendo con equipos como carretillas elevadoras, sigue siendo importante. Sin embargo, priorizarlo en el desarrollo de negocios aún es un reto. Durante 2020, se registraron 194 accidentes graves en el ecosistema intralogístico, con 32 fallecimientos, cifras que, extrapoladas a un año completo, ascenderían a cerca de 40.000 accidentes y 75 fallecidos.

Factores que Influyen en la Seguridad Intralogística

- Formación del Personal: A pesar de la mejora en la capacitación, algunos sectores industriales aún relegan la formación en seguridad y ergonomía para empleados y mozos de almacén.

- Alta Rotación de Personal: Implica a menudo el descuido en la implementación de medidas de seguridad adecuadas.

- Enfoque Reactivo: La tendencia a resolver problemas en lugar de prevenirlos y tomar decisiones de inversión solo después de que ocurra un accidente es un error considerable.

La seguridad debe ser la máxima prioridad, y cualquier inversión en mejoras o elementos de seguridad tendrá un claro retorno. Es necesario un cambio de mentalidad para invertir proactivamente en sistemas de seguridad, especialmente en herramientas y equipos para la instalación.

Tendencias Hacia un Ecosistema Confiable y Productivo

Afortunadamente, hay un aumento en la implementación de medidas de control y servicios de consultoría especializados en áreas como carretillas, circulación de peatones o riesgos específicos (control de químicos, gestión de stock, señalización de conductos). La ergonomía y la confortabilidad del operario son factores clave que las empresas revisan con regularidad, ya que mejoran la operatividad y tienen un impacto directo en la seguridad. Las herramientas de trabajo se adaptan cada vez más al operario, desde lectores láser de dedo hasta gafas virtuales.

El Big Data se ha convertido en una valiosa herramienta de seguridad, permitiendo visibilizar operativas, registrar patrones de comportamiento y tomar decisiones informadas. El análisis de lo ocurrido tras un accidente, la identificación de factores de riesgo y la toma de decisiones de inversión basadas en estos datos son cruciales para maximizar el rendimiento.

La gestión telemática de herramientas de trabajo permite un registro detallado del uso de máquinas y vehículos por parte de los empleados. Es fundamental preguntarse si se está realizando un buen análisis de los datos disponibles.

Finalmente, dejarse asesorar por expertos financieros y de seguridad es, en muchas ocasiones, la opción más inteligente para asegurar una inversión adecuada y la protección de las instalaciones.

tags: #vulnerabilidad #de #las #intalaciones