Reduzca el ruido de fondo resaltando las vulnerabilidades que representan el mayor riesgo, con verificaciones de cumplimiento incorporadas, puntuación de riesgo CVSS y EPSS, e informes fáciles de leer para orientar el enfoque.

La Importancia del Escaneo de Vulnerabilidades

El escaneo de vulnerabilidades, también conocido como "evaluación de vulnerabilidades", es un proceso fundamental en la ciberseguridad. Consiste en analizar de forma sistemática y periódica los sistemas, redes y aplicaciones para detectar fallos de seguridad conocidos, configuraciones débiles o software desactualizado que puedan ser explotados por atacantes. Su función principal es realizar escaneos automatizados continuamente sobre la infraestructura para detectar configuraciones inseguras, software desactualizado o errores que representen un riesgo, con el fin de generar reportes detallados y recomendar acciones correctivas.

La explotación de vulnerabilidades es uno de los vectores de ciberataque más comunes. El escaneo de vulnerabilidades ayuda a las organizaciones a detectar y atajar estas debilidades de seguridad antes de que los ciberdelincuentes puedan convertirlas en armas. Conforme las ciberamenazas se vuelven más sofisticadas, las empresas deben asegurar que sus defensas sean lo más robustas, integrales y actualizadas posibles.

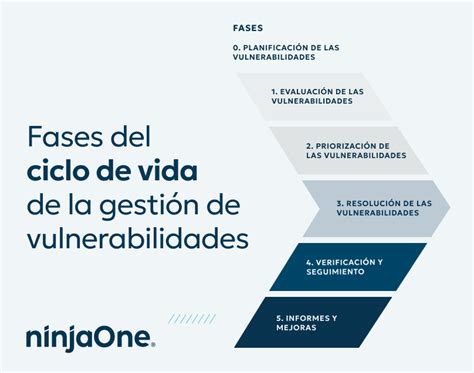

Un gestor de vulnerabilidades sirve para mantener una postura de seguridad proactiva al permitir la detección temprana de fallas en sistemas, redes y aplicaciones antes de que sean explotadas. Facilita la visibilidad continua del estado de exposición de los activos, priorizando los riesgos en función de su criticidad y del contexto del negocio. Además de identificar vulnerabilidades técnicas, permite automatizar su seguimiento, evaluar el avance de las remediaciones y generar reportes que apoyan tanto la toma de decisiones como el cumplimiento de normativas de seguridad.

¿Qué son las Vulnerabilidades?

Las vulnerabilidades son brechas de seguridad presentes en cualquier software o sistema. Si se explotan, estas fallas pueden permitir a los atacantes obtener acceso no autorizado a información confidencial o, en general, causar problemas que ponen en riesgo a toda la organización. Los investigadores de seguridad externos y los proveedores interesados analizan constantemente el software disponible públicamente para identificar sus vulnerabilidades.

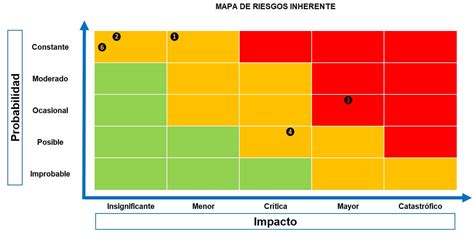

Las vulnerabilidades descubiertas se registran con una ID de CVE (Common Vulnerabilities and Exposures) y se les asigna un puntaje del CVSS (Common Vulnerability Scoring System) en función del daño potencial que podría causar su explotación. Cada mes se descubren miles de nuevas vulnerabilidades. Para adoptar una postura de seguridad más proactiva frente a estas ciberamenazas, los equipos de TI implementan programas de gestión de vulnerabilidades.

Divulgación de Vulnerabilidades

Luego, el proveedor tiene una fecha límite para generar un parche que solucione la vulnerabilidad, antes de divulgarla al público. Por lo general, son 60-90 días, siete días para las vulnerabilidades de seguridad críticas y menos de siete días para las vulnerabilidades de seguridad que se explotan activamente. Una vez que una vulnerabilidad se divulga públicamente, cualquiera puede intentar explotarla. Si su organización tiene un software con una vulnerabilidad divulgada, estará en riesgo. Por lo tanto, se recomienda realizar análisis de vulnerabilidades continuamente en los activos de su organización.

Tipos de Análisis de Vulnerabilidades

Existen diversas clasificaciones y tipos de análisis de vulnerabilidades, cada uno con su enfoque y propósito específico:

Clasificación Principal: Autenticado vs. No Autenticado

- Análisis No Autenticado: Como su nombre lo indica, este tipo de análisis no requiere credenciales para ejecutarse y, por lo general, no proporciona resultados concluyentes, ya que no existe un acceso confiable a los sistemas analizados. Los análisis no autenticados solo recopilan las vulnerabilidades que se pueden detectar desde el punto de vista externo.

- Análisis Autenticado: Este tipo de análisis requiere iniciar sesión en los sistemas con el conjunto de credenciales adecuado. Producen resultados más concluyentes en cuanto a las vulnerabilidades en los sistemas, ya que el análisis se realiza desde el punto de vista de un usuario confiable.

Otros Tipos de Análisis de Vulnerabilidades

- Análisis de Vulnerabilidades Externos: Son análisis realizados en sistemas expuestos a Internet.

- Análisis de Vulnerabilidades Internos: Son análisis realizados en los sistemas que forman parte de la red corporativa.

- Análisis del Entorno: Son análisis específicos del tipo de entorno de TI, como el entorno basado en la nube, el entorno heterogéneo, el entorno basado en dispositivos móviles, etc.

- Análisis No Intrusivos: Son análisis que detectan una vulnerabilidad y la reportan para que pueda solucionarse.

- Análisis Intrusivos: Son análisis que intentan explotar las vulnerabilidades detectadas. Este tipo de análisis será útil para estimar el riesgo y el impacto que causa la vulnerabilidad, pero puede afectar las operaciones comerciales.

¿Por Qué es Importante el Análisis de Vulnerabilidades?

A pesar de la disponibilidad de diversas herramientas y software de análisis de vulnerabilidades, muchas organizaciones siguen siendo víctimas de ataques debido a la falta de conocimiento o a un enfoque inadecuado. Si se explotan, las vulnerabilidades pueden derivar en violaciones de seguridad a gran escala, generando pérdidas financieras o de datos importantes.

Por ello, es crucial estar siempre informado sobre las vulnerabilidades existentes para poder decidir cómo mitigarlas. Sin embargo, realizar un análisis manual para evaluar las vulnerabilidades en todos los puntos de una organización es una tarea prácticamente imposible. Aquí es donde entra en juego una herramienta robusta de análisis de vulnerabilidades.

Las vulnerabilidades descubiertas han aumentado significativamente en los últimos años, y este número sigue creciendo. La tarea de estar al tanto de todas las vulnerabilidades descubiertas y de los parches lanzados para ellas supera las capacidades incluso de los administradores de TI más experimentados. Por lo tanto, los softwares de análisis de vulnerabilidades son esenciales para ayudar a detectar y gestionar estas vulnerabilidades de software de manera conveniente, permitiendo estar un paso adelante de los atacantes.

El análisis de vulnerabilidades ayuda a las organizaciones a:

- Validar medidas y controles de seguridad: Después de implementar nuevos controles, se realizan análisis para confirmar si las vulnerabilidades identificadas se han solucionado.

- Mantener el cumplimiento normativo: Algunas regulaciones exigen explícitamente escaneos de vulnerabilidades.

Funciones Clave de un Software de Análisis de Vulnerabilidades

Las empresas generalmente se enfocan en las siguientes funciones principales al evaluar un software de análisis de vulnerabilidades:

- Descubrir los activos que se deben analizar: La capacidad de descubrir todo tipo de activos (usuarios locales, remotos, en movimiento) es un atributo fundamental.

- Analizar y detectar las vulnerabilidades: El escáner debe poder buscar en todos los endpoints descubiertos, analizando el software presente, para verificar si existen vulnerabilidades reveladas. Esto incluye vulnerabilidades de software, de día cero y aquellas que surgen de software de alto riesgo (fin de vida útil, peer-to-peer, etc.).

- Mostrar y parchear las vulnerabilidades descubiertas: Debe transmitir los datos de forma íntegra y simplificada a los administradores de TI, idealmente con dashboards de información gráfica fáciles de comprender. Además, debe facilitar la corrección de vulnerabilidades mediante parches o resoluciones alternativas.

- Evaluar y generar informes de vulnerabilidades: Debe ayudar a las organizaciones a supervisar sus esfuerzos de gestión de la seguridad de la red mediante la generación de informes detallados y útiles, que permitan elaborar planes sólidos para gestionar futuras vulnerabilidades.

Nessus: Un Estándar de Oro en Evaluación de Vulnerabilidades

Nessus se posiciona como la solución líder en escaneo de vulnerabilidades a nivel mundial. Durante más de veintiséis años, la colaboración continua con analistas de vulnerabilidades ha impulsado su innovación, garantizando que Nessus sea la solución de evaluación de vulnerabilidad más precisa y completa del mercado.

Nessus fue diseñado desde cero con una profunda comprensión de las necesidades del profesional de seguridad. Cada funcionalidad está orientada a hacer que la gestión de vulnerabilidades sea sencilla, fácil e intuitiva, resultando en menos tiempo y esfuerzo para evaluar, priorizar y corregir problemas.

Características Destacadas de Nessus

- Implementación Flexible: Puede implementarse en diversas plataformas, incluyendo Raspberry Pi.

- Rendimiento y Eficacia: Los plug-ins compilados dinámicamente aumentan el rendimiento y la eficacia del escaneo, permitiendo obtener valor rápidamente.

- Cobertura Integral: Con una cobertura líder en el mercado, Nessus conoce una amplia gama de vulnerabilidades.

- Plantillas Preconfiguradas: Más de 450 plantillas preconfiguradas ayudan a comprender rápidamente dónde residen las vulnerabilidades.

- Informes Optimizados: Permite optimizar los informes para satisfacer necesidades específicas.

- Nessus Live Results: Realiza automáticamente evaluaciones de vulnerabilidad sin conexión con cada actualización de plug-in.

- Experiencia de Usuario Intuitiva: Cuenta con un abordaje intuitivo hacia la navegación y la experiencia del usuario.

- Centro de Recursos: Proporciona consejos accionables y orientación sobre los siguientes pasos.

- Agrupación de Problemas: Agrupa problemas similares y categorías de vulnerabilidades, simplificando la investigación y priorización.

Nessus en la Educación y para PYMEs

- Estudiantes de Ciberseguridad: Los profesores emplean Nessus con estudiantes en cursos de evaluación y gestión de vulnerabilidades como una herramienta fundamental para familiarizarlos con los aspectos básicos del descubrimiento de vulnerabilidades.

- Pequeñas y Medianas Empresas (PYMEs): Con Nessus, incluso las pequeñas empresas que carecen de personal de ciberseguridad a tiempo completo pueden mantenerse al tanto de las vulnerabilidades, personalizando escaneos completos para satisfacer sus necesidades únicas.

Para obtener más información sobre las características y funcionalidades de Nessus, visite su página de documentación.

Gestión de Vulnerabilidades en la Nube y Escaneo de Aplicaciones Web

Tenable ofrece una plataforma moderna para la gestión de vulnerabilidades en la nube, que permite ver y rastrear todos los activos con una precisión inigualable. Esta solución proporciona accesos de seguridad completos para una gestión de exposición integral.

Además, se ofrece una solución de escaneo de vulnerabilidades de aplicaciones web diseñada para aplicaciones modernas, como parte de la plataforma Tenable One. Esta solución permite escanear de manera segura todo el portafolio en línea para detectar vulnerabilidades con alto grado de exactitud, sin el esfuerzo manual intensivo ni la interrupción de aplicaciones web críticas.

Soporte y Licenciamiento

Los clientes pueden adquirir licencias multianuales para ahorrar, y todos los contactos de soporte designados pueden abrir casos de soporte dentro de la Tenable Community. Los contactos de soporte deben ser razonablemente competentes en el uso de la tecnología de la información y el software adquirido de Tenable, y estar familiarizados con los recursos de los clientes monitoreados.

Los contactos de soporte deben hablar inglés y realizar las solicitudes de soporte en inglés.

OpenVAS: Una Alternativa de Código Abierto

El escaneo de vulnerabilidades con OpenVAS (Open Vulnerability Assessment System) es una práctica efectiva para detectar, evaluar y priorizar fallos de seguridad en sistemas, redes y aplicaciones. Su potencia radica en combinar precisión técnica con flexibilidad operativa.

Capacidades de OpenVAS

- Análisis Amplio: Analiza un espectro amplio de vulnerabilidades que afectan a sistemas operativos, aplicaciones, redes y dispositivos, incluyendo errores de configuración, exploits complejos, software obsoleto y dependencias vulnerables.

- Flexibilidad de Escaneo: Los tipos de escaneo se adaptan a las necesidades, permitiendo cobertura flexible y precisa. Los escaneos activos interactúan directamente con los sistemas, mientras que los escaneos pasivos observan el tráfico de red sin alertar.

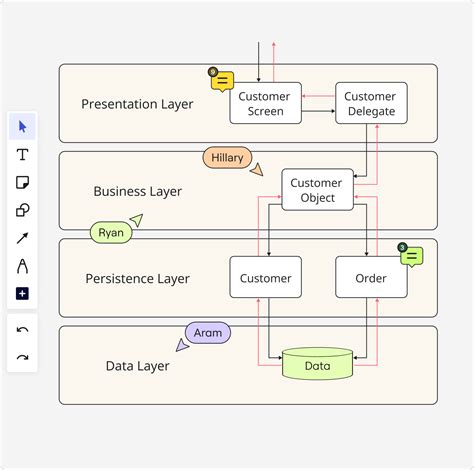

- Arquitectura Cliente-Servidor: Opera bajo una arquitectura optimizada con el OpenVAS Scanner ejecutando miles de Network Vulnerability Tests (NVTs) actualizados continuamente, y OpenVAS Manager gestionando configuraciones y políticas.

- Integración: Su capacidad de integración con otras herramientas de seguridad, como SIEMs, y la automatización de tareas mediante API lo convierten en una pieza clave dentro de un ecosistema de ciberseguridad.

Comparativa: Nessus vs. OpenVAS

La elección entre Nessus y OpenVAS depende de las prioridades y recursos de la organización:

- Nessus: Solución comercial que destaca por su soporte técnico especializado, interfaz pulida y actualizaciones rápidas. Suele ser más rápido y estable en entornos de gran escala.

- OpenVAS: De código abierto y gratuito, atractivo para organizaciones con presupuestos ajustados o que requieren alto nivel de personalización. Ofrece flexibilidad y control total sobre la herramienta.

Mejores Prácticas para el Análisis de Vulnerabilidades

Para maximizar la efectividad de cualquier herramienta de escaneo de vulnerabilidades, se recomienda seguir estas mejores prácticas:

- Analizar todos los activos: Conocer todos los activos en su entorno facilita la identificación de vulnerabilidades y la propuesta de soluciones.

- Realizar escaneos regularmente: Debido al creciente número de vulnerabilidades, se recomienda analizar los activos semanalmente.

- Asignar propietarios a activos críticos: Una vez identificados, asignar responsables para su gestión y mitigación.

- Establecer un proceso de parcheo: Priorizar las vulnerabilidades según su gravedad y establecer un proceso de parcheo con prioridad para las críticas.

- Generar informes: Documentar la ejecución de los procesos de análisis y parcheo para facilitar la resolución de problemas y auditorías.

- Establecer un proceso de corrección: Definir métodos para corregir las vulnerabilidades identificadas, basándose en su gravedad y, si es posible, automatizando las medidas correctivas.

Servicios de Escaneo de Vulnerabilidades de Nextfense

En Nextfense Cybersecurity se ofrece un servicio especializado de escaneo de vulnerabilidades, diseñado para identificar debilidades en la infraestructura y aplicaciones web antes de que lo hagan los atacantes. Su enfoque proactivo y recurrente permite mantener una postura de seguridad robusta, cumplir con normativas y reducir significativamente el riesgo de incidentes.

Beneficios del Servicio de Nextfense

- Identificación temprana de vulnerabilidades críticas.

- Reducción del riesgo de ataques y brechas de seguridad.

- Cumplimiento con normativas y estándares internacionales.

- Reportes técnicos y ejecutivos listos para auditorías.

- Integración con herramientas de ticketing y SIEM (opcional).

- Escaneos con o sin credenciales, remotos o locales.

¿A quién está dirigido?

El servicio de escaneo automatizado de vulnerabilidades de Nextfense está pensado para:

- Empresas que desean tercerizar la gestión de vulnerabilidades.

- Organizaciones que deben cumplir con normativas como ISO 27001, PCI-DSS, NIST CSF, entre otras.

- Equipos de TI que buscan una solución eficiente y continua para mantener su entorno seguro.

Iniciación en Nessus: Tu Primer Paso hacia el Escaneo de Vulnerabilidades

Escaneo de Vulnerabilidades vs. Pruebas de Penetración

El escaneo de vulnerabilidades y las pruebas de penetración (pentesting) son formas distintas pero relacionadas de pruebas de seguridad. Los escaneos de vulnerabilidades son procesos automatizados y de alto nivel que encuentran fallas y las reportan. Las pruebas de penetración son un proceso manual que simula un ataque real. Los escaneos de vulnerabilidades son más baratos y fáciles de ejecutar, y proporcionan a los pentesters un punto de partida útil. Utilizados juntos, pueden hacer que la gestión de vulnerabilidades sea más eficaz.

tags: #servicio #de #escaneo #de #vulnerabilidades