Una respuesta a incidentes eficaz es fundamental para que las organizaciones puedan detectar, abordar y detener ciberataques de manera oportuna y organizada.

Definición de Respuesta a Incidentes

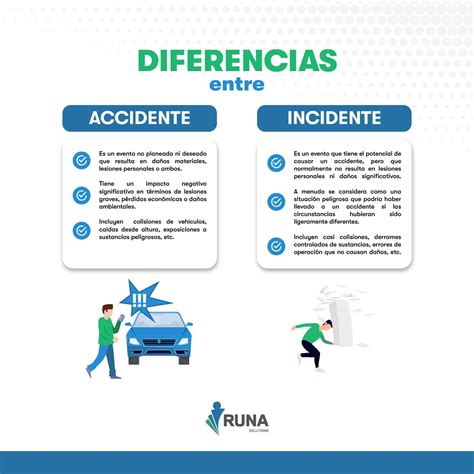

Antes de abordar la respuesta a incidentes, es crucial comprender la distinción entre varios términos que a menudo se confunden:

Tipos de Eventos en TI

- Evento: Una acción inocua y frecuente, como la creación de un archivo, la eliminación de una carpeta o la apertura de un correo electrónico. Por sí solo, un evento raramente indica una vulneración, pero puede ser una señal de alerta cuando se correlaciona con otros eventos.

- Alerta: Una notificación generada por un evento, que puede o no indicar una amenaza real.

- Incidente: Un grupo de alertas correlacionadas que el personal de seguridad o las herramientas de automatización han identificado como una posible amenaza genuina. Individualmente, las alertas pueden parecer insignificantes, pero en conjunto sugieren una posible vulneración.

¿Qué es un Incidente de Seguridad?

Un incidente de seguridad se refiere a un grupo de alertas correlacionadas que han sido consideradas una amenaza potencial real por personas o sistemas de automatización. Estas alertas, aunque aisladas puedan no parecer graves, en conjunto indican una posible vulneración de los sistemas o datos de una organización.

La respuesta a incidentes abarca el conjunto de acciones que una organización implementa cuando detecta que sus sistemas de Tecnología de la Información (TI) o datos han sido comprometidos. Los profesionales de seguridad actúan ante evidencias de accesos no autorizados, la presencia de malware o fallos en las medidas de seguridad.

Los objetivos principales de la respuesta a incidentes son:

- Eliminar el ciberataque lo más rápido posible.

- Recuperar los sistemas y datos afectados por el ataque.

- Notificar a clientes o a agencias gubernamentales, según lo exijan las leyes regionales.

- Identificar las causas y lecciones aprendidas para reducir el riesgo de futuras vulneraciones.

¿Cómo Funciona la Respuesta a Incidentes?

El proceso de respuesta a incidentes generalmente comienza con la recepción de una alerta plausible por parte de un equipo de seguridad, a menudo a través de un sistema de gestión de eventos e información de seguridad (SIEM). Los miembros del equipo deben validar si la alerta constituye un incidente real, aislar los sistemas comprometidos y proceder a la eliminación de la amenaza.

En casos de incidentes graves o que requieren un tiempo considerable para su resolución, las organizaciones pueden necesitar restaurar datos desde copias de seguridad, gestionar solicitudes de rescate o notificar a los clientes sobre una brecha de datos. Por ello, la respuesta a incidentes a menudo involucra a personal ajeno al equipo de ciberseguridad, como expertos en privacidad, abogados y responsables de la toma de decisiones empresariales, quienes colaboran para definir el enfoque y las consecuencias del incidente.

Tipos Comunes de Incidentes de Seguridad

Los atacantes emplean diversas tácticas para acceder a los datos de una empresa o interrumpir sus sistemas y operaciones. A continuación, se describen algunas de las modalidades más frecuentes:

Suplantación de Identidad (Phishing)

El phishing es una técnica de ingeniería social donde el atacante se hace pasar por una entidad de confianza (marca o persona) a través de correos electrónicos, mensajes de texto o llamadas telefónicas. El objetivo es engañar a los destinatarios para que descarguen malware o revelen contraseñas. Estos ataques explotan la confianza humana y utilizan tácticas psicológicas como el miedo. Existen ataques masivos y dirigidos (spear phishing), que implican una investigación previa para personalizar el mensaje a un individuo específico.

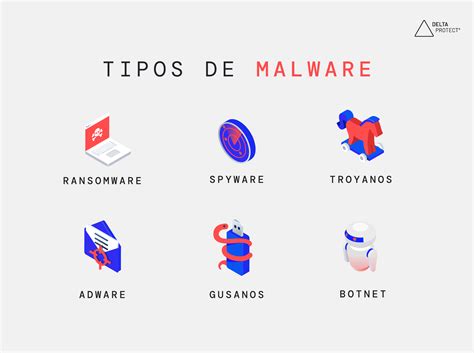

Malware

El malware engloba cualquier software diseñado para dañar sistemas informáticos o filtrar datos. Incluye virus, ransomware, spyware y caballos de Troya. Los atacantes aprovechan vulnerabilidades de hardware y software, o emplean ingeniería social para convencer a empleados de instalarlo.

Ransomware

En un ataque de ransomware, el malware cifra datos y sistemas críticos. Los atacantes amenazan con publicar o destruir la información si la víctima no paga un rescate.

Denegación de Servicio (DDoS)

Un ataque de denegación de servicio distribuido (DDoS) satura una red o sistema con tráfico, provocando su ralentización o bloqueo. Suelen dirigirse a organizaciones prominentes, pero pueden afectar a empresas de cualquier tamaño.

Intermediario (Man-in-the-Middle)

Los ciberdelincuentes se infiltran en conversaciones en línea creyendo que son privadas. Interceptan, modifican o copian mensajes para manipular a uno de los participantes y obtener datos valiosos.

Amenaza Interna (Insider Threat)

Aunque muchos ataques provienen del exterior, las organizaciones deben estar alerta ante amenazas internas. Empleados u otros individuos con acceso legítimo a recursos restringidos pueden filtrar datos confidenciales, ya sea accidental o intencionadamente.

Acceso No Autorizado

Muchas brechas de datos comienzan con el robo de credenciales. Una vez obtenido el acceso a un sistema, los atacantes pueden instalar malware, realizar reconocimiento de la red o escalar privilegios para acceder a información más sensible.

¿Qué es un Plan de Respuesta a Incidentes?

Un plan de respuesta a incidentes es un documento estructurado que detalla los roles, responsabilidades y los pasos necesarios para responder, documentar y comunicar eficazmente un incidente de seguridad. Su desarrollo es crucial, ya que en situaciones de alto estrés, la colaboración eficiente es vital para mitigar la amenaza y cumplir con los requisitos normativos.

Importancia de un Plan de Respuesta a Incidentes

Un ataque significativo no solo impacta las operaciones de una organización, sino también su reputación, pudiendo acarrear consecuencias legales. La rapidez de respuesta del equipo de seguridad y la forma en que se comunica el incidente por parte de la dirección son factores clave en el costo total del ataque.

Las empresas que ocultan información a clientes o reguladores, o que no toman una amenaza con la seriedad debida, corren el riesgo de incumplir normativas. Esto suele ocurrir en ausencia de un plan, donde el miedo puede llevar a decisiones precipitadas. Un plan bien concebido guía a las personas a través de cada fase del ataque, eliminando la necesidad de improvisar.

Tras un incidente, un plan permite a la organización responder a preguntas del público, demostrando que el incidente fue tomado en serio y que se implementaron las medidas necesarias para prevenir resultados peores.

🔐 6 Pasos para Acelerar la Respuesta a Incidentes de Ciberseguridad 🚀 #Ciberseguridad

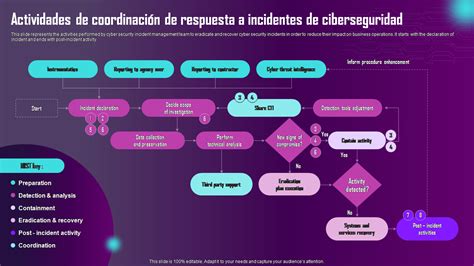

Pasos de la Respuesta a Incidentes

Existen diversos marcos para la respuesta a incidentes, y muchas organizaciones se basan en guías de organizaciones de estándares de seguridad. Uno de los marcos más reconocidos es el de seis pasos propuesto por el SysAdmin Audit Network Security (SANS) Institute, así como el marco de recuperación de incidentes del National Institute of Standards and Technology (NIST).

- Preparación: Antes de que ocurra un incidente, es fundamental reducir vulnerabilidades y establecer políticas y procedimientos de seguridad claros. Esto implica realizar evaluaciones de riesgos, priorizar recursos, redactar y refinar procedimientos, definir roles y responsabilidades, y actualizar sistemas. Esta fase se revisa periódicamente para incorporar mejoras.

- Identificación de Amenazas: Diariamente, los equipos de seguridad pueden recibir miles de alertas. En esta fase, se examina la naturaleza de la vulneración una vez identificado un incidente, documentando hallazgos como el origen, tipo de ataque y objetivos del atacante. También se informa a las partes interesadas y se comunican los próximos pasos.

- Contención de Amenazas: La prioridad es contener la amenaza lo más rápido posible para minimizar el daño. El equipo de seguridad aísla rápidamente los sistemas o aplicaciones afectados del resto de la red para evitar que los atacantes accedan a otras áreas de la empresa.

- Eliminación de Amenazas: Una vez contenida la amenaza, se procede a expulsar al atacante y eliminar cualquier malware presente en los sistemas. Esto puede incluir la desconexión de sistemas. Las partes interesadas se mantienen informadas del progreso.

- Recuperación y Restauración: Tras la eliminación de la amenaza, se restauran los sistemas, se recuperan datos de copias de seguridad y se monitorizan las áreas afectadas para asegurar que el atacante no pueda regresar.

- Comentarios y Mejoras (Lecciones Aprendidas): Una vez resuelto el incidente, se revisan los sucesos para identificar mejoras en el proceso. El aprendizaje de esta fase fortalece las defensas de la organización.

¿Qué es un Equipo de Respuesta a Incidentes?

Un Equipo de Respuesta a Incidentes de Seguridad Informática (CSIRT), también conocido como CIRT o CERT, es un grupo multidisciplinar de personas dentro de una organización responsable de ejecutar el plan de respuesta a incidentes. Este equipo no solo incluye a quienes eliminan la amenaza, sino también a quienes toman decisiones empresariales y legales relacionadas con el incidente.

Un equipo típico puede incluir:

- Responsable de Respuesta a Incidentes: Generalmente el Director de TI, supervisa todas las fases y mantiene informadas a las partes interesadas.

- Analistas de Seguridad: Investigan el incidente, documentan hallazgos y recopilan pruebas forenses.

- Investigadores de Amenazas: Buscan inteligencia externa para contextualizar el incidente.

- Miembro del Equipo Directivo (CISO/CIO): Ofrece orientación y actúa como enlace con otros ejecutivos.

- Especialistas en Recursos Humanos: Ayudan a gestionar amenazas internas.

- Departamento Jurídico: Asiste en cuestiones de responsabilidad y asegura la recopilación de pruebas forenses.

- Especialistas en Relaciones Públicas: Coordinan la comunicación externa con medios, clientes y otras partes interesadas.

Un CSIRT puede ser un subgrupo de un centro de operaciones de seguridad (SOC), el cual se encarga de operaciones de seguridad más allá de la respuesta a incidentes.

Automatización de la Respuesta a Incidentes

Dada la gran cantidad de alertas de seguridad que generan las redes y las soluciones, muchas organizaciones implementan la automatización de la respuesta a incidentes. Esta utiliza inteligencia artificial (IA) y aprendizaje automático para priorizar alertas, identificar incidentes y eliminar amenazas mediante la ejecución de flujos de trabajo predefinidos.

La Orquestación, Automatización y Respuesta de Seguridad (SOAR) es una categoría de herramientas que las empresas utilizan para automatizar la respuesta a incidentes. Estas soluciones ofrecen funcionalidades como:

- Correlación de datos de múltiples fuentes para identificar incidentes.

- Ejecución de flujos de trabajo programados para aislar y abordar incidentes conocidos.

- Generación de líneas de tiempo de investigación con acciones, decisiones y pruebas forenses.

- Recopilación de inteligencia externa relevante.

¿Cómo Implementar un Plan de Respuesta a Incidentes?

Desarrollar un plan de respuesta a incidentes, aunque pueda parecer abrumador, reduce significativamente el riesgo de una organización ante incidentes a gran escala. Los pasos clave para comenzar incluyen:

1. Identificar y Clasificar Recursos por Orden de Prioridad

El primer paso es saber qué necesita ser protegido. Se deben documentar los datos críticos de la organización, su ubicación y su nivel de importancia.

2. Determinar Riesgos Potenciales

Cada organización enfrenta riesgos únicos. Es importante familiarizarse con las mayores vulnerabilidades y evaluar cómo un atacante podría explotarlas.

3. Desarrollar Procedimientos de Respuesta

Establecer procedimientos claros asegura una resolución rápida y eficaz durante un incidente. Esto incluye definir qué constituye un incidente, los pasos para detectarlo, aislarlo y recuperarse, así como procedimientos para documentar decisiones y recopilar pruebas.

4. Crear un Equipo de Respuesta a Incidentes

Formar un equipo multidisciplinar responsable de comprender los procedimientos y movilizarse ante un incidente. Es fundamental asegurar que este equipo cuente con la formación y los recursos necesarios.

Medidas Preventivas Clave para Empresas

Ante el creciente número de ciberataques, la prevención es la estrategia más efectiva. Las organizaciones deben adoptar un enfoque integral que incluya tanto medidas técnicas como organizativas y de concienciación:

- Uso de Contraseñas Fuertes y Seguras: Implementar políticas de contraseñas robustas, que se cambien con frecuencia, no se compartan ni se reutilicen. Considerar el uso de generadores de contraseñas aleatorias.

- Actualización de Equipos y Software: Mantener actualizados los sistemas operativos, aplicaciones y software antivirus para mitigar vulnerabilidades conocidas.

- Concienciación y Formación del Personal: Capacitar a los empleados sobre los riesgos de ciberseguridad, como el phishing y el ransomware, y sobre cómo identificar y reportar actividades sospechosas.

- Monitorización y Detección: Disponer de sistemas que permitan monitorizar la gestión de datos y detectar posibles errores o actuaciones incorrectas.

- Copias de Seguridad y Recuperación ante Desastres: Realizar copias de seguridad periódicas de la información y tener un plan de recuperación ante desastres para restaurar operaciones en caso de incidente.

- Seguridad Perimetral y de Red: Implementar firewalls, sistemas de detección de intrusiones y segmentación de red para proteger el perímetro y el interior de la red.

- Gestión de Identidades y Accesos: Asegurar que la persona adecuada acceda al recurso necesario en el momento y lugar apropiados, gestionando identidades, accesos y autenticaciones de forma segura.

- Protección contra Amenazas: Utilizar soluciones de seguridad que protejan contra virus, spyware, malware, phishing y robo de identidad.

- Comunicación de Incidentes: Establecer canales claros para que los empleados comuniquen cualquier incidencia, por insignificante que parezca, al personal de TI.

- Registro y Categorización de Incidentes: Registrar todos los incidentes y categorizar su criticidad basándose en la afectación a la información confidencial y los datos personales.

- Recopilación de Evidencias: Recabar todas las pruebas posibles del incidente para análisis forense y para identificar el origen de la amenaza.

- Evaluación de Consecuencias: Valorar las consecuencias del ciberincidente con el personal de TI y legal para minimizar el impacto económico y reputacional.

Vulnerabilidades de Ciberseguridad y su Impacto

Las vulnerabilidades de ciberseguridad son puntos débiles en los sistemas tecnológicos de una organización que un atacante puede explotar para infiltrarse, robar datos o paralizar operaciones. Estas pueden deberse a fallos de software, contraseñas débiles o conexiones de red inseguras.

El impacto de estas vulnerabilidades puede ser devastador:

- Interrupciones Operativas: Ataques que utilizan vulnerabilidades pueden detener líneas de producción, afectando ventas y servicio al cliente.

- Pérdidas Financieras: Robo de dinero, cargos por fraude, costos de análisis forense, asesoramiento legal y recuperación de sistemas.

- Erosión de la Confianza del Cliente: Las brechas de datos ahuyentan a los clientes y dañan la reputación, siendo difícil de recuperar.

- Sanciones Regulatorias: Incumplimiento de normativas como el RGPD puede acarrear multas y pérdida de licencias comerciales.

- Desventaja Competitiva: Una brecha de seguridad conocida debilita la posición en el mercado y puede hacer que los clientes prefieran a la competencia.

La gestión de vulnerabilidades es esencial para descubrir, priorizar y resolver estas debilidades. Según informes recientes, las organizaciones tardan una media de 97 días en corregir vulnerabilidades críticas, dejando sus sistemas expuestos durante ese tiempo.

¿Cómo Identificar las Vulnerabilidades de Ciberseguridad?

La identificación de vulnerabilidades es una combinación de tecnología, listas de verificación y experiencia humana. Las estrategias básicas incluyen:

- Escaneo Automatizado: Herramientas que buscan puertos abiertos, software desactualizado y configuraciones predeterminadas inseguras.

- Pruebas de Penetración: Hackers éticos intentan violar sistemas para identificar debilidades que las herramientas automatizadas podrían pasar por alto.

- Análisis de Registros y Eventos: Revisión de registros para identificar anomalías que puedan sugerir un ataque, como intentos fallidos de inicio de sesión repetidos.

- Revisiones de Configuración: Comprobación periódica de la configuración de servidores, bases de datos y enrutadores para asegurar que se ajustan a las prácticas estándar y políticas internas.

- Canales de Comentarios de los Usuarios: Establecer mecanismos para que los empleados informen sobre comportamientos sospechosos o posibles vulnerabilidades que observen.

Tipos de Vulnerabilidades Comunes

Las vulnerabilidades pueden clasificarse en varias categorías:

- Vulnerabilidades de Software: Defectos o errores en aplicaciones o sistemas operativos (ej. agujeros sin parchear).

- Vulnerabilidades de Red: Debilidades en la capa de red, como puertos débiles o fallos en firewalls.

- Errores Humanos: La causa principal, incluyendo caer en trampas de phishing, usar contraseñas débiles o ignorar prácticas de seguridad.

- Vulnerabilidades de Hardware: Defectos de diseño en dispositivos físicos que pueden ser explotados.

- Vulnerabilidades de Día Cero: Debilidades descubiertas y explotadas por atacantes antes de que el desarrollador lance un parche.

- Ejecución Remota de Código (RCE): Permite a un atacante ejecutar código arbitrario en el sistema de la víctima de forma remota.

- Validación de Datos Insuficiente: No validar la entrada del usuario puede hacer que las aplicaciones sean susceptibles a ataques como inyección SQL.

Acciones Posteriores a un Ciberataque

Una vez controlado un ciberataque y recuperada la continuidad del negocio, es crucial implementar medidas de recuperación y comunicación:

- Comunicación con Autoridades Competentes: Notificar a las autoridades pertinentes, como la Agencia Española de Protección de Datos (AEPD) o el INCIBE-CERT en caso de datos personales comprometidos, y presentar denuncias ante las fuerzas de seguridad.

- Comunicación con Clientes Afectados: Informar prioritariamente a los clientes sobre el ataque, proporcionando la información necesaria sobre sus datos y las medidas tomadas.

- Comunicación Interna: Asegurar que los empleados sepan cómo responder a preguntas externas y se sientan parte del proceso de recuperación.

- Evaluación Final y Desactivación del Plan: Realizar una evaluación exhaustiva del incidente, documentar las lecciones aprendidas y desactivar el plan de respuesta una vez que la situación esté completamente controlada.

La prevención, tanto a nivel organizativo como legal, es la base de un protocolo de actuación ante ciberataques eficaz. La constante evolución de las amenazas cibernéticas exige que las organizaciones mejoren continuamente sus defensas y planes de respuesta.