El ataque del ransomware WannaCry fue un incidente de seguridad de gran magnitud que afectó a organizaciones a nivel mundial. El 12 de mayo de 2017, el gusano ransomware WannaCry se propagó por más de 200.000 ordenadores en más de 150 países. A las pocas horas del ataque, WannaCry fue neutralizado de forma temporal gracias al descubrimiento de un "interruptor de apagado" por parte de un investigador de seguridad, el cual desactivaba el malware.

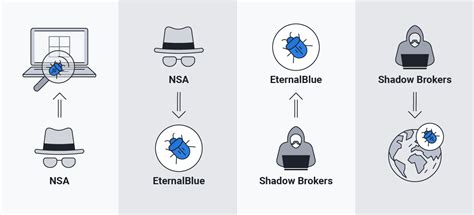

WannaCry se propagó al aprovechar una vulnerabilidad conocida como EternalBlue. Esta explotación fue desarrollada por la Agencia de Seguridad Nacional de EE. UU. (NSA), presuntamente para su propio uso. Sin embargo, un grupo de atacantes conocido como Shadow Brokers la robó y la hizo pública, poniendo en riesgo a la propia NSA.

Comprendiendo el Gusano WannaCry y la Vulnerabilidad EternalBlue

En el ámbito de la seguridad informática, un gusano es un programa de software malicioso que se propaga automáticamente a través de una red. Se puede visualizar como un ladrón que recorre un edificio de oficinas buscando puertas sin cerrar. Es importante destacar que la mayoría de los gusanos no contienen ransomware; este último suele propagarse a través de correos electrónicos maliciosos, credenciales comprometidas, redes de robots (botnets) o mediante el aprovechamiento de vulnerabilidades muy específicas, como es el caso de Ryuk.

El Origen de EternalBlue y los Shadow Brokers

Los Shadow Brokers son un grupo de atacantes que comenzaron a filtrar herramientas de malware y vulnerabilidades de día cero al público en 2016. Se sospecha que obtuvieron una serie de vulnerabilidades desarrolladas por la NSA, posiblemente a raíz de un ataque interno a la agencia.

EternalBlue es tanto el nombre que reciben una serie de vulnerabilidades del software de Microsoft como el exploit creado por la NSA como herramienta de ciberataque. Antes de su filtración, EternalBlue era uno de los exploits más valiosos en el arsenal cibernético de la NSA. Al parecer, la NSA dedicó casi un año a buscar una falla en el software de Microsoft y, al encontrarla, desarrolló EternalBlue para explotarla. La situación se complicó cuando la NSA sufrió un ciberataque, lo que inadvertidamente desató la amenaza de EternalBlue en el mundo. Esta no fue la primera vez que los piratas informáticos de Shadow Brokers atacaban; fue la quinta vez que filtraron exploits y vulnerabilidades delicadas en línea.

La NSA descubrió una vulnerabilidad de seguridad en Windows y creó el exploit EternalBlue. El 14 de marzo de 2017, exactamente un mes antes de la filtración de Shadow Brokers, Microsoft publicó el boletín de seguridad MS17-010. Este parche estaba diseñado para solucionar fallos en el software SMBv1 para todos los sistemas operativos Windows compatibles, incluyendo Windows Vista, Windows 7, Windows 8.1, Windows 10, Windows Server 2008, Windows Server 2012 y Windows Server 2016. Además, en un movimiento sin precedentes y para demostrar la gravedad del exploit EternalBlue, Microsoft lanzó un segundo parche de emergencia para los sistemas operativos sin soporte después de que la filtración se hiciera pública.

Funcionamiento Técnico de EternalBlue

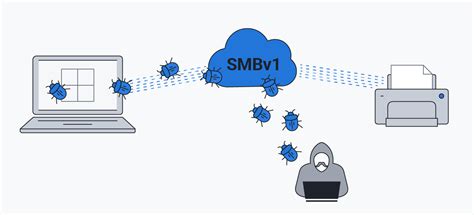

El exploit EternalBlue funciona aprovechando las vulnerabilidades de SMBv1 presentes en versiones antiguas de los sistemas operativos de Microsoft. SMBv1, desarrollado a principios de 1983, es un protocolo de comunicación de red que permite el acceso compartido a archivos, impresoras y puertos. El exploit explota la forma en que Microsoft Windows gestiona, o más bien gestiona mal, los paquetes especialmente elaborados por atacantes maliciosos.

El parche de Microsoft cierra completamente la vulnerabilidad de seguridad, impidiendo así los intentos de despliegue de ransomware, malware, cryptojacking o cualquier otro intento de infiltración digital tipo gusano utilizando el exploit EternalBlue. Este problema clave es lo que otorga a EternalBlue una vida útil tan prolongada: muchas personas y empresas no actualizan su software con regularidad, dejando sus sistemas operativos sin parches y, por tanto, vulnerables a EternalBlue y otros ataques.

El Impacto Global de WannaCry y Otros Ataques Relacionados

Como es bien sabido, EternalBlue se ha utilizado para propagar los ransomware WannaCry y Petya. Sin embargo, el exploit puede ser utilizado para desplegar cualquier tipo de ciberataque, incluyendo cryptojacking y malware tipo gusano.

WannaCry: El Ataque que Marcó un Antes y un Después

WannaCry es el nombre de un ataque mundial de ransomware que fue posible gracias al exploit EternalBlue. El ciberataque WannaCry comenzó el 12 de mayo de 2017 y tuvo un impacto global inmediato. Aunque no había objetivos específicos, algunas organizaciones importantes sufrieron ataques, como FedEx, la Universidad de Montreal, LATAM Airlines, Deutsche Bahn y, de manera destacada, el Servicio Nacional de Salud del Reino Unido (NHS).

El ataque WannaCry se propagó de forma masiva. Aprovechó la vulnerabilidad EternalBlue para extenderse rápidamente por la red de una organización. Una vez infectado, el malware buscaba otros sistemas vulnerables en la misma red y se propagaba automáticamente, lo que resultó en una rápida expansión del ataque. Posteriormente, cifraba los archivos, haciéndolos inaccesibles para el usuario, y solicitaba un rescate en Bitcoin a cambio de la clave de descifrado. Los ciberdelincuentes utilizaban la amenaza de borrar permanentemente los archivos cifrados si no se pagaba el rescate. WannaCry se propagó a nivel mundial en un corto período de tiempo, afectando a organizaciones e instituciones críticas como hospitales, sistemas de transporte y empresas.

WannaCry: El Ransomware más Devastador de la Historia

Petya y NotPetya: La Escalada de la Destrucción

Petya técnicamente se lanzó a principios de 2016, antes que WannaCry, pero causó menos estragos en ese momento. Gracias a EternalBlue y al desafortunado éxito de WannaCry, el ransomware Petya tuvo una segunda oportunidad de destrucción. La diferencia clave entre la primera y la segunda versión de Petya era que NotPetya (Petya V2) tenía como objetivo inutilizar completamente un sistema. Independientemente de si se pagaba el rescate o no, no había cura.

NotPetya fue un ataque de ransomware con un giro particularmente peligroso: era un virus sin cura. Cifraba de forma permanente la tabla maestra de archivos y el registro de arranque maestro de un ordenador. WannaCry acababa de surgir como uno de los mayores hackeos de la historia. Se estima que los daños perpetrados por WannaCry y NotPetya suman miles de millones de dólares, siendo NotPetya el más perjudicial.

Otros Ataques Notorios Relacionados con EternalBlue

Además de WannaCry y Petya, otros ataques han utilizado la vulnerabilidad EternalBlue. El ataque Bad Rabbit, ocurrido en octubre de 2017, fue un ransomware que se propagó a través de sitios web comprometidos. Las víctimas eran engañadas para descargar un archivo de actualización falso de Adobe Flash. Afectó a importantes organizaciones en Rusia y Ucrania, incluidos aeropuertos y medios de comunicación.

Indexsinas es un gusano que, desde 2019, ha obtenido acceso a servidores Windows mediante la vulnerabilidad EternalBlue. Una vez que el gusano infecta un dispositivo, los atacantes pueden controlarlo a voluntad, eliminando archivos, controlando funciones e incluso vendiendo el acceso a terceros maliciosos. Indexsinas sigue activo, y su captura aún es un objetivo pendiente.

La Persistencia de EternalBlue y la Importancia de la Actualización

La pregunta clave es: ¿cuál es el costo de EternalBlue y quién lo paga? La respuesta empieza por miles. Algunas organizaciones importantes sufrieron golpes severos. Cuando una red se bloquea en un hospital, los médicos no pueden acceder a información vital para cirugías o registrar cambios en la medicación.

La respuesta corta es que sí, EternalBlue sigue activo. Aunque WannaCry y NotPetya causaron la mayor parte de su daño a principios de 2017, otros ataques que explotan EternalBlue continúan con fuerza. Casi un millón de equipos siguen utilizando el protocolo vulnerable SMBv1 y permanecen en línea, lo que garantiza la persistencia de EternalBlue. La amenaza más profunda, sin embargo, puede residir en los exploits sin utilizar que también se liberaron durante el ataque a la NSA por parte de Shadow Brokers.

La amenaza más peligrosa que se vislumbra en el horizonte se ha bautizado como EternalRocks, y está a punto de desarrollarse. A diferencia de WannaCry, que utilizó dos de los exploits expuestos en el ataque a la NSA, se dice que EternalRocks utiliza siete exploits, entre los que se encuentran EternalBlue, EternalRomance, EternalSynergy, EternalChampion, ArchiTouch y SMBTouch.

Medidas de Protección y Prevención

Para mantenerse protegidos, los usuarios particulares y las empresas que utilizan dispositivos de Microsoft deben realizar actualizaciones periódicas para aplicar parches sobre las vulnerabilidades. La actualización de software que soluciona las vulnerabilidades de EternalBlue (parche MS17-010) tiene un punto débil: debe ser instalada por el usuario.

En cierto modo, EternalBlue podría compararse con el monstruo de Frankenstein: fue creado por el Gobierno de Estados Unidos y luego perdió el control sobre él. Se desconoce exactamente cuándo se identificó el exploit EternalBlue, pero se sabe que la NSA lo detectó como parte de su plan para recopilar vulnerabilidades de ciberseguridad y convertirlas en armas. En abril de 2017, el grupo de hackers Shadow Brokers atacó a la NSA y expuso EternalBlue. Aproximadamente un mes antes de la filtración, Microsoft había publicado el Boletín de Seguridad de Microsoft MS17-010, un parche contra el exploit EternalBlue. Esto sugiere que la NSA probablemente informó a Microsoft de la filtración poco después del hackeo de Shadow Brokers. No obstante, las medidas de Microsoft fueron insuficientes para detener los grandes ciberataques que comenzaron apenas un mes después de la filtración de Shadow Brokers.

¿Quiere ver si su PC es vulnerable a un ciberataque de EternalBlue? Los ciberatacantes van en serio, pero nosotros también. Por ello, empresas como Avast han creado software antivirus para bloquear ataques de ransomware dañinos como WannaCry y Petya, utilizando inteligencia artificial basada en la nube para proporcionar capas de protección contra malware y otras amenazas, incluidas las que usan la vulnerabilidad SMBv1.

ESET detecta y bloquea esta amenaza y sus variantes (como WannaCryptor.D). En sistemas no protegidos por ESET, se puede utilizar un exploit de Windows llamado EternalBlue para introducir WannaCryptor. Es fundamental realizar copias de seguridad regulares de sus datos. En caso de infección, esto le ayudará a recuperar toda su información. No deje conectado a su ordenador el almacenamiento externo utilizado para las copias de seguridad para eliminar el riesgo de infectarlas.

La ola de ataques masivos que comenzó el viernes pasado marcó un antes y un después en la historia del cibercrimen. Fue una suma de factores (y algo de negligencia) lo que permitió que este "ransomworm" tuviera tanto impacto. EternalBlue es el nombre del exploit que le permite a WannaCryptor autoreplicarse y propagarse rápidamente por la red infectada. Al parecer, fue desarrollado por la NSA y pertenece a la lista de archivos filtrados por el grupo Shadow Brokers. El 14 de marzo, Microsoft lanzó el boletín de seguridad MS17-010 que corregía vulnerabilidades críticas en el protocolo SMB. El 12 de mayo, EternalBlue se convirtió en un componente importante del incidente de infección masiva.

Aun así, los usuarios hogareños y especialmente las empresas podrían haber evitado el ataque de este ransomworm de muchas formas. Primero, dos meses antes del ataque masivo ya estaba disponible el parche contra la vulnerabilidad que explota EternalBlue. Finalmente, algún grado de control sobre los datos que entran y salen de los equipos de una red podría haber sido de utilidad. Muchas compañías decidieron apagar sus computadoras y enviar a los empleados a sus casas, por miedo a que se vieran comprometidas. En la noche del viernes salió la noticia del "kill switch" que podía poner fin a la propagación del ransomware. Dado que el dominio no estaba registrado, todas las peticiones fallaban y permitían al ransomware seguir su tarea maliciosa; sin embargo, tras analizar el código en busca de este dominio, el investigador británico Marcus Hutchins pudo comprarlo por 10,69 dólares y redirigió las solicitudes a servidores que enviaban una respuesta.

Pero no tardaron en aparecer otras variantes. Primero, aparecieron nuevas versiones que evitaban usar ese dominio sobrescribiendo los datos binarios de la primera versión, usando herramientas como HEXEdit. Hasta ahora, las ganancias de este ataque están apenas por encima de los 50 mil dólares, pero ese monto no es nada comparado con el daño causado por la infección masiva. La forma rápida en que actúan los cibercriminales muestra que combatir el malware no es una tarea fácil. Atacan de repente y logran adaptarse. En el largo plazo, probablemente veamos más malware con funcionalidad de gusano y, en el corto plazo, podríamos tener intensas olas de variantes que se aprovechen del exploit EternalBlue.

EternalBlue es un exploit peligroso que permite a un atacante remoto ejecutar código arbitrario en una computadora vulnerable sin autenticación. Afecta a los sistemas operativos Windows. El atacante puede enviar un paquete especialmente diseñado al servicio SMB en la computadora objetivo y obtener acceso a la misma. Esta vulnerabilidad permite la propagación del malware de forma rápida y eficiente en una red infectada.

El protocolo SMB (Server Message Block) versión 1 permite que los ordenadores compartan archivos con impresoras, puertos y otros dispositivos Windows. Ahora bien, SMBv1 contiene fallos que los hackers aprovechan para enviar paquetes de datos maliciosos a la red. Pese a los intentos de Microsoft por solucionar la vulnerabilidad y proteger a los usuarios, los hackers han utilizado este exploit para lanzar varios de los mayores ciberataques de la historia.

Los ciberataques más notorios relacionados con el exploit EternalBlue tuvieron lugar en 2017, siendo WannaCry, NotPetya y Bad Rabbit los más destacados. Cada uno de ellos tuvo un impacto significativo en organizaciones y usuarios de todo el mundo. Si bien se han aplicado parches a la mayoría de los dispositivos de Microsoft, solucionando esta vulnerabilidad, la necesidad de actualizaciones constantes y la concienciación sobre la ciberseguridad siguen siendo cruciales.

tags: #eternal #blue #vulnerabilidad