El Internet de las Cosas (IoT) está transformando nuestra forma de vivir al conectar los dispositivos que utilizamos diariamente. Lo que comenzó como una solución sencilla para el control remoto de un único aparato, como el primer mando a distancia de televisión desarrollado en la década de 1950, ha evolucionado hasta permitir la conexión de cualquier dispositivo, desde equipos de alta fidelidad y televisores hasta sistemas de calefacción, cerraduras y iluminación, a un único controlador a través de Internet. Esta interconexión ofrece un control sin precedentes sobre nuestro hogar.

Sin embargo, el hogar conectado, si bien puede aportar comodidad y mejorar nuestra calidad de vida, también presenta un inconveniente significativo: al conectar nuestros sistemas domésticos a Internet, los exponemos a una serie de riesgos de seguridad. Es crucial comprender cómo ocurren estas vulnerabilidades y aplicar las mejores prácticas de seguridad para garantizar que un hogar conectado sea también un hogar seguro.

¿Cómo Funciona un Hogar Inteligente?

Los hogares inteligentes se basan en el uso de dispositivos que pueden conectarse a Internet. Estos dispositivos incorporan pequeñas computadoras que permiten su control remoto. Su tamaño puede variar desde el de una cafetera hasta el de un sistema de calefacción central.

La diferencia fundamental con los mandos a distancia tradicionales radica en que los dispositivos inteligentes utilizan el protocolo de Internet (IP) para su conexión y suelen estar interconectados a través de un concentrador, que puede ser el router de la red doméstica o un smartphone. A diferencia de un mando a distancia convencional, estos dispositivos tienen la capacidad de recopilar y almacenar información sobre nuestros hábitos de uso y preferencias, ya sea en el propio dispositivo o en la red. La acumulación de estos datos convierte al hogar inteligente en un potencial riesgo para la privacidad, y cada dispositivo adicional a la red incrementa las preocupaciones en este ámbito.

Riesgos y Amenazas de Seguridad en el Hogar Inteligente

El hogar conectado está expuesto a diversos tipos de amenazas de seguridad. Uno de los principales riesgos es que algunos dispositivos no sean seguros. Muchos dispositivos IoT se lanzan al mercado apresuradamente, lo que puede resultar en una seguridad inadecuada. En algunos casos, los manuales de usuario no abordan las cuestiones de privacidad o no proporcionan información suficiente para garantizar la seguridad del dispositivo. Por ejemplo, se han documentado casos de hackeo de monitores de bebés y cámaras de seguridad, permitiendo a criminales acceder al interior de los hogares.

Muchos expertos consideran que, en el caso de los dispositivos IoT, la pregunta no es "si" serán hackeados, sino "cuándo", dada su facilidad de hackeo y la escasa protección que ofrecen en muchos casos.

Otro riesgo importante es que la red doméstica no sea segura, lo que permitiría a un intruso acceder a cualquier dato almacenado. Un atacante podría rastrear el uso de diversos dispositivos para determinar, por ejemplo, cuándo los residentes no se encuentran en casa. Si la red doméstica está controlada desde una cuenta principal de Internet, la vulnerabilidad podría extenderse más allá de los dispositivos IoT, poniendo en riesgo información privada, correos electrónicos, cuentas de redes sociales e incluso datos bancarios. El uso extendido de smartphones para controlar el hogar conectado los convierte en una base de datos muy valiosa para los hackers. El robo, hackeo o espionaje de un smartphone genera un riesgo considerable para la seguridad del hogar inteligente.

Evitar poner en riesgo la seguridad de la red doméstica a causa de un único dispositivo IoT vulnerable es fundamental. Si se desean disfrutar de las ventajas de un hogar inteligente, es imprescindible abordar proactivamente los problemas de seguridad potenciales.

Tipos de Vulnerabilidades Específicas

Redes Domésticas Inseguras

La red inalámbrica doméstica es un objetivo principal para los ciberdelincuentes, ya que a ella se conectan la mayoría de los dispositivos inteligentes. Señales como problemas para iniciar sesión en la configuración del router, lentitud inusual en la conexión a Internet, redirecciones a sitios web no deseados o descargas desconocidas pueden indicar que la red ha sido comprometida. Para mitigar estos riesgos, es esencial utilizar contraseñas de Wi-Fi robustas (con al menos 12 caracteres, combinando mayúsculas, minúsculas, números y símbolos), activar el firewall del router y mantenerlo actualizado.

Cámaras y Dispositivos de Vigilancia

Las cámaras web, de vigilancia y los monitores de bebés son particularmente vulnerables a ser hackeadas para espiar a los usuarios. Las recomendaciones de seguridad incluyen revisar las opciones de seguridad de cada dispositivo, implementar la máxima protección disponible, actualizar el firmware y el software, utilizar contraseñas seguras y únicas, y activar la autenticación de dos factores siempre que sea posible.

Televisores Inteligentes (Smart TV)

Los televisores inteligentes pueden ser atacados para manipular su configuración, acceder a asistentes digitales o incluso para comprometer cuentas de compras en línea. Las medidas de protección sugeridas son mantener el software actualizado, desactivar o limitar el acceso de micrófonos y cámaras, revisar los términos y condiciones antes de aceptar acuerdos y evitar la recopilación de datos si no se está cómodo con ello. Cambiar las contraseñas también es crucial.

Electrodomésticos Inteligentes (Neveras, Cafeteras, Bombillas)

Neveras y cafeteras inteligentes, así como bombillas inteligentes, pueden ser objetivos de ataques. Algunos de estos dispositivos están vinculados a cuentas de correo electrónico, lo que podría otorgar a un ciberdelincuente acceso no solo al control del aparato, sino también a datos personales. Las bombillas inteligentes, en algunos casos, pueden ser controladas mediante luz infrarroja para robar datos o suplantar la identidad de otros dispositivos en la red. La protección implica asegurar la red Wi-Fi con contraseñas sólidas y mantener los dispositivos y aplicaciones actualizados con los últimos parches de seguridad.

Altavoces Inteligentes (Asistentes Virtuales)

Altavoces como Amazon Echo (Alexa) o Google Nest, que funcionan como asistentes del hogar, son objetivos atractivos para los hackers, ya que permiten controlar otros dispositivos inteligentes mediante comandos de voz. Las medidas de seguridad recomendadas incluyen revisar las configuraciones de seguridad, silenciar el micrófono cuando no se utiliza y configurar el reconocimiento de voz para que solo responda al usuario autorizado. Evitar otorgar acceso a datos sensibles como calendarios o contactos del teléfono es fundamental.

Dispositivos Obsoletos y Fin de Vida Útil (EOL)

Cuando un dispositivo IoT llega al final de su vida útil (EOL), los fabricantes dejan de proporcionar actualizaciones de software y parches de seguridad. Esto los convierte en objetivos fáciles para los ciberdelincuentes, quienes pueden explotar vulnerabilidades conocidas. Estos dispositivos obsoletos pueden ser incorporados a botnets, redes de dispositivos comprometidos controlados por un atacante para llevar a cabo ataques de denegación de servicio distribuido (DDoS), robo de datos o distribución de malware. Ejemplos notables de botnets que explotan dispositivos IoT obsoletos incluyen Mozi y, en el pasado, Mirai.

Vulnerabilidades Comunes en Dispositivos IoT

- Contraseñas débiles o codificadas: Uno de los métodos más comunes para comprometer dispositivos IoT.

- Redes inseguras: Facilitan la explotación de debilidades en protocolos y servicios.

- Interfaces de ecosistema inseguras: APIs, aplicaciones móviles y web vulnerables que permiten accesos no autorizados.

- Procesos de actualización inseguros: Riesgo de instalar código, firmware o software malicioso.

- Vulnerabilidades de código y software heredado: Sistemas antiguos que no han sido actualizados.

- Protección de datos personales: Falta de almacenamiento y procesamiento seguro de datos, lo que puede acarrear multas y pérdida de reputación.

- Transmisión de datos no segura: Datos que viajan entre dispositivos y servidores deben protegerse contra accesos no autorizados.

- Gestión inadecuada del ciclo de vida: Dispositivos no administrados correctamente, incluso si no están en uso, pueden ser puntos de entrada.

- Configuraciones predeterminadas inseguras: Las configuraciones de fábrica suelen ser fáciles de violar.

- Entornos de implementación remotos: Dificultan la administración y el control de los dispositivos.

Medidas de Protección para un Hogar Inteligente Seguro

Para disfrutar de las ventajas de un hogar inteligente minimizando los riesgos, es fundamental implementar una serie de medidas de seguridad:

1. Asegurar la Red Doméstica

- Aislamiento de Redes: Configurar redes de invitados para los dispositivos domésticos del IoT. Esto limita el acceso de dispositivos potencialmente vulnerables a la red principal donde se almacenan datos sensibles. Por ejemplo, si un frigorífico inteligente es hackeado para unirse a una botnet, no podrá acceder a correos electrónicos o cuentas bancarias si está en una red separada.

- Seguridad de los Dispositivos de Acceso: Proteger el router de Internet, los smartphones y las computadoras con contraseñas seguras y software de seguridad actualizado.

- Actualizaciones Constantes: Mantener siempre actualizados el software y el firmware de todos los dispositivos y sistemas. Las actualizaciones suelen incluir parches para vulnerabilidades conocidas.

- Uso de Redes Privadas Virtuales (VPN): Especialmente al conectarse a redes Wi-Fi públicas, una VPN como Kaspersky VPN Secure Connection puede proteger la privacidad y la seguridad del hogar inteligente.

- Firewalls: Utilizar firewalls en todos los equipos y en el router. Muchos routers tienen firewalls integrados que deben ser activados por el usuario.

- Cambiar Credenciales Predeterminadas: Modificar el nombre de usuario y la contraseña predeterminados del router para evitar que los hackers identifiquen fácilmente el dispositivo o la red. Utilizar autenticación WPA para redes seguras.

¿Cómo crear una red WI-FI de invitados en mi router y proteger mis dispositivos?

2. Proteger los Dispositivos Individuales

- Cambiar Contraseñas Predeterminadas: Nunca dejar las contraseñas predeterminadas de fábrica. Estas contraseñas suelen ser conocidas y fáciles de encontrar en línea.

- Contraseñas Fuertes y Únicas: Utilizar contraseñas complejas y diferentes para cada dispositivo y servicio. Cambiarlas periódicamente (cada seis meses) aumenta la seguridad.

- Palabras de Alerta Personalizadas: Para dispositivos activados por voz como altavoces inteligentes, cambiar las palabras de alerta predeterminadas (como "OK Google" o "Alexa") por frases únicas y conocidas solo por los miembros de la familia.

- Investigar Antes de Comprar: Antes de adquirir un nuevo dispositivo IoT, investigar su política de privacidad, la frecuencia de las actualizaciones de firmware proporcionadas por el fabricante y la reputación de la marca en cuanto a seguridad.

- Desactivar Funciones No Utilizadas: Si no se utilizan funciones como la activación por voz o la conexión a la nube, desactivar los micrófonos o las funciones correspondientes para reducir la superficie de ataque.

- Desactivar Plug and Play Universal (UPnP): Esta función, que permite a los dispositivos conectarse automáticamente entre sí, es vulnerable a ataques externos. Desactivarla limita la propagación de un hackeo de un dispositivo a otros.

- Revisar Permisos de Aplicaciones: Ser cauteloso con las aplicaciones que solicitan permisos para modificar la configuración del router u otros permisos sensibles.

- Almacenamiento en la Nube: Comprender las medidas de seguridad implementadas por los servicios en la nube y asegurarse de que los datos estén protegidos.

- Modo Offline: Si no se requieren las funciones conectadas de un dispositivo (como una cafetera o un horno), utilizarlo en modo offline.

3. Consideraciones Adicionales

- Seguridad de Computadoras y Smartphones: Proteger estos dispositivos con contraseñas robustas, software antivirus y mantenerlos actualizados.

- Autenticación Multifactor (MFA): Habilitar la MFA siempre que sea posible para añadir una capa adicional de seguridad.

- Eliminación Segura de Datos: Al desechar dispositivos antiguos, asegurarse de borrar de forma segura toda la información personal almacenada en ellos.

- Evitar Redes Wi-Fi Públicas Inseguras: No conectarse a redes Wi-Fi públicas sin autenticación, ya que los hackers pueden acceder fácilmente a ellas.

- Conciencia sobre Phishing y Malware: Estar alerta ante correos electrónicos de phishing, enlaces sospechosos y descargas de fuentes no confiables.

Ventajas de Seguridad de un Hogar Inteligente

A pesar de los riesgos inherentes, un hogar inteligente bien protegido también puede mejorar la seguridad física del hogar. Los sistemas de bloqueo controlados remotamente permiten gestionar el acceso de familiares, personal de limpieza o cuidadores sin necesidad de llaves físicas. La verificación remota del estado de puertas y ventanas simplifica la comprobación. Además, la capacidad de encender y apagar luces o equipos de audio de forma remota puede disuadir a posibles intrusos, simulando la presencia de personas en casa. El acceso remoto a cámaras de seguridad permite detectar actividades sospechosas, como paquetes dejados a la vista o verjas abiertas. Sin embargo, estas ventajas solo se materializan si la red doméstica inteligente está adecuadamente protegida contra ciberataques.

El Futuro de los Hogares Inteligentes y la Ciberseguridad

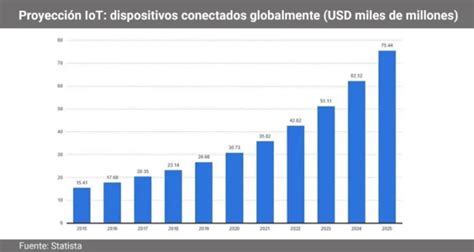

El continuo desarrollo de nuevos productos para el hogar inteligente, impulsado por el crecimiento del IoT, significa que la cantidad de dispositivos conectados seguirá aumentando exponencialmente. Se estima que para 2025, miles de millones de dispositivos inteligentes estarán en uso en hogares de todo el mundo. Esta expansión, combinada con la falta de actualizaciones y configuraciones inseguras en dispositivos obsoletos, crea un panorama de riesgo estructural en la conectividad doméstica. Los cibercriminales buscan activamente estas vulnerabilidades para lanzar ataques a gran escala, aprovechando fallos ya conocidos y automatizando sus campañas.

La seguridad del IoT ya no puede ser un aspecto secundario. La protección debe comenzar en el nivel de red, idealmente en routers y pasarelas, para adelantarse a los ataques cada vez más automatizados. El router, como corazón del hogar digital, se erige como el punto crítico de defensa. Las soluciones de seguridad integradas en los routers, diseñadas para detectar y bloquear amenazas, son esenciales. La seguridad de los hogares inteligentes debe abordarse de manera integral, combinando protección a nivel de hardware, actualizaciones automáticas y educación continua del usuario sobre las mejores prácticas de ciberseguridad.

El movimiento lateral dentro de la red, donde una brecha inicial en un dispositivo vulnerable permite a los atacantes profundizar en la red, y las botnets de IoT, que utilizan redes masivas de dispositivos para lanzar ciberataques, son amenazas cada vez más significativas. Los dispositivos domésticos inteligentes, al ser cada vez más comunes, presentan nuevos puntos de entrada a las redes domésticas. Abordar las vulnerabilidades conocidas, las configuraciones inseguras y la falta de actualizaciones es crucial para mitigar estos riesgos. La protección moderna debe ser integral, abarcando no solo los accesos físicos y las personas, sino también los datos, las señales y todos los dispositivos conectados.

tags: #vulnerabilidad #tencnologia #hogar