La creciente interconexión global a través de redes digitales ha traído consigo una serie de desafíos significativos en materia de seguridad. La reciente sentencia que atribuye responsabilidad a las plataformas digitales por daños en la salud mental de menores se instala como un problema de salud pública, respaldado por evidencia científica. El uso excesivo de redes sociales se asocia con deterioros en la atención, la memoria de trabajo y funciones ejecutivas, particularmente en adolescentes con uso problemático. El refuerzo intermitente, la estimulación continua y el multitasking digital afectan procesos críticos para el aprendizaje y la autorregulación en el cerebro infantil.

El Panorama de las Amenazas Cibernéticas

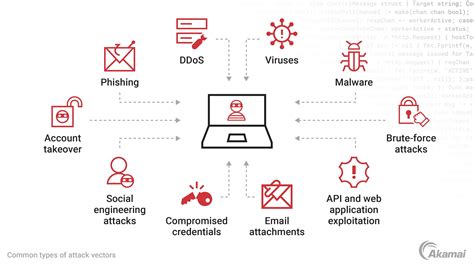

El mundo de la ciberseguridad se encuentra en constante evolución, enfrentando amenazas cada vez más sofisticadas. La información personal y legal, incluyendo permisos de conducir y números de identificación fiscal, ha acabado en manos de ciberdelincuentes, evidenciando la fragilidad de la protección de datos.

Ransomware y el Secuestro de Datos

En 1989, el concepto de secuestrar datos a cambio de dinero era completamente desconocido. Sin embargo, ese año todo cambió con Joseph L., marcando el inicio de una era donde el ransomware se convertiría en una de las amenazas más lucrativas para los ciberdelincuentes. El responsable de esta nueva ola de ataques es la banda Wordleaks, nacida sobre los cimientos del grupo Hunters International.

La reciente aparición de "The Gentlemen", una nueva generación de ransomware, representa un cambio de paradigma. Este grupo de Ransomware-as-a-Service (RaaS) deja atrás los ataques masivos para dar paso a operaciones a medida, un modelo silencioso y mucho más peligroso que redefine las reglas del juego con campañas dirigidas y adaptativas.

Ataques a Infraestructuras Críticas y Servicios Esenciales

La interrupción del software Crowdstrike causó un problema en el sistema operativo de Microsoft, afectando potencialmente a computadoras, empresas y personas en todo el mundo. La falla del programa de ciberseguridad encendió las alarmas respecto a la dependencia tecnológica producto de la globalización. Más de 39.000 vuelos se retrasaron y más de 4.400 se cancelaron en el mundo, según FlightAware, una plataforma tecnológica que proporciona datos sobre el seguimiento de viajes en tiempo real.

El CEO de CrowdStrike, George Kurtz, reconoció el error por la falla correspondiente a un componente del antivirus. Y la empresa Microsoft anunció que el apagón informático perjudicó a unos 8,5 millones de dispositivos Windows. De acuerdo a la información recopilada por el Equipo de Respuesta ante Incidentes de Seguridad Informática (CSIRT) del Gobierno, tanto servicios públicos como empresas privadas presentaron problemas a raíz de la actualización de Falcon de CrowdStrike para Microsoft Windows 10 y 11. Además, la Asociación de Bancos e Instituciones Financieras de Chile (Abif) informó que los servicios bancarios estaban operando con niveles mínimos de afectación.

Hoy en día, los servicios básicos y esenciales ligados a la gestión de ciudades, personas y funcionamiento de los gobiernos se gestionan a través de sistemas tecnológicos de mayor o menor complejidad prestados por entidades con localización global. A ello se suma que las competencias para la gestión de los servicios críticos se mantienen centralizadas en el proveedor, lo que genera un alto grado de dependencia de los clientes de la empresa. Debido a esto, es necesario tomar conciencia en cuanto a la implementación de planes de contingencia, procedimientos de respaldo, fortalecimiento de capacidades humanas en la identificación de los riesgos y la capacidad de respuesta de los servicios esenciales.

La Dependencia Tecnológica y la Necesidad de Planes de Contingencia

En la misma línea, se manifiesta la importancia de no tener las últimas versiones de productos de software, ni parchar de inmediato los que tenemos instalados, lo que nos expone a riesgos diferentes. Tenemos un largo camino por recorrer en cuanto a la cultura de ciberseguridad.

La Evolución de las Amenazas y las Respuestas de Seguridad

La ciberseguridad se ha convertido en un campo de batalla constante, donde tanto actores maliciosos como defensores buscan superar al otro. Las tácticas evolucionan, desde el secuestro de datos hasta la manipulación psicológica y el abuso de vulnerabilidades.

Manipulación Psicológica y Estafas en Línea

Los estafadores se valen de técnicas de manipulación para engañar a sus víctimas. Plantean situaciones excepcionales, de alarma, urgencia o, como en este caso, la posibilidad de obtener un dinero rápido y sin esfuerzo. La estafa de los ‘likes’, detrás de una oferta para ganar dinero con un trabajo sencillo, suele esconder un engaño que puede costar caro.

Vulnerabilidades en Dispositivos y Software

Los routers son dispositivos clave que conectan computadoras, teléfonos y dispositivos inteligentes a internet. Sin embargo, los routers de producción extranjera introducen una vulnerabilidad en la cadena de suministro que podría perturbar la economía, la infraestructura crítica y la defensa nacional, planteando un grave riesgo de ciberseguridad. Actores maliciosos han explotado estas vulnerabilidades para atacar hogares, interrumpir redes, facilitar el espionaje y el robo de propiedad intelectual.

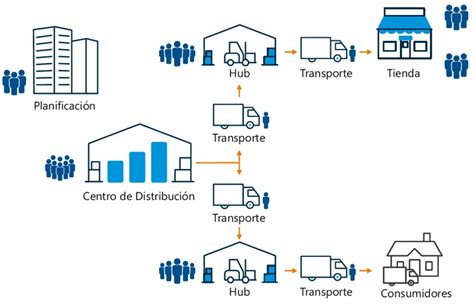

La interrupción grave de sistemas y los incidentes de ransomware evidencian el impacto real de los ciberataques en las cadenas de suministro. Para contener la amenaza, se desconectaron varios sistemas, lo que paralizó temporalmente la capacidad de procesar pedidos y entregar productos.

Campañas de Espionaje y Ataques Dirigidos

Se ha revelado una campaña de espionaje en curso dirigida a infraestructuras de red. Desde mediados de 2024, los atacantes utilizaban vulnerabilidades de día cero para infiltrarse en routers empresariales y gubernamentales, e instalar puertas traseras personalizadas en los dispositivos. Estos se convierten en un escondite ideal para los atacantes, sobre todo porque no es habitual desplegar en ellos herramientas de detección y respuesta en endpoints (EDR).

El colectivo "Scattered Spider", una afiliación laxa de múltiples actores que emplean tácticas similares, se enfoca en la ingeniería social, engañando al personal de soporte para que restablezca credenciales. No se trata tanto de hackear ordenadores, sino de hackear personas. Estos actores suelen ser jóvenes, viven en países occidentales y son hablantes nativos de inglés.

Vulnerabilidades en Servidores y Plataformas

Investigadores de seguridad alertaron sobre una oleada de ciberataques en curso que explotaban nuevas vulnerabilidades de día cero en servidores locales de Microsoft SharePoint, conocidas colectivamente como «ToolShell». Para el 23 de julio, ya se habían comprometido más de 400 servidores SharePoint en todo el mundo mediante esta cadena de exploits. Los ataques permitieron acceso no autorizado y ejecución de código en los hosts de SharePoint, lo que a su vez dio a los atacantes un punto de apoyo en redes corporativas de las víctimas.

El ataque a la cadena de suministro, donde basta con atacar un solo proveedor para acceder a cientos de empresas víctimas, es especialmente peligroso. Una sola plataforma de un proveedor, una integración o un sistema de atención al cliente pueden estar conectados de forma silenciosa con cientos o miles de empresas. Si ese punto se ve comprometido, el alcance del ataque puede ser masivo.

La Inteligencia Artificial y la Ciberseguridad

La inteligencia artificial (IA) se presenta como una herramienta de doble filo en el ámbito de la ciberseguridad. Por un lado, potencia tareas de defensa, análisis y hacking ético, ofreciendo cursos para aplicarla eficazmente. Por otro lado, la IA anticipa “el final de una época” para los desarrolladores de programas, ya que los agentes automáticos modifican radicalmente el trabajo de quienes conciben, diseñan y crean los códigos.

La Comisión Europea quiere debilitar la protección de datos, dando a empresas como Google, Meta, OpenAI vía libre para recolectar información personal para entrenar modelos de IA. Esto plantea debates sobre los límites éticos y la privacidad en el desarrollo de esta tecnología.

Lecciones Clave para la Resiliencia Cibernética

Los incidentes recientes evidencian que la tecnología, por sí sola, no basta para garantizar la seguridad. Las empresas que están en mejor posición para afrontar la próxima ola de amenazas son las que conciben la seguridad como un sistema vivo: constantemente mapeado, actualizado, probado y supervisado.

Gestión de Identidades y Modelos de Confianza

El patrón evidente que conecta los grandes incidentes de seguridad no son técnicas sofisticadas ni ataques mágicos, sino vulnerabilidades básicas en la gestión de identidades, la configuración y los modelos de confianza. La mayoría de los atacantes acceden a través de un único punto débil: una credencial expuesta, una integración con permisos excesivos, un dispositivo perimetral sin actualizar o un servicio en la nube mal configurado.

La Importancia de la Supervisión y la Adaptación

Es vital reconocer que el cerebro es manipulable para defenderse mejor. La neurología recomienda evitar la multitarea o la atención dividida como paso clave para no caer en la trampa de los criminales. La seguridad digital debe ser un hábito, una conducta automática, una defensa instintiva de las personas. Para ello es clave una mayor formación de los usuarios y leyes efectivas y ágiles que los amparen.

Las empresas deben analizar su infraestructura y su ecosistema SaaS con la mirada de un atacante: identificar dependencias, localizar relaciones de confianza débiles y asumir que, tarde o temprano, alguna credencial, token o configuración quedará expuesta. Supervisar las identidades no humanas y las integraciones de terceros, validar procedimientos de soporte y recuperación, aplicar sin demora los parches a sistemas perimetrales críticos y evitar exponer servicios on-premises directamente a internet son pasos fundamentales.

Qué es la Ciberseguridad y Cómo Funciona

La protección de cargas de trabajo en la nube es esencial para eliminar puntos ciegos. A medida que la infraestructura de TI se expande, la visibilidad y el control suelen quedarse atrás hasta que un incidente obliga a enfrentar la realidad.

Los Initial Access Brokers (IAB) obtienen y comercializan accesos iniciales a redes corporativas mediante credenciales comprometidas, malware y explotación de vulnerabilidades. Operan de forma que representan una amenaza creciente para las empresas.

El impacto en la ciberseguridad de conflictos geopolíticos, como la guerra en Irán, puede afectar a organizaciones de todo el mundo. Es crucial monitorear los riesgos clave que pueden surgir de estas situaciones.

La seguridad y los menores en línea son un aspecto crítico. Cuando se trata de la vida digital de los hijos, la prohibición rara vez funciona. Es responsabilidad de los adultos ayudar a que construyan una relación sana con la tecnología.

tags: #vulnerabilidad #de #redes #noticias