La detección de vulnerabilidades en redes es un proceso crucial para salvaguardar la infraestructura de TI de una organización. Al realizar un escaneo de vulnerabilidades, se obtiene una radiografía detallada de la salud de seguridad de la infraestructura de red en un periodo de tiempo determinado, con el objetivo de contribuir a una estrategia de ciberseguridad más robusta y resiliente.

Objetivo Principal del Escaneo de Vulnerabilidades

El escaneo de vulnerabilidades tiene como objetivo principal identificar las vulnerabilidades en los programas y sistemas de la red de una organización. Este proceso es un componente fundamental del pentesting (test de intrusión), ya que permite identificar vectores de ataque antes de que un pentester intente comprometer las defensas. Antes de que un pentester intente ‘romper’ las defensas, necesita saber qué servicios y software está en uso. La simulación de ataques realistas es posible gracias a que el escaneo de vulnerabilidades permite simular ataques más efectivos.

Fases y Tipos de Escaneo de Vulnerabilidades

El escaneo de vulnerabilidades se sitúa como el siguiente paso tras la fase de reconocimiento, una vez determinados los activos de la red que comprenden los sistemas. Tras la fase de reconocimiento, es importante verificar que todos los activos que se van a escanear están dentro del alcance y los objetivos definidos.

El escaneo de vulnerabilidades puede realizarse con diversas herramientas, en función de los activos de la infraestructura de TI. Comprender los distintos tipos de escaneos es importante para adecuar el proceso según las necesidades específicas:

- Escaneo de red: Este tipo se centra en identificar vulnerabilidades en la infraestructura, como puertos abiertos, servicios inseguros o dispositivos mal configurados.

- Escaneo de aplicaciones web: Específicamente dirigido a webs, este escaneo identifica fallos de seguridad en frameworks y aplicaciones online.

- Escaneo de sistemas operativos y software: Se enfoca en encontrar vulnerabilidades en los programas utilizados dentro de la organización, de los que depende la continuidad de las operaciones.

Cada tipo de escaneo cumple un papel dentro de un escaneo de vulnerabilidades íntegro. Los escaneos buscan:

- Identificación de puertos abiertos: Busca puertos abiertos en la red, que pueden ser puertas de entrada para atacantes a la red y sus datos.

- Evaluación de servicios y protocolos: Comprueba la seguridad de los servicios en ejecución y los protocolos de comunicación utilizados. Por ejemplo, pueden encontrarse fallos de seguridad en servicios y protocolos inseguros en uso o no deshabilitados.

El escaneo de aplicaciones web se enfoca en identificar vulnerabilidades dentro de aplicaciones y sitios web. Los escaneos de sistemas operativos y software descubren fallos de seguridad y parches no aplicados en los sistemas operativos y programas utilizados en la empresa.

Herramientas para la Detección de Vulnerabilidades

Para realizar escaneos de vulnerabilidades existe una gran variedad de herramientas que destacan por su eficacia y confiabilidad en función del tipo de escaneo que se desee realizar. Estas herramientas de detección de vulnerabilidades son fundamentales para los profesionales de la ciberseguridad y ofrecen una visión más amplia y profunda sobre el estado de seguridad de los sistemas de una empresa.

Nmap (Network Mapper)

Network Mapper, más conocido como Nmap, es una herramienta ampliamente utilizada en el ámbito de la seguridad informática para el descubrimiento de redes y la detección de vulnerabilidades en los servicios detectados gracias a sus scripts. Sus principales características incluyen:

- Gran detección de puertos y servicios: Permite identificar qué puertos están abiertos en una red y qué servicios están corriendo en ellos.

- Flexibilidad para escanear: Nmap ofrece una gran capacidad de scripts que adapta la herramienta a casi cualquier tipo de red.

- Interfaz de usuario amigable: Posee una interfaz intuitiva que facilita su uso y organiza la información de las vulnerabilidades descubiertas de forma práctica.

OpenVAS

OpenVAS es una solución de escaneo de vulnerabilidades de código abierto con capacidad de integrarse con distintas plataformas de monitorización de sistemas y seguridad.

Beneficios y Consideraciones del Escaneo de Vulnerabilidades

Realizar periódicamente escaneos de vulnerabilidades es una práctica altamente recomendable, ofreciendo múltiples beneficios para cualquier organización. Aunque la implementación de un programa de escaneo de vulnerabilidades puede parecer costosa inicialmente, en realidad puede ahorrar una gran cantidad de recursos. Además, gracias a la realización de escaneos de vulnerabilidades, se logra un mejor uso de los recursos de TI y se reducen las interrupciones al sufrir menos imprevistos y fallos.

Estrategia y Planificación

Realizar un escaneo de vulnerabilidades efectivo implica más que simplemente ejecutar herramientas; requiere una estrategia y una planificación cuidadosa atendiendo a las necesidades de una organización. Definir el alcance de un escaneo de vulnerabilidades es un paso crucial. Implica entender qué sistemas, redes y aplicaciones son críticos y cuáles son más susceptibles a ataques.

Es esencial configurar el escaneo de vulnerabilidades para garantizar que se realiza de forma eficaz y sin crear fallos en los sistemas. Cada herramienta dispone de diferentes niveles de configuración, como el tráfico máximo que crearán, o cómo realizar el escaneo en función de los servicios que encuentre. También es interesante realizar pruebas previas al escaneo para asegurar que se ejecute de manera eficiente y efectiva, minimizando cualquier impacto negativo en los sistemas.

Análisis y Priorización de Resultados

La etapa final del escaneo de vulnerabilidades implica un análisis detallado de los resultados. La priorización en el escaneo de vulnerabilidades es clave: no todas las vulnerabilidades necesitan ser abordadas con la misma urgencia ni son igual de sencillas de explotar. Además, debe tenerse en cuenta el impacto que podría producir y a qué servicios o datos afecta cada vulnerabilidad.

Al llevar a cabo un escaneo de vulnerabilidades, hay que tener diversos aspectos en cuenta para garantizar el éxito. Es un proceso meticuloso que demanda una consideración detallada de varios factores para asegurar la precisión y utilidad de los resultados.

Falsos Positivos

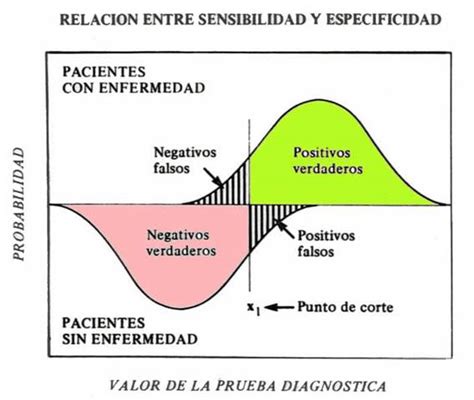

Los falsos positivos son alertas que indican posibles vulnerabilidades pero que, tras un análisis más detenido, resultan ser inofensivas o que no aplican a los sistemas y aplicaciones, sea por la configuración aplicada o porque durante el escaneo no se ha identificado correctamente. La implementación de métodos avanzados para identificar y filtrar estos falsos positivos es un paso crítico.

Impacto Operativo

El impacto operativo de un escaneo de vulnerabilidades en una organización es un aspecto crítico a considerar. Un escaneo puede consumir una gran cantidad de recursos y generar mucho tráfico si no se gestiona cuidadosamente, lo que podría afectar el rendimiento de los sistemas e incluso dejarlos indisponibles. Para minimizar estas interrupciones, se recomienda:

- Programación estratégica de los escaneos: Realizar los escaneos durante horas de baja actividad para minimizar la sobrecarga.

- Balance entre seguridad y rendimiento: Encontrar un equilibrio entre realizar una evaluación profunda de la seguridad y mantener un rendimiento operativo óptimo. Esto puede implicar ajustar la intensidad y la frecuencia de los escaneos según las necesidades y la capacidad de la infraestructura de TI.

Tendencias Futuras en la Detección de Vulnerabilidades

Mirando hacia el futuro, se anticipa que las herramientas de escaneo conseguirán una mayor eficiencia en la detección de vulnerabilidades, con menos falsos positivos y proporcionando una mayor comprensión del estado de seguridad de las redes. Con el aumento de la conectividad y la aparición de nuevas tecnologías, como la inteligencia artificial y el aprendizaje automático, podemos esperar que las herramientas de escaneo se vuelvan más sofisticadas y automatizadas.

Inteligencia Artificial en la Ciberseguridad: Riesgos y Soluciones. Lo que fue el 2024 y será 2025

Amenazas Cibernéticas Comunes

La identificación de ciberamenazas se ha vuelto cada vez más difícil a medida que las organizaciones han ampliado su presencia en la nube, han conectado más dispositivos a Internet y han migrado a un lugar de trabajo híbrido. Los actores malintencionados aprovechan esta área expuesta expandida y la fragmentación en las herramientas de seguridad con las siguientes tácticas:

- Campañas de suplantación de identidad (phishing): Envío de correos electrónicos para engañar a los empleados y que descarguen código malintencionado o proporcionen credenciales.

- Malware: Software diseñado para dañar equipos y sistemas o recopilar información confidencial.

- Ransomware: Tipo de malware que secuestra sistemas y datos críticos, amenazando con publicar datos privados o robar recursos en la nube hasta que se pague un rescate.

- Ataques de denegación de servicio distribuido (DDoS): Interrupción de un sitio web o servicio al saturarlo de tráfico mediante una serie de bots.

- Amenaza interna: Riesgo de que personas de confianza con acceso a datos confidenciales dañen la organización de forma involuntaria o malintencionada.

- Ataques basados en identidad: Robo o adivinación de credenciales de usuario para obtener acceso a sistemas y datos.

- Ataques de Internet de las cosas (IoT): Vulnerabilidad de dispositivos IoT, especialmente los dispositivos heredados.

- Ataques a la cadena de suministro: Manipulación de software o hardware proporcionado por un proveedor de terceros.

- Inserción de código: Inserción de código malintencionado en una aplicación al aprovechar vulnerabilidades en la forma en que el código fuente controla los datos externos.

Detección de Amenazas y Metodologías

Para anticiparse a los crecientes ataques de ciberseguridad, las organizaciones usan el modelado de amenazas para definir requisitos de seguridad, identificar vulnerabilidades y riesgos, y priorizar la corrección. El marco MITRE ATT&CK® es un modelo útil para comprender técnicas y tácticas comunes de ciberataques.

Una defensa multicapa requiere herramientas que proporcionen supervisión continua en tiempo real del entorno y expongan posibles problemas de seguridad. Las soluciones también deben superponerse para que, si un método de detección está en peligro, otro detecte el problema y notifique al equipo de seguridad. Las soluciones de detección de ciberataques usan diversos métodos para identificar amenazas:

- Detección basada en firmas: Examen de software y tráfico para identificar firmas únicas asociadas a un tipo específico de malware.

- Detección basada en el comportamiento: Búsqueda de acciones y comportamientos comunes en los ciberataques para detectar amenazas nuevas y emergentes.

- Detección basada en anomalías: Uso de inteligencia artificial y análisis para identificar comportamientos inusuales que puedan indicar un ciberataque.

Aunque el software es fundamental, las personas desempeñan un papel igualmente importante. Los analistas usan técnicas de búsqueda de ciberamenazas para buscar de forma proactiva indicaciones de riesgo.

Evaluación de Vulnerabilidades: Un Proceso Sistemático

La evaluación de vulnerabilidades es un método de evaluación que permite a las organizaciones revisar sus sistemas para detectar posibles debilidades de seguridad. Las pruebas de vulnerabilidades ayudan a descubrir configuraciones predeterminadas inseguras, como contraseñas de administrador fácilmente adivinables.

Escaneo Basado en Host

Identifica posibles vulnerabilidades en hosts que se conectan a la red de una organización, como servidores y estaciones de trabajo críticas.

El proceso de evaluación de vulnerabilidades es continuo y colaborativo, involucrando a los equipos de seguridad, desarrollo y operaciones. Los pasos clave incluyen:

- Identificar y catalogar los activos de TI: Incluye hardware (servidores, estaciones de trabajo, enrutadores), software (aplicaciones, licencias) y activos en la nube.

- Pruebas de vulnerabilidad: Escaneo de sistemas utilizando herramientas automatizadas y técnicas manuales para identificar vulnerabilidades conocidas, configuraciones incorrectas y brechas de seguridad.

- Análisis y priorización de vulnerabilidades: Identificación del origen y causa raíz de las debilidades, eliminación de falsos positivos y clasificación de vulnerabilidades según gravedad e impacto.

- Crear un plan de corrección: Desarrollo de directrices para abordar las vulnerabilidades, incluyendo parches, actualizaciones de configuración y medidas de control de seguridad.

- Crear un informe de evaluación de vulnerabilidades: Documentación del proceso de prueba, hallazgos, impacto potencial y recomendaciones para futuras consultas.

Diferencias Clave: Escaneo de Vulnerabilidades vs. Pentesting

El escaneo de vulnerabilidades es un proceso automático que identifica proactivamente fallas de seguridad existentes antes de que puedan ser explotadas. Por otro lado, el Ethical Hacking (o pentesting) es un proceso más exhaustivo de pruebas de seguridad realizado por expertos que busca identificar y explotar vulnerabilidades para fortalecer la seguridad. Al simular escenarios de ataque, el Ethical Hacking permite a las empresas descubrir vulnerabilidades críticas que un escaneo automatizado podría pasar por alto.

Mientras que el escaneo de vulnerabilidades proporciona una visión inicial y regular de las posibles debilidades, el Ethical Hacking ofrece una evaluación más profunda y realista.

Tipos de Pentesting

- Black Box: El hacker no tiene información previa.

- Internal Penetration Test: Se lleva a cabo desde dentro de la red, simulando un ataque de un insider.

- External Penetration Test: Se realiza desde fuera de la red, simulando un ataque desde internet.

El pentesting manual es realizado por hackers éticos que analizan el contexto del negocio, encadenan vulnerabilidades y validan el impacto real. En cambio, el pentesting automatizado se basa en escáneres que identifican vulnerabilidades conocidas rápidamente, pero sin análisis contextual ni explotación real.

Cumplimiento Normativo y Protección de Datos

Los sectores altamente regulados, como el financiero y el sanitario, deben cumplir normativas como el RGPD, la HIPAA y la PCI DSS. Las pruebas de vulnerabilidad periódicas permiten mantener una infraestructura segura y actualizada que cumple con estas normativas. El incumplimiento puede acarrear multas cuantiosas y dañar la credibilidad de la organización.

La evaluación de vulnerabilidades ayuda a las organizaciones a evaluar su preparación en materia de seguridad, identificando proactivamente los riesgos y abordándolos antes de que se agraven. También permite remediar rápidamente las amenazas una vez que las ciberdefensas han sido violadas.

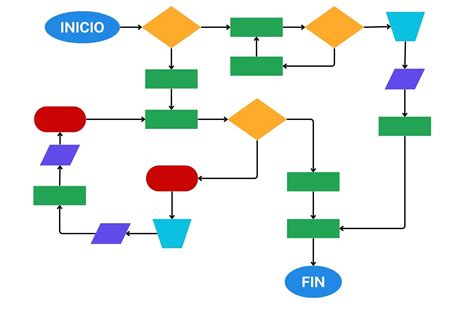

Metodología para la Detección de Vulnerabilidades en Redes de Datos

Una metodología para la detección de vulnerabilidades en redes de datos consta de fases soportadas por herramientas de software, buscando obtener vulnerabilidades en equipos de red (cableada e inalámbrica) y servidores. Esta metodología se diferencia por el soporte de cada etapa en herramientas de software específicas.

Fase I: Reconocimiento (Recolección de Información)

El objetivo es obtener y ampliar información sobre la red objetivo, principalmente ampliando el número de equipos a evaluar. Se implementan técnicas de consulta a servidores DNS y análisis de mensajes de enrutamiento. No se busca encontrar vulnerabilidades, sino obtener una lista amplia de equipos con presencia en internet.

- Búsqueda de dominios inversa: Encuentra nombres de dominios relacionados con el dominio objetivo en el mismo segmento de red. Herramienta soportada: dnsrecon.

- Búsqueda de dominios de nivel superior: Detecta dominios de nivel superior asociados al nombre de dominio objetivo. Herramienta soportada: dnsrecon.

- Búsqueda de dominios mediante fuerza bruta: Halla subdominios del dominio principal objetivo. Herramienta soportada: dnsrecon.

- Transferencias de zona: Realiza consultas a servidores de nombres de dominios para conocer subdominios o dominios relacionados. Herramienta soportada: dnsenum.

- Descubrimiento de topología de red: Mediante escucha pasiva con un sniffer (ej. wireshark), se puede determinar la topología de la red.

Fase II: Escaneo de Puertos y Enumeración de Servicios

Se examinan los puertos y servicios de cada equipo obtenido en la fase anterior. Se infiere el rol de cada equipo dentro de la red y su naturaleza (servidores, enrutadores, nodos terminales). La herramienta que brinda soporte a esta etapa es NVAP.

Fase III: Escaneo de Vulnerabilidades

Se evalúan los equipos críticos en busca de vulnerabilidades, analizando todos los servicios y puertos activos. El número total de vulnerabilidades evaluadas puede ascender hasta el total registrado en el repositorio de vulnerabilidades de los Estados Unidos (NVD). La herramienta sugerida para esta fase utiliza la base de datos NVD.

tags: #deteccion #de #vulnerabilidades #en #redes