En el dinámico panorama digital actual, donde las amenazas evolucionan con velocidad récord y los atacantes adoptan técnicas cada vez más sofisticadas, las organizaciones modernas necesitan ir más allá de los controles tradicionales de seguridad. El Red Team, o equipo rojo, es un método de ciberseguridad ofensiva, impulsado por objetivos específicos, que juega un papel crucial en la protección de las empresas contra las amenazas digitales. Su misión es simular comportamientos de adversarios reales para evaluar integralmente la postura defensiva de una organización y proporcionar información valiosa sobre sus defensas e identificar las brechas y debilidades que deben abordarse.

El concepto de Red Team tiene sus raíces en la estrategia militar, donde los ejércitos simulaban batallas haciendo que un equipo desempeñara el papel del enemigo para proporcionar una oposición realista. La adopción del Red Team en ciberseguridad comenzó a ganar fuerza a finales de la década de 1990 y principios de la década de 2000, inicialmente por organizaciones gubernamentales y militares, a medida que las organizaciones se dieron cuenta del valor de las evaluaciones de seguridad proactivas.

Objetivos y Función del Red Team

El objetivo principal de cualquier prueba de ciberseguridad es simular con precisión las amenazas a una organización para determinar la eficacia de sus defensas e identificar cualquier vulnerabilidad y riesgo de seguridad potenciales. El papel del equipo rojo es hacerse pasar por el atacante, por lo que su objetivo principal es simular las herramientas, técnicas y procesos utilizados por el adversario simulado con la mayor precisión posible. Un buen equipo rojo emulará con precisión una amenaza potencial, proporcionando una evaluación exacta de las defensas de una organización contra esa amenaza.

Los equipos rojos están formados por profesionales de la seguridad que actúan como amenazas, intentando superar los controles de seguridad cibernética. Utilizan todas las técnicas disponibles para encontrar puntos débiles en personas, procesos y tecnología para obtener acceso no autorizado a los activos. El objetivo final es poder valorar la seguridad de una infraestructura tecnológica y colaborar con el Blue Team, el equipo de defensa, para la fortificación de los sistemas de una organización.

Red Team vs. Otras Evaluaciones de Seguridad

A diferencia de otros servicios de ciberseguridad, como las pruebas de penetración (pentesting), una evaluación de Red Team es un servicio avanzado que presenta características distintivas:

- Simulación: Se trata de un ciberataque simulado.

- Ocultación: Se lleva a cabo sin que las capas defensivas de la empresa estén al corriente, lo que prueba la capacidad de detección y respuesta.

- Objetivos ambiciosos: Si bien las auditorías de seguridad buscan detectar vulnerabilidades y los servicios de pentesting se centran en conseguir un objetivo concreto explotando vulnerabilidades, en una evaluación de Red Team los objetivos son superiores. La misión es comprometer la seguridad de la organización en su totalidad, buscando manipular, filtrar, robar información, denegar el servicio o cometer fraude.

- Alcance exhaustivo: El alcance de una evaluación de Red Team es la totalidad de la empresa, abarcando todos sus activos. Esto lo diferencia de los test de intrusión, que tienen un alcance limitado (por ejemplo, un activo de negocio concreto).

- Duración extendida: Debido a la ambición de sus objetivos y la amplitud de su alcance, su duración es mucho más larga que la de otros servicios de ciberseguridad.

El red teaming va más allá de un pentest estándar al simular una campaña de ataque completa, incluyendo ingeniería social, intentos de intrusión física y amenazas persistentes avanzadas (APT).

Metodología de un Ejercicio de Red Team

El trabajo de un Red Team es extenso, técnico y cuidadosamente planificado, siguiendo fases que guardan semejanzas con la Cyber Kill Chain de un ciberataque real. La metodología se puede resumir en los siguientes pasos:

- Establecer un plan de acción y reglas de enfrentamiento: El proceso de red teaming comienza con la definición de las reglas de participación y los objetivos para el ejercicio. El equipo rojo negocia con la empresa los límites de la organización, los servicios, aplicaciones o departamentos que no pueden ser interrumpidos, y los horarios de ejecución de las pruebas.

- Reconocimiento y recopilación de información: El Red Team realiza actividades orientadas a la identificación de vectores potenciales de ataque, recolectando información relevante sobre la organización, sus activos expuestos y posibles puntos de entrada. Esto replica el comportamiento de un atacante real antes de ejecutar una intrusión. El equipo rojo documenta toda la información disponible en la página web, redes sociales o aplicaciones de la empresa, y también registra información sensible más profunda como direcciones IP específicas, sondeo web y escaneo de los servicios que presta la organización.

- Identificación de vulnerabilidades: El Red Team descubre los principales puntos débiles para la simulación de ataques cibernéticos. Por ejemplo, malas contraseñas, mal funcionamiento de aplicaciones web, antivirus de baja calidad o fallas de seguridad física como un lector de huellas.

- Explotación de vulnerabilidades y acceso inicial: Una vez identificados los vectores, el Red Team avanza con el compromiso inicial de sistemas, aplicaciones o credenciales débiles. Si se revelan vulnerabilidades mediante el escaneado de la red u otros medios, el equipo rojo las explotará para obtener acceso.

- Persistencia y movimientos laterales: Tras lograr el acceso inicial, el Red Team busca asegurar un acceso continuado al entorno, simulando la permanencia de un atacante dentro de la infraestructura. En esta etapa se evalúa la capacidad de establecer canales de comunicación encubiertos. Se intentan elevar los niveles de acceso dentro de los sistemas comprometidos y se realizan movimientos laterales o de pivoting para comprometer recursos adicionales dentro de la organización.

- Consecución de objetivos: El Red Team intenta conseguir el objetivo final definido, ya sea robar información, denegar un servicio, o realizar un fraude, simulando escenarios avanzados que reflejen amenazas reales o específicas al sector.

- Reporte final y retrospectiva: Las actividades de Red Team no finalizan con la ejecución de la simulación. Después de la evaluación, todas las partes involucradas se sientan para una retrospectiva. Los reportes incluyen el detalle de las vulnerabilidades identificadas y los vectores de ataque utilizados durante el ejercicio. El informe documenta las técnicas empleadas durante la simulación y su relevancia, y se entregan recomendaciones prácticas y priorizadas, orientadas a la remediación de las debilidades identificadas.

Tácticas Comunes del Equipo Rojo

El papel del equipo rojo es simular con precisión las tácticas que un atacante del mundo real utilizaría para violar los sistemas de una organización. Aunque los detalles pueden diferir, algunas tácticas son comunes:

- Ingeniería social: Si las reglas de enfrentamiento lo permiten, la ingeniería social es una táctica común para los ciberdelincuentes y un buen punto de partida para el equipo rojo (por ejemplo, phishing, malware y ransomware).

- Escaneado de red y de vulnerabilidades: Son métodos habituales para recopilar información sobre los sistemas de una organización y el software que se ejecuta en ellos. Herramientas de software de interceptación de comunicaciones, como rastreadores de paquetes y analizadores de protocolos, pueden utilizarse para mapear la red o leer mensajes enviados.

- Explotación de vulnerabilidades: Si se revelan vulnerabilidades, el equipo rojo las explotará.

- Pruebas de seguridad física: Además de probar las defensas digitales, un equipo rojo también puede realizar una evaluación de seguridad física, como el acceso no autorizado a instalaciones.

Un Caso Real de Red Team: Ejemplo de Ingeniería Social

En una auditoría de Red Team, se encargó un ataque específico a un director general de una empresa para conseguir vulnerar datos sensibles. Entre las acciones, se intentaron envíos falsos de correos con suplantación de identidad, ataques directos a redes sociales donde participaba activamente, e incluso técnicas directas de ingeniería social.

Finalmente, recogiendo información de la empresa, se observó que el director realizaba gran cantidad de compras en una plataforma de Internet muy conocida. Se preparó un "regalo" desde dicha plataforma para el objetivo: un iPhone 7 Plus de color negro. El paquete llegó a su destino con una nota de agradecimiento simulada, indicando que era un regalo por ser un gran cliente.

El Director General configuró sus correos personales y de empresa, sus aplicaciones de redes sociales e incluso una aplicación para conectarse con su ordenador de empresa y manejarlo remotamente. Lo que no sabía era que el teléfono iba con un "regalo interior", el cual permitió al Red Team tener acceso completo a toda su información. Este ejemplo ilustra la sofisticación y la atención al detalle que un Red Team aplica para simular amenazas reales, destacando que el equipo rojo pasa más tiempo planeando un ataque que realizándolo.

Ingeniería Social: Lo que deberías saber ¿Qué es y cómo funciona?

Tipos de Compromisos de Red Team

Los Red Teams pueden diseñar y ejecutar escenarios avanzados que reflejen amenazas reales o específicas al sector. Existen varios tipos de compromisos de Red Team:

- Simulación de ataque externo: Simula un ataque desde fuera de la organización, como el que realizaría un hacker u otra amenaza externa.

- Simulación de compromiso interno: Asume que los sistemas y redes ya han sido comprometidos por atacantes (por ejemplo, una amenaza interna o un atacante que obtuvo acceso no autorizado utilizando credenciales robadas a través de phishing).

- Simulación de seguridad física: Simula un ataque a los activos físicos de la organización, como sus edificios, equipos e infraestructura.

- Compromiso multifacético: Combina elementos de los tipos anteriores, simulando un ataque complejo y multifacético a la organización.

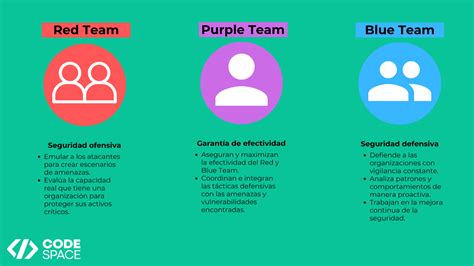

Red Team, Blue Team y Purple Team: Colaboración para la Defensa

Los equipos rojos y azules representan a los dos principales actores en un ejercicio de pruebas de ciberseguridad. Los equipos azules están formados por profesionales de la seguridad que tienen una visión de la organización desde dentro hacia fuera, siendo conscientes de los objetivos de negocio y la estrategia de seguridad. Son los encargados de aplicar nuevas estrategias de seguridad y establecer medidas de seguridad en torno a los activos clave, identificando amenazas y debilidades. La participación del personal directivo superior es crucial en esta etapa para decidir aceptar un riesgo o aplicar controles de mitigación.

Un equipo azul primero reúne datos, documenta exactamente lo que hay que proteger y realiza una evaluación de riesgos. A menudo se establecen instrumentos de vigilancia que permiten registrar la información relativa al acceso a los sistemas y comprobar si hay actividades inusuales. Por ejemplo, un equipo azul puede identificar que la red de la empresa es vulnerable a un ataque de DDoS (denegación de servicio distribuido) y calcular la pérdida en caso de que se produzca la amenaza.

Cuando la prueba del Red Team se completa, ambos equipos reúnen información y comunican sus hallazgos. El equipo rojo aconseja al equipo azul si logran penetrar las defensas, y proporciona consejos sobre cómo bloquear intentos similares en un escenario real.

El Rol del Purple Team

Aunque los equipos rojos y azules comparten objetivos comunes, a veces no están en sintonía. No tiene sentido que un equipo rojo "gane" las pruebas si no se comparte esa información con el equipo azul. Ahí es donde el concepto de Purple Team, o equipo púrpura, entra en juego. Un Purple Team está formado por expertos en ciberseguridad del Blue Team (analistas de SOC o ingenieros de seguridad) y del Red Team que trabajan juntos para proteger a las organizaciones de las ciberamenazas. El equipo púrpura dinamiza la interacción entre ambos equipos con comunicación fluida enfocada hacia los resultados.

El objetivo del equipo rojo es mejorar el equipo azul. Para ello, es necesaria una interacción continua entre ambos equipos, compartiendo información, gestión y métricas para que el Blue Team pueda priorizar sus objetivos. Al incluir a los equipos azules en el compromiso, pueden comprender mejor la metodología del atacante, haciéndolos más eficaces en el empleo de soluciones existentes para ayudar a identificar y prevenir amenazas.

El trabajo en equipo de Purple ofrece lo mejor de las estrategias ofensivas y defensivas, mejorando las prácticas y la cultura de ciberseguridad de una organización al permitir que ambos equipos colaboren y compartan conocimientos. Al comprender la metodología de ataque y la mentalidad de defensa, ambos equipos pueden ser más eficaces en sus respectivas funciones.

Beneficios del Red Teaming para las Organizaciones

La importancia del Red Team radica en que las defensas cibernéticas de todas las organizaciones se pondrán a prueba eventualmente. Un Red Team es una herramienta valiosa para organizaciones de todos los tamaños, especialmente para aquellas con redes complejas y datos confidenciales. Sus beneficios son considerables:

- Evaluación integral de defensas: Proporciona una perspectiva objetiva e imparcial sobre la eficacia de las medidas de seguridad existentes, revelando la verdadera postura de seguridad.

- Identificación de riesgos y vulnerabilidades ocultos: Ayuda a identificar posibles riesgos y vulnerabilidades que pueden no ser inmediatamente evidentes con otros métodos de prueba, incluyendo fallos en personas, procesos y tecnología. Los resultados proporcionan información sobre las rutas de ataque y los puntos ciegos defensivos que los métodos de prueba tradicionales pasan por alto.

- Mejora continua: Los hallazgos del Red Team pueden ser utilizados por los equipos internos para mejorar políticas de seguridad, cerrar brechas críticas y reforzar las capacidades de detección y respuesta, apoyándose en métricas obtenidas durante el ejercicio, como tiempos de detección y mitigación.

- Fomento de pensamiento crítico y resiliencia: Fomenta un debate y discusión saludables, generando nuevas ideas y perspectivas que conducen a soluciones más creativas y efectivas. Además, expone a las organizaciones a diferentes puntos de vista y escenarios, preparándolas para eventos y desafíos inesperados.

- Cumplimiento normativo: Llevar a cabo de manera periódica una evaluación de Red Team no solo contribuye a aumentar la resiliencia de una organización, sino que en algunos casos es obligatorio. Por ejemplo, bajo NIS2, las organizaciones en sectores críticos están obligadas a implementar medidas técnicas y organizativas adecuadas, incluyendo evaluaciones periódicas. DORA establece requisitos comparables para instituciones financieras, e ISO 27001 proporciona un marco probado para organizar estructuralmente la seguridad de la información.

- Ahorro de costes: La prevención es una fracción del coste de un incidente. El IBM Cost of Data Breach Report 2024 documenta costes medios de 4,88 millones de dólares por incidente. Las organizaciones con un enfoque proactivo en seguridad, que incluye Red Teaming, pueden ahorrar significativamente en costes de respuesta a incidentes.

- Formación práctica del personal: Es un marco de formación práctica para que los profesionales de TI y seguridad adquieran habilidades del mundo real para hacer frente a amenazas. Los informes de estos ejercicios se pueden utilizar para procedimientos de auditoría y mostrar a los auditores que existen controles de seguridad proactivos, proporcionando pruebas de la postura de seguridad de una organización y el cumplimiento de los requisitos normativos.

Desafíos del Red Teaming

A pesar de sus múltiples beneficios, el trabajo en equipo rojo no está exento de sus desafíos. Realizar estos ejercicios puede llevar mucho tiempo y ser costoso, requiriendo conocimientos y experiencia especializados. Para superar estos desafíos, la organización debe asegurarse de contar con los recursos y el apoyo necesarios para llevar a cabo los ejercicios de forma efectiva, estableciendo metas y objetivos claros para sus actividades de Red Team.

En un panorama de amenazas que evoluciona rápidamente, las organizaciones que solo operan reactivamente enfrentan un riesgo creciente. Una estrategia de seguridad proactiva, que combine medidas técnicas con pruebas de seguridad regulares como el Red Teaming, monitorización continua y un equipo de respuesta a incidentes entrenado, es esencial para protegerse contra las últimas amenazas cibernéticas y asegurar que una organización esté protegida.